Удаление, это не очистка диска, а разрешение системе его использовать. Даже после форматирования или переустановки ОС часть файлов лежит как на складе под безымянными коробками. Гарантированно избавиться от них можно только методом, не оставляющим возможности для физического восстановления. https://seberd.ru/2132

УДАЛЕНИЕ ≠ УНИЧТОЖЕНИЕ

Как данные выживают после «Корзины» и почему форматирование не стирает информацию

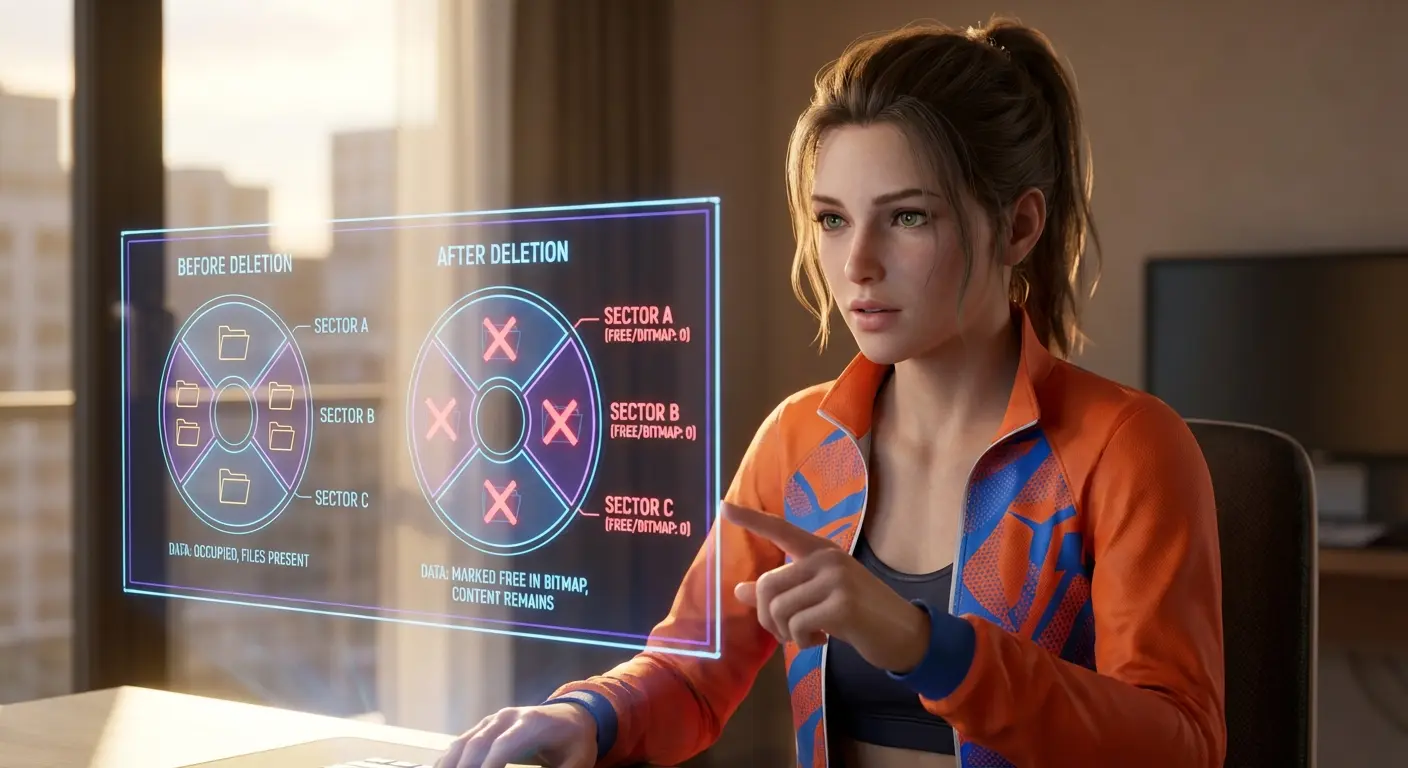

Операционная система не уничтожает содержимое файла при стандартном удалении. Она лишь помечает пространство на диске как «свободное». Это похоже на то, как из каталога библиотеки вычеркивают название книги, а само издание остаётся на полке. Физические сектора сохраняют биты данных, пока их не перезапишет новая информация.

На уровне файловой системы NTFS запись в MFT (Master File Table) помечается как удалённая, но сами указатели на блоки данных (кластеры) могут сохраняться. Содержимое файла продолжает физически существовать на диске и доступно для восстановления с помощью специализированного ПО.

Что на самом деле происходит при нажатии «Удалить»

Стандартное удаление, это операция с метаданными файловой системы. Запрос «удалить» запускает чёткую последовательность действий:

| Шаг | Действие | Что происходит с данными |

|---|---|---|

| 1 | Поиск записи о файле в индексной таблице (MFT для NTFS, inode для ext4) | Ни один из этих шагов не затрагивает содержимое кластеров на диске. Биты данных остаются физически нетронутыми до момента перезаписи. |

| 2 | Проверка, не заблокирован ли файл другими процессами | |

| 3 | Обновление метаданных: установка флага «удалён» в заголовке записи | |

| 4 | Пометка кластеров как свободных в битовой карте диска | |

| 5 | Освобождение дескрипторов файла и записей о правах доступа |

Именно из-за этой архитектуры файлы так легко восстановить после случайного удаления и так сложно гарантированно стереть.

Как работают инструменты восстановления данных

Программы для восстановления (R-Studio, Recuva, PhotoRec) работают в обход файловой системы. Они сканируют диск в поисках сигнатур файлов — уникальных последовательностей байт в их заголовках. Для каждой сигнатуры известна структура файла, что позволяет восстановить его даже после удаления записей из MFT.

| Тип файла | Сигнатура (hex) | Особенности восстановления |

|---|---|---|

25 50 44 46 (%PDF) | Восстанавливается практически полностью, если кластеры не были перезаписаны. | |

| JPEG | FF D8 FF E0 | Высокий процент успеха из-за чёткой структуры; можно восстановить частично повреждённые файлы. |

| DOCX (ZIP-архив) | 50 4B 03 04 (PK..) | Сложнее восстановить при высокой фрагментации, так как состоит из многих внутренних файлов. |

Если файл был фрагментирован, восстановить его сложнее, но возможно — для этого ищут не только заголовок, но и сигнатуры окончания, анализируя цепочки кластеров.

Методы гарантированного уничтожения данных

Безвозвратное удаление достигается только через физическую перезапись секторов диска. Существуют стандартизированные алгоритмы, различающиеся количеством проходов и последовательностями данных.

| Метод | Количество проходов | Принцип действия | Применимость |

|---|---|---|---|

| Один проход (нулями) | 1 | Запись во все сектора нулей (0x00). | Достаточно для защиты от программного восстановления. Не подходит для данных высокой важности. |

| DoD 5220.22-M | 3 |

1. Запись нулей (0x00) 2. Запись единиц (0xFF) 3. Запись случайной последовательности | Стандарт, исторически использовавшийся в правительственных структурах. Эффективен для большинства коммерческих задач и HDD-дисков. |

| Метод Гутмана | 35 | 35 проходов с разными шаблонами, разработанными для преодоления остаточной намагниченности. | Считается избыточным для современных магнитных дисков (после ~2001 г.). Актуален в основном для старых носителей с низкой плотностью записи. |

Практические инструменты для разных сред

Выбор инструмента зависит от типа носителя и операционной системы. Ключевое различие — между традиционными жёсткими дисками (HDD) и твердотельными накопителями (SSD).

| Среда / ОС | Рекомендуемый инструмент | Команда / Действие | Важная оговорка |

|---|---|---|---|

| Windows (HDD) | Eraser, SDelete | Интеграция с Проводником. Можно настроить метод DoD 5220.22-M. | Для SSD через эти утилиты неэффективно из-за выравнивания износа (wear leveling). |

| Linux (HDD) | shred | shred -n 3 -z -u file.txt(3 прохода, нулевой проход, удаление файла) | Как и в Windows, для SSD результат не гарантирован. |

| SSD (любая ОС) | ATA Secure Erase / NVMe Format NVM | Аппаратная команда, подаваемая контроллеру накопителя через утилиты (hdparm, Parted Magic). | Единственный надёжный программный способ. Обходит механизмы износостойкости, мгновенно сбрасывая все ячейки памяти в состояние «не записано». |

| Любой накопитель | Физическое уничтожение | Шредер для дисков, размагничивание, дробление. | Требуется для устройств с физическими дефектами или при работе с данками особой категории, когда нельзя полагаться на программные методы. |

Контроллер SSD для увеличения срока службы диска распределяет запись по разным ячейкам памяти (wear leveling). Когда система просит перезаписать логический сектор, контроллер может записать новые данные в другую, свободную физическую ячейку, пометив старую как недействительную, но не стирая её. Поэтому перезаписать конкретный файл на SSD средствами ОС часто невозможно.

Когда достаточно удаления, а когда необходимо уничтожение

Понимание разницы помогает оптимизировать процессы: не тратить ресурсы на избыточное уничтожение, но и не оставлять уязвимости там, где они критичны.

| ✅ Безопасно удалить стандартным способом | ❌ Требуется гарантированное уничтожение |

|---|---|

|

|

Шифрование всего диска, это стратегическая замена физическому уничтожению. Если диск зашифрован, достаточно безопасно удалить мастер-ключ, чтобы все данные стали нечитаемыми. Это особенно актуально для SSD, где аппаратное Secure Erase может быть недоступно.