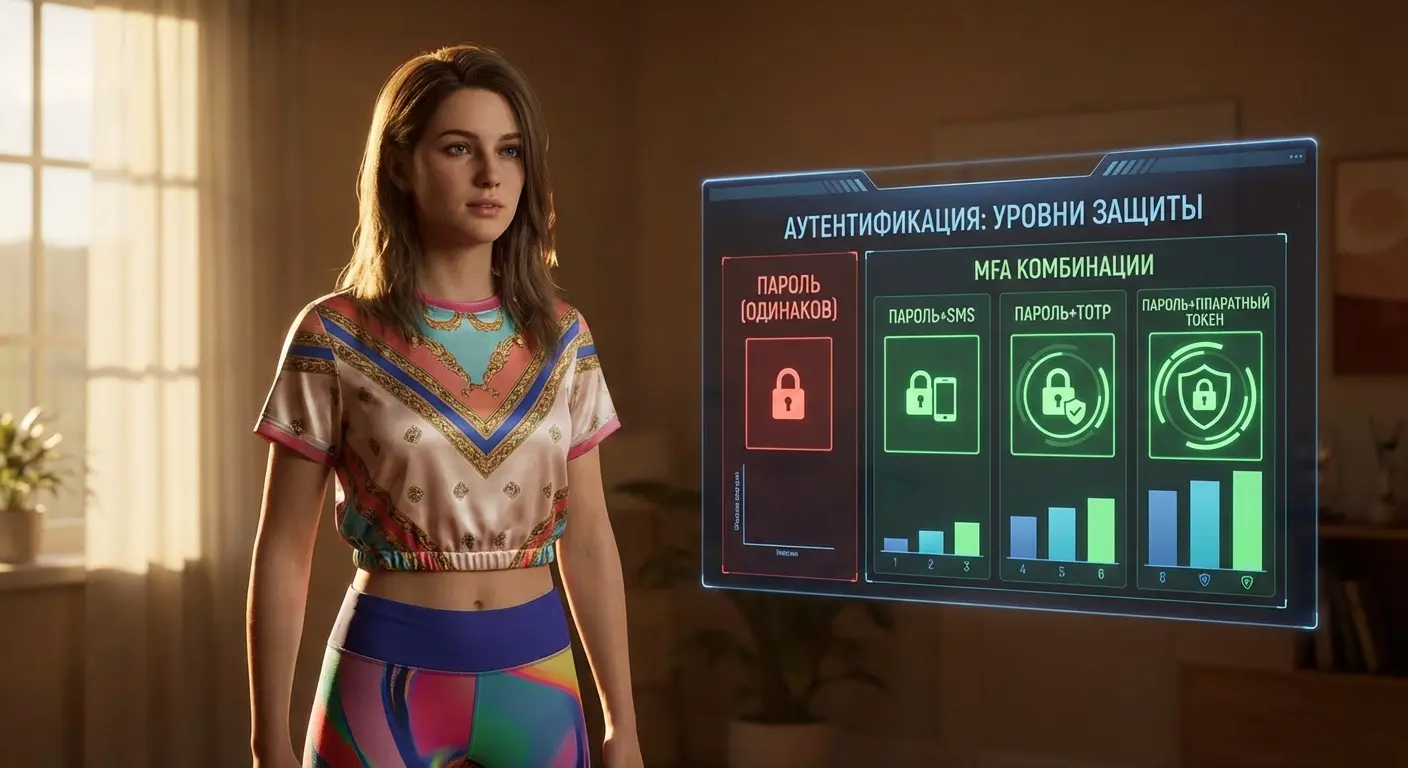

Использование уникальных паролей для безопасности

«Каждое использование одного и того ‘надёжного’ пароля в новом месте, это не усиление защиты, а ослабление всей вашей цифровой позиции. Реальная безопасность начинается с понимания, что пароль, это не секрет, а временный ключ, который рано или поздно может быть скомпрометирован. Задача — сделать так, чтобы эта компрометация не стала для организации катастрофой.» Почему уникальность паролей, … Читать далее