«Генерация алертов, это не просто уведомления, это спусковой крючок для всего процесса расследования инцидента. Качество и структура каждого предупреждения определяют, утонет ли аналитик в шуме или сможет быстро отделить угрозу от фоновой активности.»

Генерация оповещений в системах мониторинга безопасности

Суть и назначение оповещений безопасности

Оповещения безопасности (Security Alerts), это автоматически сгенерированные уведомления от систем защиты (IDS/IPS, файрволы, EDR, SIEM), сигнализирующие о потенциально опасном событии. Они не являются инцидентом сами по себе, но служат его первичным индикатором. Основная задача оповещения — привлечь внимание аналитика и предоставить ему структурированные данные для начала расследования.

Форматы оповещений варьируются от простых системных логов (syslog) с уровнем серьёзности до сложных объектов в форматах JSON или CEF, содержащих десятки полей с контекстом.

Ключевой критерий: Качество оповещения определяется не фактом его генерации, а тем, насколько оно действенно. Хорошее оповещение содержит достаточно контекста, чтобы аналитик мог принять первое решение: начать глубокий анализ, эскалировать или отклонить как ложное срабатывание.

Работа с очередью оповещений: подход на примере Security Onion

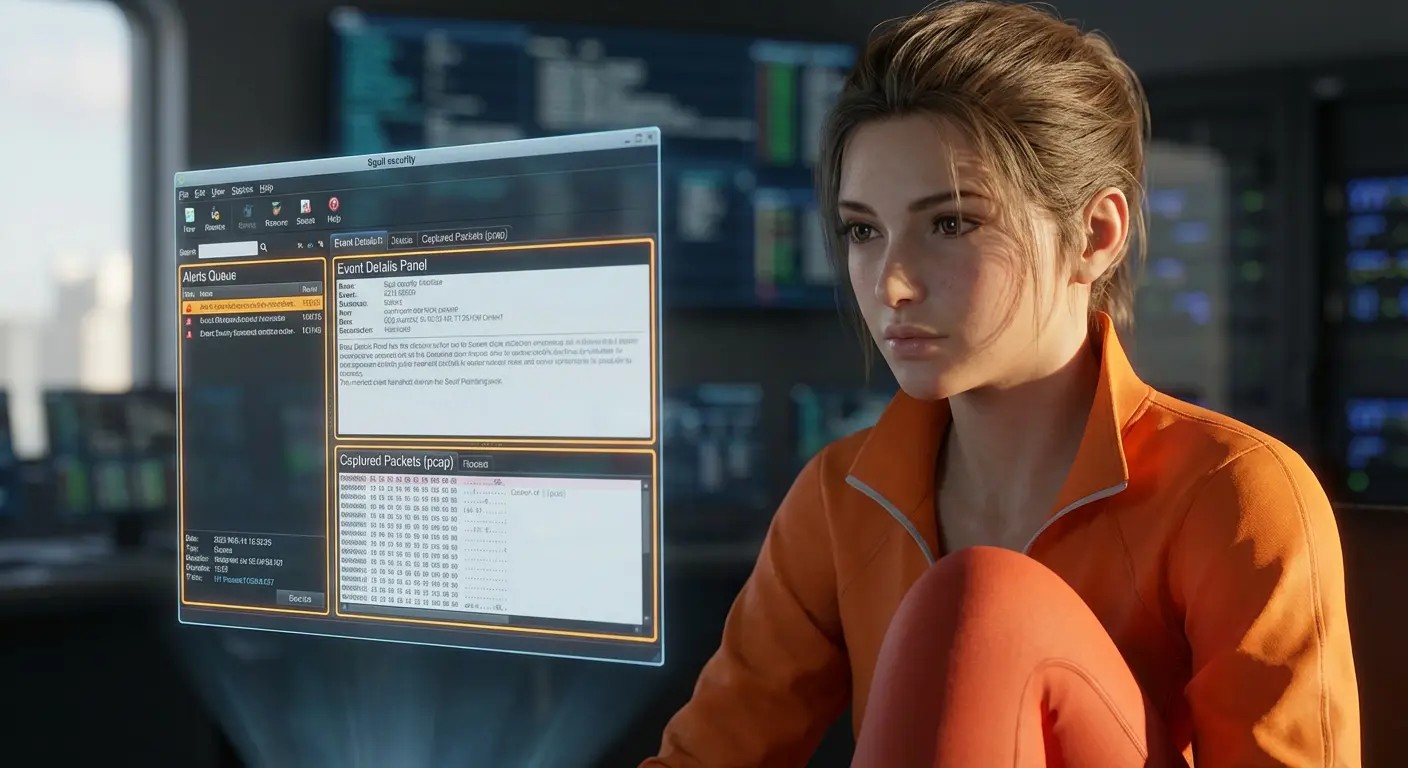

В изолированных средах, таких как Security Onion, для консолидации и первичной обработки алертов часто используется инструмент Sguil. Его интерфейс представляет собой единую очередь событий от различных сенсоров (Snort, Suricata, OSSEC, данные сетевого потока). Работа аналитика строится как цикл: взять событие из очереди, исследовать доступные данные (правила, пакеты, контекст), классифицировать и перейти к следующему.

Этот подход контрастирует с промышленными SIEM-системами, где упор делается на корреляцию, автоматизированные playbook и интеграцию с тикетными системами. Sguil же фокусируется на предоставлении аналитику прямого доступа к сырым данным для принятия решения.

Анатомия оповещения: от пяти кортежей до контекста

Минимально необходимый сетевой контекст в оповещении описывается пятью кортежами (Five-Tuples). Это основа для понимания «кто, кому и как».

| Поле | Описание | Пример значения |

|---|---|---|

| SrcIP | IP-адрес источника | 192.168.1.100 |

| SPort | Исходящий порт источника | 54321 |

| DstIP | IP-адрес назначения | 10.0.0.5 |

| DPort | Порт назначения (сервис) | 445 (SMB) |

| Protocol | Транспортный протокол | TCP (6) |

Однако современные алерты содержат гораздо больше полей, которые критически важны для расследования:

- Решение системы (permit/deny/alert) и идентификатор сработавшего правила (SID/GID).

- Метаданные угрозы: классификация (exploit, malware, policy-violation), оценка серьёзности (priority), ссылки на базы уязвимостей (CVE).

- Контекст приложения: User-Agent в HTTP-запросе, имя исполняемого файла, хэш-сумма файла.

- Поведенческие маркеры</strong: указывают на необычную активность, например, аномально большой объем данных или множественные неудачные попытки входа.

Декодирование полей в интерфейсе Sguil

Разберем назначение ключевых столбцов в очереди Sguil, понимание которых ускоряет первичный анализ.

ST (Status) и цветовая приоритизация

Статус RT (Real-Time) указывает на новое, необработанное событие. Цвет строки соответствует приоритету, который обычно выставляется самим сенсором (например, Snort) на основе критичности сигнатуры. От светло-желтого (низкий) до красного (высокий). Важно помнить, что эта приоритизация — лишь отправная точка; ложное срабатывание правила с высоким приоритетом всё равно должно быть отклонено.

CNT (Count) — индикатор активности

Этот счётчик показывает, сколько раз одинаковое событие (с теми же пятью кортежами и сигнатурой) произошло за короткий промежуток времени. Высокое значение CNT может указывать на:

- Сканирование или флуд-атаку.

- Попытку brute-force.

- Некорректно настроенное правило, генерирующее чрезмерный шум (например, на легитимный фоновый трафик).

Sensor и Alert ID — идентификация источника

Поле Sensor указывает, какой агент отправил событие (например, «snort-eth0»). Alert ID имеет формат «X.Y», где X — числовой ID сенсора, а Y — порядковый номер события на этом сенсоре. Это позволяет однозначно идентифицировать событие в логах и связать его с конкретным физическим или виртуальным интерфейсом наблюдения.

Event Message — суть срабатывания

Текстовая расшифровка, взятая из правила сигнатуры (например, «ET POLICY curl User-Agent Outbound»). Это первое, что видит аналитик. В Sguil при выделении события можно сразу просмотреть полный текст правила (чекбокс «Show Rule»), что помогает понять логику срабатывания.

Механизмы генерации: что заставляет систему «кричать»

Оповещения не появляются из ниоткуда. Их генерация всегда обусловлена предзаданной логикой, которую можно свести к нескольким фундаментальным типам.

| Механизм генерации | Принцип работы | Типичные инструменты | Сильные и слабые стороны |

|---|---|---|---|

| Сигнатурный анализ | Сравнение с известными шаблонами атак (строки, hex-последовательности, регулярные выражения). | Snort, Suricata, антивирусы | + Точность при известных угрозах. — Бесполезен против zero-day и полиморфных угроз. |

| Обнаружение аномалий | Выявление отклонений от заранее построенной модели «нормального» поведения (сети, пользователя, хоста). | Сетевые анализаторы, UEBA-системы | + Может обнаруживать неизвестные угрозы. — Высокий уровень ложных срабатываний, сложность настройки базовой линии. |

| Анализ поведения (Behavioural) | Выявление конкретных подозрительных последовательностей действий, даже если каждое действие по отдельности легитимно (цепочка событий). | EDR, NDR, продвинутые SIEM | + Эффективен против целевых атак (APT). — Требует сложных корреляционных правил и контекста. |

| Политики и правила соответствия | Срабатывание при нарушении внутренних регламентов (использование запрещённого ПО, доступ к недопустимым ресурсам). | Прокси, DLP, файрволы | + Прямая связь с требованиями ФСТЭК, 152-ФЗ. — Не всегда указывает на внешнюю угрозу. |

Реальная проблема: Внедрение любого из этих механизмов без последующей тонкой настройки (tuning) под конкретную инфраструктуру приводит к лавине ложных срабатываний. Аналитики перестают доверять системе, и критические алерты теряются в шуме. Регулярный пересмотр и адаптация правил — не рекомендация, а обязательная практика.

Почему это важно для российского регуляторного контекста

Требования таких документов, как приказы ФСТЭК и 152-ФЗ, формально предписывают наличие средств обнаружения вторжений и реагирования на инциденты. Однако эффективное выполнение этих требований упирается именно в качество генерации оповещений.

- Система, генерирующая тысячи бессмысленных алертов, формально «работает», но не выполняет своей функции. При проверке это может быть квалифицировано как неэффективное использование средств защиты.

- Структурированность оповещений (наличие пяти кортежей, временных меток, идентификаторов) напрямую влияет на возможность расследования и составления отчётов об инцидентах, что также является регуляторным требованием.

- Настройка правил под актуальные для организации угрозы (например, сигнатуры на фишинг с российскими доменами или вредоносное ПО, ориентированное на локальное ПО), это практический шаг, выходящий за рамки простой установки «коробочного» решения.

генерация алертов, это не техническая рутина, а стратегический процесс. Его настройка определяет, будет ли SOC заниматься проактивной охотой за угрозами или постоянной фильтрацией информационного мусора. Каждое оповещение должно быть спроектировано как полезный сигнал, а не как побочный продукт работы системы.