«Фильтрация на уровне приложения, это не просто «еще один файрвол». Это процесс превращения хаотичного входящего трафика в контролируемый поток данных, где каждый запрос проходит проверку на соответствие бизнес-логике и безопасности, прежде чем к нему прикоснется код приложения. Это последний и самый контекстный рубеж обороны, способный увидеть то, что не видно сетевым экранам.»

Почему фильтрация на уровне приложения отличается от сетевой защиты

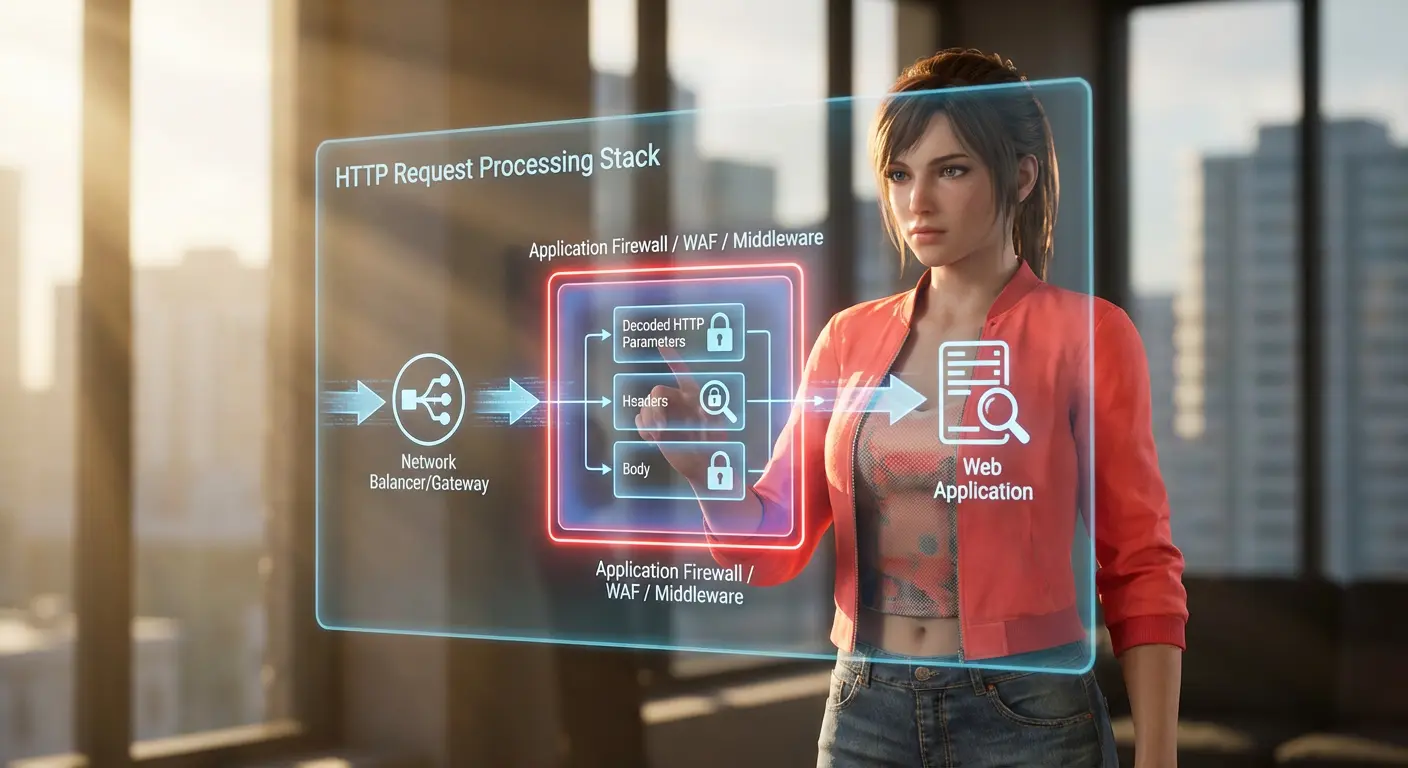

Сетевые экраны работают с пакетами, адресами и портами. Они эффективно строят периметр, но слепы к содержимому, которое движется внутри разрешенных протоколов, особенно после терминации TLS. Фильтрация на уровне приложения оперирует семантикой: она анализирует URI, параметры строки запроса, заголовки, тело запроса в формате JSON или XML, а также контекст пользовательской сессии. Её задача — выявить атаки, маскирующиеся под легитимные запросы, которые беспрепятственно проходят через все сетевые заслоны.

Эффективность начинается с понимания архитектуры приложения. REST API, эндпоинты GraphQL, классические веб-формы — каждый интерфейс требует своего подхода к парсингу и валидации входящих данных. Универсальные правила порождают ложные срабатывания, нарушая работу легитимных функций. Слишком узкие правила оставляют бреши для атакующих.

Важно понимать: фильтрация не заменяет безопасную разработку. Это компенсирующая контрмера для унаследованного кода с неизвестными уязвимостями и дополнительный, глубокоэшелонированный рубеж для современных систем. Стратегия защиты в глубину выглядит так: валидация и санитизация на входе, использование параметризованных запросов к БД, кодирование выходных данных — и уже поверх всего этого фильтрация на уровне приложения как финальный барьер перед исполняемой бизнес-логикой.

Архитектурные модели фильтрации

| Модель | Точка внедрения | Преимущества | Ограничения |

|---|---|---|---|

| WAF как обратный прокси | Перед приложением, в виде отдельного сервиса (Nginx + ModSecurity, специализированные решения) | Централизованное управление, защита множества приложений без изменения их кода, высокая производительность на потоке | Ограниченная видимость контекста приложения (например, сессий пользователя), сложность создания правил, учитывающих специфичную бизнес-логику, задержка на дополнительном сетевом хопе |

| Middleware-фильтр | Внутри стека приложения, как компонент фреймворка (Spring Security Filter, Express.js middleware, Django Middleware) | Полный доступ к декодированным данным, контексту сессии, идентификатору пользователя; максимальная гибкость для кастомной логики | Требует модификации кода, привязка к языку и фреймворку, сложнее централизованно управлять и масштабировать правила |

| Агент runtime protection (RASP) | На уровне среды исполнения, через инструментирование кода (инжекция в JVM, .NET CLR, интерпретатор PHP/Python) | Видит контекст исполнения, может блокировать атаки типа fileless или инъекции в память, поведенческий анализ на низком уровне | Высокая нагрузка на систему, сложность отладки, риск нестабильности приложения, глубокая интеграция |

| Фильтр в API Gateway | На уровне управления API (Kong, Apigee, отечественные аналоги) | Единая точка для rate limiting, валидации схемы OpenAPI, проверки JWT-токенов, централизованная observability | Защищает только API-трафик, не покрывает традиционные веб-формы, риск привязки к вендору |

Правила фильтрации: от сигнатур к поведенческому анализу

Эффективная система комбинирует несколько подходов к детектированию. Правила следует структурировать по уровням критичности, чтобы балансировать между охватом угроз и приемлемым уровнем ложных срабатываний.

Сигнатурные правила для известных векторов атак

# Пример правила для детектирования SQL-инъекции в синтаксисе ModSecurity (ядро OWASP Core Rule Set)

SecRule ARGS|ARGS_NAMES|REQUEST_COOKIES|REQUEST_HEADERS

"(?i:(unions+select|selects+.*s+from|inserts+into|deletes+from|drops+table))"

"id:1001,

phase:2,

block,

capture,

t:none,t:urlDecodeUni,t:htmlEntityDecode,

msg:'Обнаружена попытка SQL-инъекции',

logdata:'Найденные данные: %{TX.0} в %{MATCHED_VAR_NAME}',

tag:'application-multi',

tag:'language-multi',

tag:'platform-multi',

tag:'attack-sqli',

severity:'CRITICAL'"

# Ключевые аспекты:

# phase:2 — анализ на фазе после парсинга тела запроса.

# t:none,t:urlDecodeUni — цепочка трансформаций для обработки закодированных payload (обход double encoding).

# capture — сохранение совпавшей строки для детального логгирования.

# tag — категоризация для корреляции событий в SIEM-системе.

Сигнатурные правила эффективны против известных шаблонов атак, но их база требует постоянного обновления. Они бессильны против атак нулевого дня или умело обфусцированных нагрузок, где вредоносная логика скрыта за нестандартным кодированием или разбита на несколько запросов.

Поведенческие правила и обнаружение аномалий

# Псевдокод поведенческого правила для выявления перебора (enumeration) учетных записей

if request.path соответствует "/api/users/*" and

request.method == "GET" and

параметр request.params.id является последовательным числом и

частота запросов > 100/минуту из одной сессии:

инициировать_оповещение(

type="account_enumeration",

severity="high",

context={

"user_agent": request.headers["User-Agent"],

"session_id": request.session.id,

"ip_reputation": geoip_lookup(request.ip)

}

)

применить_ограничение_частоты(session_id, window="5m", limit=10)

# Сильные стороны поведенческого подхода:

# • Способен обнаруживать атаки без известных сигнатур.

# • Может быть адаптирован под уникальную бизнес-логику приложения.

# • Снижает ложные срабатывания за счет контекстного анализа (например, сравнение с baseline).

Поведенческие правила требуют периода «обучения» для формирования базового профиля нормальной активности. Их настройка сложнее — необходимо корректно задавать пороговые значения и учитывать легитимные сценарии (например, фоновые задачи или интеграции). Однако именно они закрывают сценарии, которые невозможно описать статическими шаблонами.

Практическая настройка фильтрации для типовых сценариев

| Сценарий атаки | Индикаторы в запросе | Пример правила/Логика | Рекомендуемое действие |

|---|---|---|---|

| SQL-инъекция | Ключевые слова SQL (UNION, SELECT, DROP) в параметрах, нестандартное кодирование, аномальная длина строки запроса | Регулярное выражение: (?i)(unions+select|;s*drop|’s*ors*’) | Блокировка запроса (403), детальное логгирование payload и контекста, оповещение SOC. |

| Межсайтовый скриптинг (XSS) | HTML/JavaScript теги (<script>, <iframe>) в данных, обработчики событий (onclick, onload), закодированные скрипты | Регулярное выражение: (<script|javascript:|onw+s*=) | Санитизация входных данных (удаление/экранирование тегов) или блокировка запроса. |

| Обход пути (Path Traversal) | Последовательности «../» или «..» в пути к файлу, их URL-кодированные варианты (%2e%2e%2f), попытки доступа к /etc/, /proc/ | Логика: если путь содержит «..» или после декодирования соответствует шаблону системных директорий | Блокировка. Требует дополнительного аудита endpoint на наличие уязвимости. |

| Массовое присваивание (Mass Assignment) | Наличие в запросе параметров, не описанных в контракте API (OpenAPI), попытки передать привилегированные поля (is_admin, role) от имени обычного пользователя | Логика: если параметр из черного списка [«is_admin»,»role»] присутствует и user.role != «admin» | Игнорирование или отклонение «лишних» параметров, оповещение о возможной попытке повышения привилегий. |

| Злоупотребление API | Аномально высокая частота запросов к одному endpoint, паттерны, характерные для скрапинга данных, последовательный перебор ID | Правило ограничения частоты: rate_limit(session_id, endpoint, window=»1m», threshold=50) | Сначала throttling (замедление ответов), затем временная блокировка, при повторении — CAPTCHA. |

Перед активацией любого правила в режиме блокировки его необходимо протестировать в «теневом» режиме (shadow mode). В этом режиме фильтр логирует срабатывания, но не блокирует запросы. Анализ этих логов на реальном трафике позволяет точно настроить пороги, исключить легитимные сценарии и добиться целевого баланса между обнаружением истинных угроз и ложными срабатываниями.

Интеграция с observability и системами реагирования

Фильтрация, работающая в вакууме, создает слепые зоны. События блокировки должны передаваться в централизованные системы мониторинга и SIEM для корреляции с другими источниками данных (логами аутентификации, сетевыми событиями) и автоматизации реагирования.

Формат события для интеграции

{

"timestamp": "2024-03-15T10:45:22Z",

"event_type": "application_filter_block",

"request": {

"method": "POST",

"path": "/api/users",

"params": {"id": "1' OR '1'='1"},

"headers": {

"User-Agent": "Mozilla/5.0 (сканер)...",

"X-Forwarded-For": "203.0.113.42"

}

},

"detection": {

"rule_id": "sqli-001",

"rule_name": "SQL Injection - UNION SELECT",

"severity": "critical",

"confidence": 0.95,

"matched_payload": "' OR '1'='1"

},

"action": {

"type": "block",

"response_code": 403

},

"context": {

"application": "user-service",

"environment": "production",

"user_id": "usr_abc123",

"session_id": "sess_xyz789",

"geo": {"country":"RU","city":"Moscow"},

"risk_score": 0.87

}

}

Структурированный формат в стиле JSON упрощает парсинг в SIEM-системах, позволяет строить сложные корреляции (например, «блокировка SQLi + неудачная попытка входа с того же IP») и автоматизировать начальные этапы расследования.

Автоматизация реагирования через SOAR

На основе таких событий можно настроить сценарии автоматического реагирования (SOAR-плейбуки):

- Блокировка IP-адреса при повторных срабатываниях критических правил с одного источника в короткий промежуток времени. Цель: остановить автоматизированные сканирования и brute-force атаки.

- Временная приостановка сессии или учетной записи пользователя при выявлении подозрительной активности из-под уже аутентифицированного аккаунта. Цель: ограничить ущерб от скомпрометированных учетных данных.

- Сбор артефактов для расследования: полный дамп запроса, заголовки, связанные логи приложения. Цель: сохранить доказательства для пост-мортема анализа и улучшения правил.

- Эскалация в группу SOC при событиях с наивысшим уровнем серьезности (critical). Цель: обеспечить немедленную реакцию аналитика на наиболее опасные инциденты.

Плейбуки строятся по принципу эскалации: события уровня «warning» только логируются, «high» — генерируют тикет, «critical» — запускают автоматические действия с обязательным уведомлением дежурного.

Оптимизация производительности и снижение ложных срабатываний

Внедрение фильтрации добавляет задержку к обработке каждого запроса. Без оптимизации она может стать узким местом для высоконагруженных систем. Применяется многоуровневый подход для баланса безопасности и скорости.

| Техника оптимизации | Реализация | Эффект |

|---|---|---|

| Кэширование результатов парсинга | LRU-кэш для уже декодированных параметров запроса и результатов проверки по статическим правилам для повторяющихся URL. | Значительное снижение нагрузки на ЦП (до 50-70% для API с повторяющимися вызовами). |

| Приоритизация правил | Правила с высокой достоверностью (критические сигнатуры SQLi, XSS) выполняются первыми. При срабатывании такого правила дальнейшая проверка по менее критичным может пропускаться (early exit). | Снижение среднего времени обработки запроса, особенно для атакующих запросов, которые блокируются на раннем этапе. |

| Асинхронное логирование | Отправка детальных логов о блокировке в фоновую очередь (Kafka, Redis) или отдельный поток, не блокирующий основной поток обработки запроса. | Нулевое влияние на пользовательскую задержку (latency) при сохранении полного аудиторского следа. |

| Whitelist легитимных паттернов | Создание списков разрешений для внутренних IP-адресов, доверенных User-Agent (например, систем мониторинга), известных «безопасных» значений параметров. | Кардинальное сокращение ложных срабатываний (на 60-90%) для служебного и легитимного трафика без потери контроля. |

Для критически важных или новых endpoint эффективна стратегия прогрессивного внедрения (progressive enforcement): сначала долгий период работы в режиме мониторинга для сбора baseline, затем «мягкая» блокировка с возвратом HTTP-предупреждения, и только после полной валидации — переход к «жесткой» блокировке с кодом 403.

Особенности настройки в распределённых и гибридных средах

В современных архитектурах, где компоненты приложения разнесены между локальным ЦОД, частным и публичным облаком, единый набор правил может работать с разной эффективностью или создавать конфликты.

Управление правилами в распределённой архитектуре

Ключ к консистентности — централизованный репозиторий правил под управлением системы контроля версий (Git). CI/CD пайплайн автоматизирует валидацию синтаксиса, прогон тестов на некорректные срабатывания и безопасное развертывание конфигураций во все среды.

Для управления на стороне инфраструктуры (особенно on-premises) используются идемпотентные конфигурационные менеджеры (Ansible, Terraform, SaltStack или их отечественные аналоги), которые гарантируют одинаковое состояние систем и предотвращают дрейф конфигураций.

Правила должны быть параметризованными. Например, strictness-уровень или списки доверенных сетей могут различаться для production, staging и development сред, а также для internal и external endpoint. Эти параметры подставляются на этапе деплоя из переменных окружения или конфигурационных хранилищ.

Обработка зашифрованного трафика

Чаще всего TLS терминируется на балансировщике нагрузки или шлюзе, что делает трафик открытым для анализа WAF. Однако эта точка становится критически важной для безопасности. Здесь необходимо применение mutual TLS (mTLS) для аутентификации между внутренними компонентами и строгое шифрование логов, которые могут содержать чувствительные данные.

Если приложение использует сквозное шифрование (end-to-end encryption), где payload расшифровывается только внутри сервиса, то фильтрация возможна исключительно на уровне приложения (middleware) или через sidecar-прокси (например, в service mesh), имеющий доступ к расшифрованному контексту.

В гибридных сценариях политики безопасности и правила фильтрации должны синхронизироваться между всеми площадками по защищенным каналам, обеспечивая единообразное применение политик вне зависимости от физического расположения рабочей нагрузки.

Фильтрация на уровне приложений трансформирует сырой HTTP-трафик в управляемый поток, где каждый запрос оценивается на соответствие ожидаемой семантике и безопасности. Её сила — в комбинации проверенных сигнатурных методов и адаптивного поведенческого анализа, неразрывно связанного с observability-стеком. Успех измеряется не фактом наличия фильтра, а его точной настройкой, минимальным impact на производительность и интеграцией в общий цикл безопасности, что позволяет не только блокировать известные угрозы, но и выявлять новые, ранее неизвестные атаки.