«Безопасность в IT, это не дополнительный модуль или плагин. Это фундаментальное свойство архитектуры, которое либо заложено изначально, либо его нет. Нормативы вроде 152-ФЗ, это не бюрократическая повинность, а детализированная инструкция по строительству этого фундамента.»

Философия защиты на уровне архитектуры

Добавлять механизмы безопасности в уже готовый проект — всё равно что пытаться встроить несущие колонны в построенное здание. Структурная целостность либо существует с первого эскиза, либо её невозможно имитировать. Документы регуляторов формализуют эту идею, превращая абстрактные принципы в конкретные требования к проектной документации.

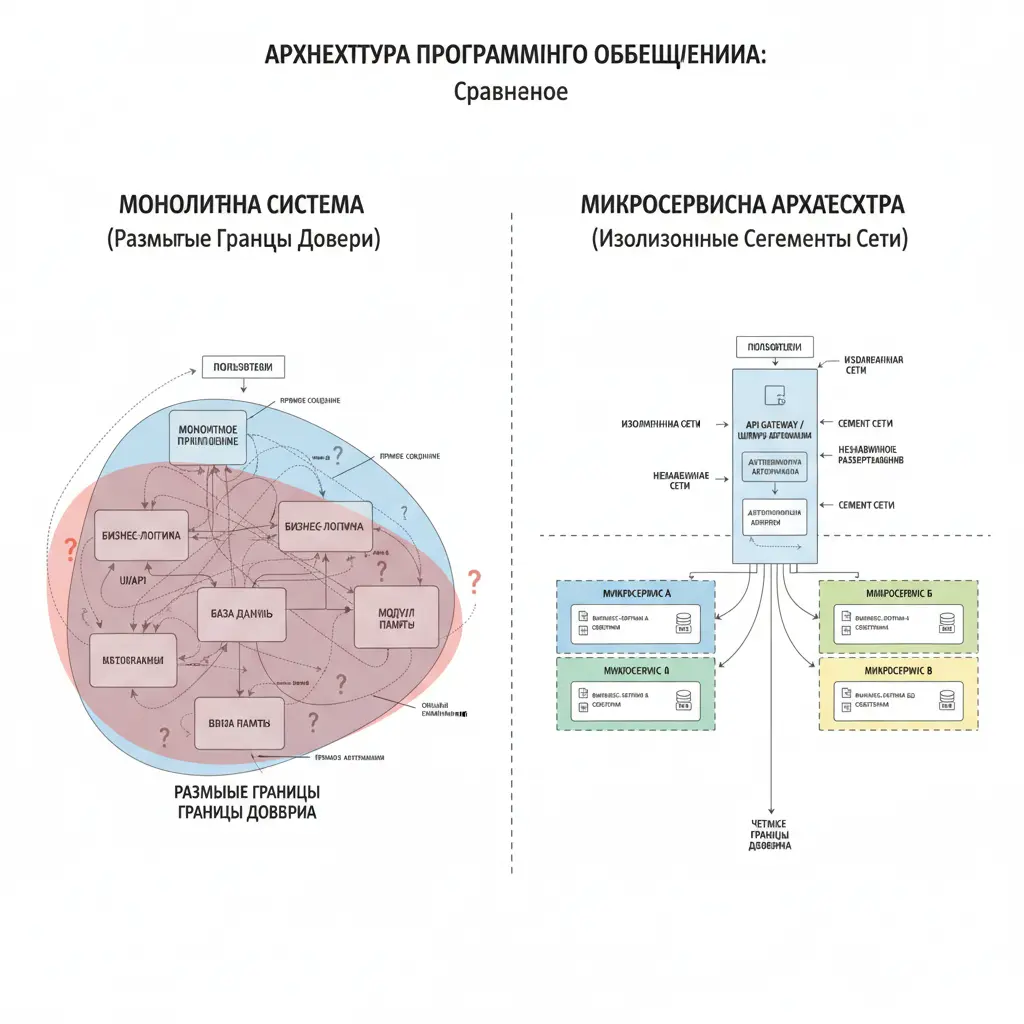

Центральный принцип такой архитектуры — минимально необходимые привилегии. Он касается не только пользовательских ролей, но и каждого компонента системы: сервиса, процесса, контейнера или потока данных. В идеальной модели компоненты ничего не знают друг о друге, кроме строго определённых интерфейсов. Такая изоляция автоматически сдерживает распространение последствий взлома.

Однако реализовать этот принцип только настройками ОС недостаточно. Нужна архитектурная основа — единая точка контроля доступа и учёта. Все запросы между внутренними сервисами должны проходить через централизованный шлюз или прокси, который проверяет не только права, но и контекст: время запроса, его частоту, сетевой сегмент источника. Именно такой детализированный и консолидированный журнал, а не набор разрозненных логов, соответствует требованиям к аудиту.

Практики проектирования: от требований к реализации

Эти подходы должны быть закреплены в техническом задании и архитектурном решении до начала разработки.

| Практика | Суть подхода | Связь с нормативными требованиями |

|---|---|---|

| Валидация данных как контракт | Все входящие данные трактуются как потенциально опасные. Использование строгих схем валидации позволяет проверять не только синтаксис, но и бизнес-логику запроса. Это предотвращает не только классические инъекции, но и нарушения бизнес-процессов. | Напрямую влияет на выполнение требований по обеспечению целостности информации и предотвращению несанкционированного доступа (152-ФЗ). |

| Минимизация поверхности атаки | Это не только закрытие портов. Это удаление неиспользуемых библиотек, отключение лишних функций API, сборка минимальных образов контейнеров без отладочных инструментов. Меньше кода — меньше потенциальных уязвимостей. | Сокращает количество проверяемых компонентов при аттестации, снижает оценку потенциального ущерба, что важно для определения уровня защищённости системы. |

| Централизованное управление доступом (IAM) | Механизмы аутентификации и авторизации выносятся в отдельные изолированные сервисы. Политики паролей — лишь основа; для критичных операций требуются дополнительные факторы, привязанные к устройству или контексту. | Ядро выполнения требований по разграничению доступа и учёту действий. Централизованная система — основа для корректного аудита. |

| Изоляция как архитектурный паттерн | Использование сетевых политик, отдельных пространств имён и сегментации сети для создания логических барьеров между компонентами. Каждый сервис работает в своей изолированной «ячейке». | Соответствует принципу сегментации, необходимому для защиты информации. Обмен данными между сегментами должен шифроваться, даже внутри доверенного периметра. |

| Криптография во всех слоях | Шифрование при хранении и передаче — обязательный минимум. Отдельная критичная задача — автоматизированное управление жизненным циклом криптографических ключей: их генерация, ротация и хранение. | Прямое требование для защиты конфиденциальной информации. Система управления ключами часто является отдельным объектом проверки. |

Переход от проектирования к внедрению

Проверка данных на стороне клиента, это про удобство, а не про безопасность. Любой запрос к API можно сформировать вручную, минуя все фронтенд-ограничения. Поэтому вся критичная бизнес-логика и проверка прав должны выполняться на серверной стороне.

Структурированные методологии проектирования, такие как OWASP Application Security Verification Standard (ASVS), полезно адаптировать под локальные нормативы. Это означает, что в архитектурные требования включаются контрольные точки на соответствие требованиям по криптографии, журналированию и распределению ролей.

Проверку архитектуры на уязвимости нужно начинать на этапе согласования диаграмм, а не после написания кода. Статический анализ кода и проверка зависимостей, интегрированные в CI/CD, не заменяют динамическое тестирование и ручной анализ, которые выявляют логические ошибки.

Ключевой элемент — внедрение контекстных механизмов безопасности. Например, доступ к критичным функциям можно разрешить только с определённых IP-адресов, через утверждённые клиентские сертификаты и в установленные рабочие часы. Это резко снижает ценность украденных учётных данных для внешнего злоумышленника.

Итог

Безопасное проектирование, это не про инструменты, а про образ мышления. Принцип наименьших привилегий, строгая валидация на всех границах и глубокая изоляция компонентов создают архитектуру, устойчивую к атакам по своей сути. Соответствие нормативным требованиям в таком контексте становится не формальной целью, а естественным результатом грамотно построенного процесса.

Такой подход требует вовлечения специалистов по безопасности на самых ранних стадиях. Их задача — не ставить барьеры, а помогать находить безопасные способы реализации функциональности. В итоге создаётся не просто система, прошедшая аттестацию, но и инфраструктура, где защита является её неотъемлемым свойством, а не хрупкой надстройкой.