«Часто аудит сводят к формальной проверке по чек-листу. Но по‑настоящему он работает, когда ты смотришь на инфраструктуру как злоумышленник: ищешь не отдельные дыры, а логику их соединения в цельную атаку. Суть — превратить требования регуляторов в работающую систему, где каждая уязвимость оценивается не сама по себе, а как звено в возможной цепочке взлома.»

Анализ безопасности сетевой инфраструктуры

Защита периметра, хотя и важна, создаёт ложное чувство безопасности. Внутренняя сеть при этом остаётся уязвимой. Принцип нулевого доверия внутри периметра на практике часто остаётся декларацией. Классический пример — разрешающее правило в межсетевом экране для сервиса, который вывели из эксплуатации годы назад. Автоматические сканеры могут пропустить такую «теневую ИТ-инфраструктуру», но для злоумышленника, уже проникшего внутрь, это готовый канал для перемещения.

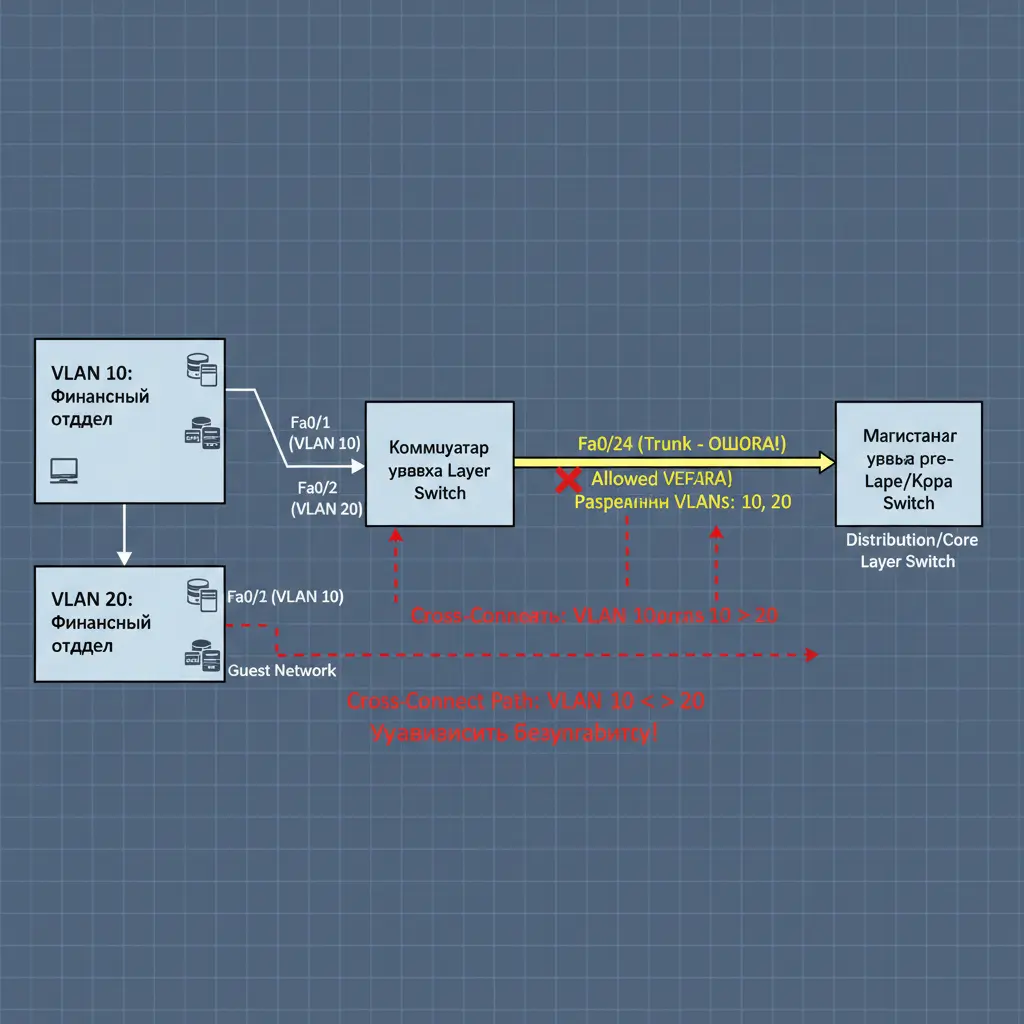

Виртуальная сегментация на VLAN тоже может быть фиктивной. Некорректная маршрутизация между этими VLAN или ошибочно настроенные транковые порты на коммутаторах неявно объединяют сегменты, которые по документации изолированы. Задача аудита — найти такие сквозные пути. Для этого анализируют конфигурации не только ключевых маршрутизаторов и межсетевых экранов, но и каждого управляемого коммутатора, особенно на уровне доступа.

- Принцип минимальных привилегий для сетевых устройств. Административный доступ по SSH или Telnet не должен быть разрешён из любой точки сети — только с выделенных джамп-хостов в строго определённых подсетях.

- Контроль служебных протоколов. SNMP с публичной строкой community, протоколы обнаружения соседей вроде CDP или LLDP — всё это становится источником бесплатной разведки для атакующего, раскрывая топологию и модели оборудования.

- Выявление «теневого» оборудования. Устройства, подключённые в обход стандартных процедур (личные роутеры, неучтённые точки доступа), не попадают в инвентаризацию, не получают обновлений и не контролируются, представляя собой скрытые точки входа.

Сканирование открытых портов — лишь начальный, поверхностный этап. Глубокий анализ требует сбора и верификации актуальных конфигураций всех сетевых устройств. Инструменты автоматизации (например, Oxidized, RANCID) решают проблему централизованного сбора, но их семантический анализ — интерпретация этих конфигураций на предмет соответствия политикам безопасности — остаётся задачей для эксперта.

Таблицы правил межсетевых экранов со временем обрастают устаревшими, дублирующими или избыточными записями. Эти «сиротские» правила создают административный «шум», затрудняют анализ и могут маскировать критические разрешающие правила. Их регулярная ревизия и очистка — обязательная, а не рекомендательная часть аудита.

Аудит не должен ограничиваться статическим анализом. Моделирование атак на основе собранных данных (например, с помощью инструментов вроде BloodHound для Active Directory или Caldera для сетевого окружения) показывает, как злоумышленник может комбинировать найденные уязвимости. Это позволяет оценить не абстрактный CVSS-скор, а реальную возможность компрометации конкретных бизнес-активов.

Проверка систем на соответствие требованиям ФСТЭК

Формальное соответствие требованиям регулятора не гарантирует реальной защищённости. Зачастую требования выполняются «на бумаге», в то время как практические настройки остаются уязвимыми. Например, требование о ведении журналов событий может считаться закрытым после установки SIEM-системы. Но если корреляционные правила в ней не настроены под контекст бизнеса, а инциденты не расследуются, защищённость не повышается.

Аудит должен проверять не просто факт наличия средств защиты информации (СЗИ), а их реальную работоспособность и интеграцию в процессы. Антивирус может быть установлен, но с отключенными модулями поведенческого анализа или с устаревшими сигнатурами. Система предотвращения вторжений (IPS) может годами работать в пассивном режиме обнаружения, лишь регистрируя, но не блокируя угрозы.

- Анализ базовых образов ОС. Проверка соответствия настроек (политики паролей, аудита, минимального набора учётных записей, параметров реестра) не только общим рекомендациям вроде CIS Benchmarks, но и конкретным руководящим документам (РД) ФСТЭК для соответствующего класса защищённости.

- Верификация систем журналирования. Проверка целостности и защищённости логов от модификации, корректности их ротации и хранения в течение требуемого срока, полноты собираемых событий безопасности (аудит успешных и неуспешных входов, изменения прав доступа и т.д.).

- Оценка зрелости процессов. Наличие и актуальность регламентов по управлению инцидентами информационной безопасности (ИБ), скорость и эффективность реагирования на смоделированные события (например, оповещение о подозрительной активности).

Требования к журналированию подразумевают не просто сбор, а возможность оперативного анализа для выявления инцидентов. Аудит должен оценить настройку корреляционных правил в SIEM, порогов оповещения и отработанность процедур эскалации — кто, куда и в какие сроки сообщает об инциденте.

Соответствие, это не только техника. Организационные меры защиты информации (ОМИ) часто становятся слабым звеном. Наличие актуальных внутренних положений и регулярное обучение сотрудников — такие же объекты аудита. Эффективность обучения можно проверить через ситуационные опросы или тестовые фишинговые рассылки.

Аудит веб-приложений и API

Автоматизированные сканеры уязвимостей выявляют лишь известные, шаблонные проблемы из публичных баз. Они слепы к логическим ошибкам в бизнес-процессах, нестандартным векторам атаки или архитектурным просчётам, уникальным для конкретного приложения.

Ключевая область ручного тестирования — проверка авторизации и управления сессиями. Уязвимости контроля доступа на уровне функций или объектов (Broken Access Control) часто остаются за рамками автоматических проверок. Необходим анализ возможности горизонтальной (доступ к данным другого пользователя с теми же правами) или вертикальной (повышение привилегий до администратора) эскалации.

- Тестирование на инъекции. Помимо классического SQL, проверяются NoSQL-инъекции (MongoDB, CouchDB), внедрение OS-команд, LDAP-инъекции, XXE-атаки.

- Анализ механизмов аутентификации. Проверка на возможность обхода многофакторной аутентификации, слабость или утечку сессионных токенов, устойчивость к перебору (брутфорсу) и автоматизированным атакам.

- Проверка обработки файлов. Загрузка файлов с обходом валидации (веб-шеллы), Path Traversal при скачивании, уязвимости встроенных парсеров (PDF, XML, изображения), ведущие к выполнению кода.

- Анализ конфигурации сервера и middleware. Проверка security-заголовков (CSP, HSTS, X-Frame-Options), корректной настройки CORS, управления версиями криптографических протоколов (отключение SSL, поддержка TLS 1.2+).

Аудит API требует отдельного подхода. Тестируют не только стандартные эндпоинты, но и обработку ошибок (не раскрывают ли стеки вызовов или внутреннюю структуру), лимиты запросов (защита от брутфорса), тонкую авторизацию для операций CRUD. Уязвимости часто скрыты в недокументированных параметрах (IDOR через изменение числового ID в запросе), сложной логике работы с JWT-токенами или цепочках вызовов между микросервисами, где проверка прав теряется.

Тестирование клиентской стороны включает не только поиск XSS и CSRF, но и анализ безопасности веб-сокетов, проверку конфигураций CORS на излишнюю разрешительность (*), ревизию сторонних JavaScript-библиотек и их версий на наличие известных уязвимостей (например, через SCA-сканирование).

Анализ конфигураций и политик

Конфигурации систем безопасности часто развёртываются из шаблонов по умолчанию или копируются без адаптации к окружению. Это создаёт разрыв между формальными политиками безопасности и реальным состоянием инфраструктуры. Например, политика может требовать блокировки всех неиспользуемых портов на серверах, а в базовом образе ОС оставлен открытым порт для устаревшей службы.

Эффективный аудит всегда комбинирует технические и организационные проверки. Наличие задокументированной процедуры согласования изменений, это одно, а её реальное соблюдение (например, через анализ тикетов в ITSM-системе) — другое. Процессы управления жизненным циклом привилегированных учётных записей или порядок установки стороннего ПО напрямую влияют на безопасность.

Проверка на соответствие требованиям регулятора должна быть сквозной: от наличия организационных документов (приказ о назначении ответственного за ИБ, положение о защите персональных данных) до технической проверки, что в антивирусном ПО включены и функционируют все необходимые модули защиты в соответствии с его руководством по эксплуатации.

Отчётность и рекомендации

Итоговый отчёт, это не просто перечень уязвимостей, а инструмент для принятия управленческих решений о распределении ресурсов. Каждая выявленная проблема должна быть оценена через призму реального бизнес-риска для конкретной организации, а не только по формальной шкале критичности вроде CVSS.

| Что оценивается | Пример подхода |

|---|---|

| Техническая критичность | CVSS 7.5 (High) — возможность удалённого выполнения кода без аутентификации. |

| Контекст бизнеса | Уязвимость находится на тестовом сервере, не содержащем ПДн и не имеющем доступа к ключевым системам. |

| Реалистичность эксплуатации | Для эксплуатации требуется предварительный доступ в сегмент внутренней сети, который уже защищён. |

| Итоговый приоритет | Средний. Устранить в рамках регулярного цикла обновлений. |

Рекомендации должны быть конкретными, исполнимыми и привязанными к инфраструктуре заказчика. Вместо абстрактного «усилить настройки межсетевого экрана» — «в политике FW-ACL-05 на устройстве NGFW-01 заменить правило №14, разрешающее ANY:ANY из сети 10.10.0.0/24 в интернет, на правило, разрешающее исходящий доступ только по TCP/443 и TCP/80 к доменным группам FQDN „Разрешённые SaaS“».

Отчёт должен демонстрировать связность угроз. Описание уязвимости в Active Directory (например, слишком широкие права у группы пользователей) должно включать сценарий, как её можно использовать в цепочке атаки (Kerberoasting → доступ к серверу → горизонтальное перемещение) для достижения конечной цели (например, утечки данных из базы). Это трансформирует техническую находку в понятный для руководства бизнес-риск.

Оптимальная структура отчёта — двухуровневая: краткое резюме для руководителей с фокусом на ключевые риски, требуемые ресурсы и сроки для их устранения, и детальное техническое приложение для специалистов, содержащее доказательства (скриншоты, выводы команд, конфигурационные сниппеты), ссылки на нормативные требования и пошаговые инструкции по исправлению.