Инструмент появился в ноябре 2025 года. Через три месяца его использовали при атаке на более чем шестьсот сетевых устройств в пятидесяти пяти странах. Между этими двумя событиями нет случайности открытый код, низкий порог входа и встроенная AI-оркестрация превратили проект для пентестеров в инфраструктуру для реальных кампаний. Именно об этом и стоит говорить.

Что такое CyberStrikeAI

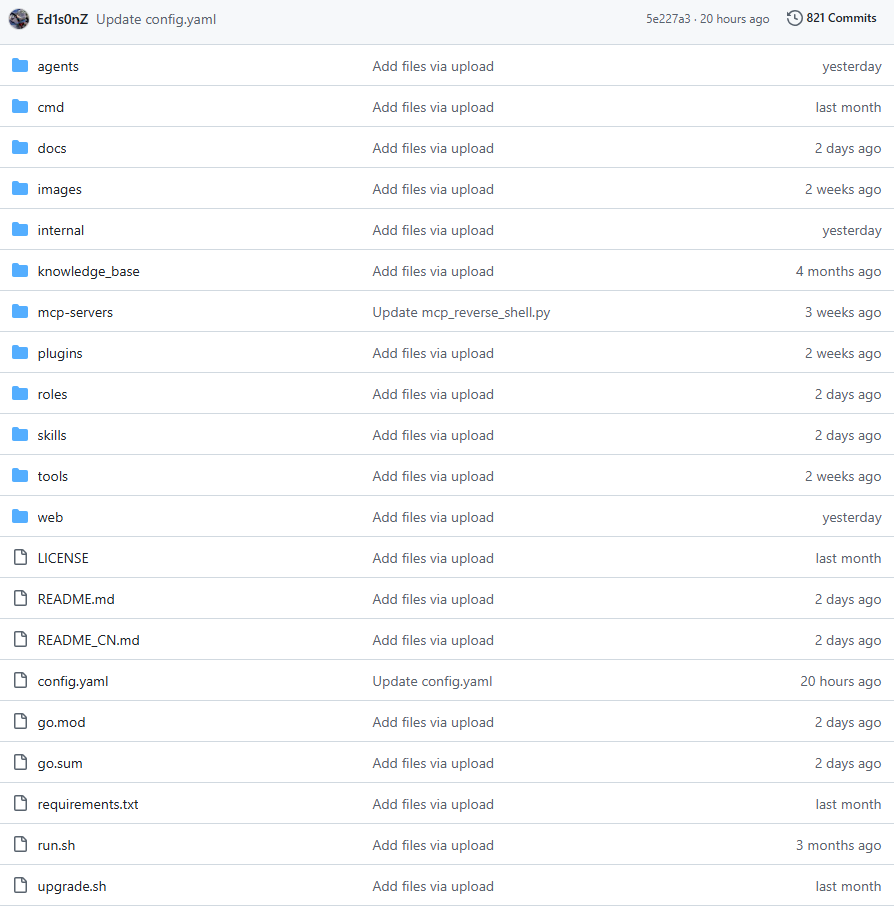

В марте 2026 года два крупных русскоязычных издания по безопасности опубликовали материалы об одном инструменте с разницей в сутки. Xakep.ru разобрал ситуацию по отчёту исследовательской группы Team Cymru. SecurityLab.ru вынес в заголовок фразу про нейросети, которые «сносят файрволы». Речь шла об одном репозитории: Ed1s0nZ/CyberStrikeAI на GitHub.

https://github.com/Ed1s0nZ/CyberStrikeAI

CyberStrikeAI позиционируется как AI-native платформа для тестирования безопасности. Написана на Go, содержит более ста интегрированных инструментов, использует языковые модели для оркестрации атак через естественный язык. Разработчик под ником Ed1sOnZ опубликовал репозиторий в ноябре 2025 года. К концу февраля 2026-го инструмент уже фигурировал в расследовании реальной атаки.

Формально CyberStrikeAI предназначен для легального penetration testing: аудит инфраструктуры с разрешения владельца, поиск уязвимостей до того, как их найдут другие. Disclaimer в конце README предупреждает об ответственности за несанкционированное применение. Только сам набор функций устроен иначе, чем у большинства открытых пентест-инструментов. WebShell management, готовый reverse shell через MCP, batch-очереди задач и мультиагентная оркестрация атак создают среду, в которой человек с минимальными навыками может запускать сложные цепочки действий через чат-интерфейс.

Penetration testing, или пентест, означает санкционированный взлом: заказчик нанимает специалиста, тот пытается проникнуть в систему теми же методами, что и реальный атакующий, и документирует, что удалось найти. Offensive security шире: весь класс инструментов и методик, моделирующих действия атакующего. AI-оркестрация добавляет к этому автономный слой: языковая модель сама управляет последовательностью действий, читает вывод инструментов и решает, что делать дальше.

https://www.securitylab.ru/news/568764.php

Как устроен CyberStrikeAI изнутри

Большинство пентест-инструментов работают по простой схеме: запустил, получил список уязвимостей, разобрался вручную. CyberStrikeAI работает на уровень выше. Пользователь пишет задачу в чат, система сама выбирает инструменты, запускает их в нужном порядке, интерпретирует результаты и строит следующий шаг на основе полученных данных.

За это отвечает orchestration engine. Он принимает запрос, разбивает его на подзадачи, назначает агентам конкретные роли и координирует выполнение. В single-agent режиме один агент работает по ReAct-циклу: думает, выбирает инструмент, смотрит на результат, думает снова. ReAct (Reasoning + Acting) означает чередование рассуждений с конкретными действиями: агент не просто генерирует текст, а вызывает инструменты и получает реальные данные в ответ.

Мультиагентный режим и оркестрация атак

В multi-agent режиме картина усложняется. Мультиагентная система построена на фреймворке CloudWeGo Eino и поддерживает три режима оркестрации.

В режиме Deep координатор управляет набором задачных субагентов. Каждый субагент специализируется на своём участке: разведка, сканирование портов, проверка веб-уязвимостей, анализ конфигураций. Координатор распределяет задачи и агрегирует результаты.

plan_execute устроен линейнее: плановщик строит последовательность шагов заранее, исполнитель их проходит, ре-плановщик вносит правки по ходу. Если на третьем шаге обнаружилось что-то неожиданное, шаги четыре и пять пересматриваются автоматически, без участия оператора.

supervisor добавляет ещё один уровень: надзорный агент распределяет работу между специалистами и сам решает, когда задача закрыта. Конфигурация всех трёх режимов описывается в Markdown-файлах в папке agents/, так что переписать логику оркестрации можно в текстовом редакторе, без изменения кода на Go.

RAG (Retrieval-Augmented Generation) работает как внутренняя база знаний, подключённая напрямую к агентам. Во время работы агент обращается к ней через векторный поиск с косинусным сходством: ищет не по ключевым словам, а по смыслу запроса. Пользователь добавляет собственные Markdown-файлы в папку knowledge_base/, система индексирует их с эмбеддингами, и агент тянет нужный контекст при построении следующего шага. Классический сканер знает только то, что заложил разработчик в сигнатуры; здесь база обновляется под конкретные задачи без обновления самого инструмента.

Какие инструменты входят в состав платформы

Сетевые сканеры: nmap для детального сканирования портов и версий сервисов, masscan для высокоскоростного сканирования больших диапазонов адресов, rustscan как более быстрая альтернатива nmap.

Для веб-приложений: sqlmap автоматизирует эксплуатацию SQL-инъекций, dalfox специализируется на XSS (межсайтовый скриптинг), ffuf и feroxbuster занимаются перебором директорий и файлов, nuclei проверяет по шаблонам известных CVE. Nuclei заслуживает отдельного упоминания: у него тысячи шаблонов для проверки конкретных уязвимостей в конкретных версиях программного обеспечения, и шаблоны постоянно пополняются сообществом.

Перечисление поддоменов: subfinder, amass, dnsenum позволяют строить полную карту внешней поверхности атаки, включая скрытые поддомены и забытые ресурсы.

Пост-эксплуатация: mimikatz извлекает учётные данные из памяти Windows, bloodhound строит граф доменной инфраструктуры Active Directory и выявляет пути для повышения привилегий, impacket предоставляет низкоуровневый доступ к протоколам Windows, linpeas и winpeas автоматически ищут векторы для повышения привилегий на Linux и Windows соответственно.

WebShell management выбивается из этого ряда по назначению. Платформа позволяет добавлять подключения к PHP, ASP, ASPX и JSP shell, предоставляет виртуальный терминал с историей команд, файловый менеджер с поддержкой загрузки файлов и AI-ассистента, который ведёт историю в контексте каждого подключения. В папке mcp-servers репозитория находится файл mcp_reverse_shell.py, обновлённый в апреле 2026 года. Reverse shell означает соединение, при котором скомпрометированная машина сама подключается к машине атакующего, обходя фаерволы, блокирующие входящие соединения.

MCP (Model Context Protocol) в названии файла указывает на протокол, разработанный Anthropic для взаимодействия языковых моделей с внешними инструментами. CyberStrikeAI поддерживает MCP в трёх режимах: HTTP, stdio и SSE, что позволяет подключать внешние MCP-серверы и использовать инструмент из Cursor, VS Code и Claude Code без открытия веб-интерфейса.

Как CyberStrikeAI использовали в реальных атаках

Исследовательская группа Team Cymru опубликовала отчёт, посвящённый кампании по компрометации сетевого оборудования. Среди атакованных устройств оказались более шестисот межсетевых экранов Fortinet FortiGate в 55 странах. Временной диапазон, который удалось восстановить по артефактам.

Аналитики зафиксировали 21 уникальный IP-адрес, с которых запускался CyberStrikeAI. Большинство серверов располагались в Китае, Сингапуре и Гонконге. На адресе 212.11.64.250, на порту 8080, находился баннер сервиса CyberStrikeAI. С этого же адреса фиксировался сетевой трафик к атакованным FortiGate. Amazon CTI подтвердил данные независимо от Team Cymru и добавил важный вывод: злоумышленник не связан ни с одной известной государственной группировкой. По оценке аналитиков, речь идёт об одиночке или небольшой группе с финансовой мотивацией.

При этом атака не использовала zero-day уязвимости, то есть неизвестные производителю проблемы. Вход в каждую из 600 с лишним организаций шёл через открытые в интернете интерфейсы управления FortiGate и слабые пароли без многофакторной аутентификации. Вектор несложный технически. Организации просто оставили административные порты смотреть наружу и не включили второй фактор.

Что происходило после входа

Получив доступ к устройству, злоумышленник скачивал его полную конфигурацию: учётные данные, схему сети, параметры VPN-туннелей. Эти данные давали готовый план внутренней инфраструктуры без какой-либо дополнительной разведки. Следующий шаг: подключение к VPN и запуск собственного инструмента разведки, написанного на Go и Python.

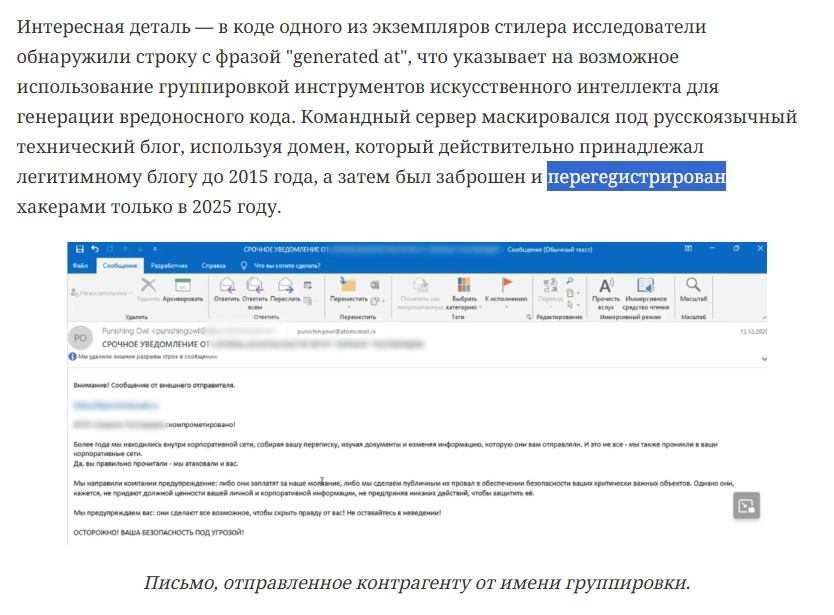

Код инструмента аналитики изучили подробно, и нашли в нём характерные следы генерации языковой моделью: избыточные комментарии к очевидным строкам, упрощённая архитектура без обработки краевых случаев, небрежная работа с данными. Инструмент собирал список доступных сетевых сегментов, искал контроллеры домена Active Directory и запускал сканирование сервисов.

Дальше шла работа с Active Directory. Злоумышленник применял Meterpreter с модулем mimikatz для проведения атаки DCSync. DCSync имитирует поведение контроллера домена при репликации: атакующая машина запрашивает у настоящего контроллера копию базы учётных записей, и тот её отдаёт. Результат: полная база хэшей паролей всех пользователей домена без входа на сам контроллер. Для перемещения по сети использовались pass-the-hash и перехват аутентификации NTLM. Оба метода позволяют авторизоваться под чужой учётной записью, не зная пароля в открытом виде, а только его хэш.

Отдельно атаковались серверы Veeam Backup & Replication. Выбор не случаен: Veeam часто хранит привилегированные учётные данные для доступа к резервируемым системам, а уничтожение резервных копий перед запуском шифровальщика стало стандартной практикой в ransomware-кампаниях. Среди CVE, упомянутых в документации злоумышленника: CVE-2023-27532 и CVE-2024-40711, обе касаются Veeam.

Там же фигурировала CVE-2019-7192, уязвимость в QNAP NAS. Однако в большинстве задокументированных случаев попытки эксплуатации не принесли результата: если службы были обновлены, а порты закрыты, атака заходила в тупик. В одном случае злоумышленник прямо записал в своих материалах, что ключевые узлы «хорошо защищены» и пригодных векторов нет. После этого он переходил к следующей жертве.

AI как инструмент планирования

На сервере злоумышленника аналитики обнаружили не только инструменты, но и созданные с помощью языковых моделей планы атак, конфигурации скомпрометированных организаций и исходный код собственных программ. Судя по структуре материалов, использовались как минимум два разных LLM-сервиса с разными ролями. Один генерировал инструменты и составлял пошаговые планы взлома с оценкой времени и вероятности успеха по каждому шагу. Второй подключался уже внутри скомпрометированной сети: помогал выработать следующие шаги на основе данных, собранных разведчиком.

Ответ на вопрос, чем CyberStrikeAI отличается от набора отдельных инструментов, здесь и лежит. Дело не в том, что атакующий получил доступ к чему-то принципиально новому. Дело в том, что вся цепочка выстроилась как конвейер: разведка, планирование, эксплуатация, боковое перемещение, сбор учётных данных, оценка следующих целей. Каждый этап подкреплялся AI-советником, который читал результаты предыдущего.

Fortinet FortiGate входит в число самых распространённых enterprise-файрволов в мире, и при этом в русскоязычном сегменте после 2022 года их обслуживание усложнилось: официальная поддержка ограничена, обновления прошивок затруднены, часть организаций работает на версиях, которые уже не получают патчи. Именно эта комбинация широкого распространения, сложностей с обновлением и интерфейсов управления, смотрящих наружу, делает такое оборудование удобной целью для автоматизированных кампаний.

Популярный образ AI-хакинга: автономная система, придумывающая атаки, которые не видел никто. На практике всё скучнее. AI не изобретает новых векторов. Специалист, который раньше тратил два дня на разведку и перебор, с таким инструментом тратит три часа. Разница не в том, что стало возможным, а в том, сколько людей теперь могут это повторить.

В сообществе по безопасности устоялся термин для людей, использующих чужие инструменты без понимания происходящего: script kiddie. CyberStrikeAI делает следующий шаг: script kiddie с полноценным оркестратором атак, которому достаточно написать задачу в чат.

Кто создал CyberStrikeAI и связанные риски

Ed1sOnZ, создатель инструмента, работал в компании Knownsec. Платформа 404Starlink, которой управляет Knownsec, добавила CyberStrikeAI в свой каталог в декабре 2025 года. Knownsec имеет задокументированные связи с китайскими государственными структурами, в частности с Министерством государственной безопасности (MSS) и Народно-освободительной армией.

Разработчик упоминал получение признания от CNNVD, Национальной базы данных уязвимостей Китая, которая управляется структурами, связанными с MSS. Запись об этом позже была удалена из публичного доступа.

Из этого не следует, что каждый пользователь инструмента работает на китайское государство. Открытый код доступен всем. Только происхождение инструмента создаёт дополнительный уровень неопределённости при его применении: непонятно, что именно делают встроенные компоненты за пределами задокументированных функций, и нет возможности проверить это без полного аудита.

Скорость перехода от репозитория к боевому применению показательна. Metasploit прошёл путь от инструмента исследователей до стандартного оружия криминальных группировок за несколько лет. Cobalt Strike создавался для красных команд, но его взломанные версии годами использовались в APT-атаках. CyberStrikeAI повторил этот путь за три месяца. Доступность через естественный язык убрала последний технический барьер.

Как защититься от атак с применением AI-оркестраторов

Атака на FortiGate через CyberStrikeAI использовала не нулевые уязвимости, а базовые проблемы конфигурации: интерфейсы управления, доступные из интернета, и слабую аутентификацию. Любой оркестратор с сотней инструментов упирается в закрытый порт так же, как и nmap в руках новичка.

Интерфейсы управления сетевого оборудования не должны быть доступны из интернета. Речь о файрволах, роутерах, VPN-концентраторах и любых устройствах с веб-интерфейсом администрирования. Если FortiGate атаковали через exposed management port, значит, порт был открыт наружу, и это решение принял кто-то из администраторов в конкретной организации.

Мониторинг на аномальное поведение становится важнее проверки по сигнатурам. AI-оркестратор меняет паттерны атак: вместо предсказуемых последовательностей одного инструмента появляются цепочки из нескольких разных инструментов с переменными интервалами. Behavioral detection, который ищет аномалии в поведении, справляется с этим лучше, чем signature-based подход, который знает, как выглядят известные атаки.

Для идентификации CyberStrikeAI в сети у него есть характерные признаки. Сервер по умолчанию поднимает дашборд на порту 8080. MCP-сервер слушает на порту 8081. Агенты генерируют характерные User-Agent заголовки и паттерны запросов. Team Cymru смогла идентифицировать инструмент именно по этим признакам в сетевом трафике.

Регулярный поиск признаков компрометации в логах помогает обнаруживать атаки, которые уже обошли периметровую защиту. Следы инструментов вроде nuclei, sqlmap и masscan в логах веб-сервера и файрвола в совокупности указывают на автоматизированное сканирование, даже если каждый из них выглядит безобидно по отдельности.

Attack surface management как регулярная практика изменила соотношение сил. Инструменты вроде CyberStrikeAI автоматизируют разведку настолько эффективно, что организации, не знающие собственной внешней поверхности атаки, заведомо проигрывают: атакующий узнаёт об их инфраструктуре быстрее, чем они сами.

Как установить и безопасно использовать CyberStrikeAI

Несколько обязательных условий перед любым запуском.

Только изолированная среда. Виртуальная машина без прямого выхода в интернет или с жёсткими правилами на исходящий трафик. Инструмент с встроенным reverse shell и WebShell management не должен работать на машине с доступом к рабочей или домашней сети.

Аудит кода перед запуском. Особое внимание заслуживают: папка mcp-servers (файл mcp_reverse_shell.py), папки skills/ и roles/ (конфигурации могут содержать нежелательные вызовы), config.yaml.

Понимание юридической стороны. В России несанкционированный доступ к компьютерной информации регулируется статьёй 272 УК РФ. Применение вредоносных программ, к которым могут отнести инструменты с функциями эксплуатации, попадает под статью 273. Тестирование без письменного разрешения владельца системы создаёт реальные правовые риски.

Для работы нужны Go 1.21 или новее и Python 3.10 или новее.

git clone https://github.com/Ed1s0nZ/CyberStrikeAI.git

cd CyberStrikeAI

chmod +x run.sh && ./run.sh

Скрипт run.sh автоматически создаёт Python virtual environment, устанавливает зависимости, собирает Go-бинарник и запускает сервер. После запуска веб-интерфейс доступен на порту 8080. При первом входе консоль показывает автоматически сгенерированный пароль.

Следующий шаг: конфигурация языковой модели в Settings или напрямую в config.yaml. Для работы без передачи данных во внешние сервисы можно подключить локальную модель через Ollama (llama3, mistral, qwen2 и другие). Качество оркестрации при этом будет ниже, чем с GPT-4o или DeepSeek, но для изучения архитектуры инструмента достаточно. DeepSeek работает через OpenAI-совместимый API и не требует зарубежных платёжных инструментов, что делает его практичным вариантом для большинства российских пользователей.

Обновление через upgrade.sh с флагом —yes автоматически создаёт бэкап config.yaml и data/, обновляет код из GitHub Releases и перезапускает сервер.

Чеклист для безопасного запуска:

[√] Изолированная VM без прямого выхода в интернет

[√] Изучены файлы mcp_reverse_shell.py, config.yaml, roles/

[ ] Проверена юридическая ситуация для вашего контекста

[ ] Есть письменное разрешение на тест целевой системы

[x] Запуск на рабочей или домашней машине без изоляции [x] Использование против систем без разрешения владельца

Почему открытость кода работает в обе стороны

В сообществе безопасности существует устойчивый аргумент в пользу открытых offensive инструментов: прозрачность кода позволяет независимо проверить, что именно делает программа. Закрытые коммерческие аналоги скрывают алгоритмы за лицензионными соглашениями, и проверить их невозможно. Проблема в том, что большинство организаций, запускающих CyberStrikeAI, не проводят полный аудит кода перед первым ./run.sh. Для этого нужны время, экспертиза и, откровенно говоря, желание копаться в чужом Go.

При этом открытость работает на обе стороны одновременно. Team Cymru смогла идентифицировать CyberStrikeAI в атаке именно потому, что знала его сетевые паттерны по публичному коду. Исследователи пишут правила обнаружения для SIEM и IDS под конкретные версии инструмента. Вендоры средств защиты проверяют, как их продукты держатся против реальных техник из арсенала платформы.

#кибербезопасность #информационнаябезопасность #инфобез #хакеры #кибератака #защитаданных #безопасностьсети #безопасностьIT #хакерство #защитаотхакеров #программирование #технологии #IT #киберугрозы #инновации