Пишу не ради трафика или продажи курса (его как бы и нет). Пишу, потому что есть что сказать про устройство контента в ИБ сегодня. И про то, что я пытаюсь с этим сделать, пусть пока и не очень успешно. https://habr.com/ru/articles/1025216/

Контента по информационной безопасности стало много. Проблема в том, что количество давно перестало означать качество. Большинство материалов твердит, что «угрозы растут» и «защита необходима», но почти не отвечает на главный вопрос — как именно работает атака. Получается странная ситуация. Информации много, понимания мало.

Идея SEBERD IT Base появилась как попытка это исправить. Не через очередную подборку новостей или пересказ документации, а через разбор механики. Того, что происходит внутри атаки на уровне действий, протоколов и логики.

Про главные страницы и почему я не стал делать обычную

Честно говоря, я никогда не читаю главные страницы сайтов. Совсем. Мне нужна конкретная информация. Я открываю поиск, иду по прямой ссылке или через навигацию. Главная страница большинства проектов — маркетинговый буклет для тех, кто ещё не решил, нужен ли ему этот сайт вообще. Красивый заголовок, три иконки с преимуществами, кнопка «Начать» и раздел «Нам доверяют».

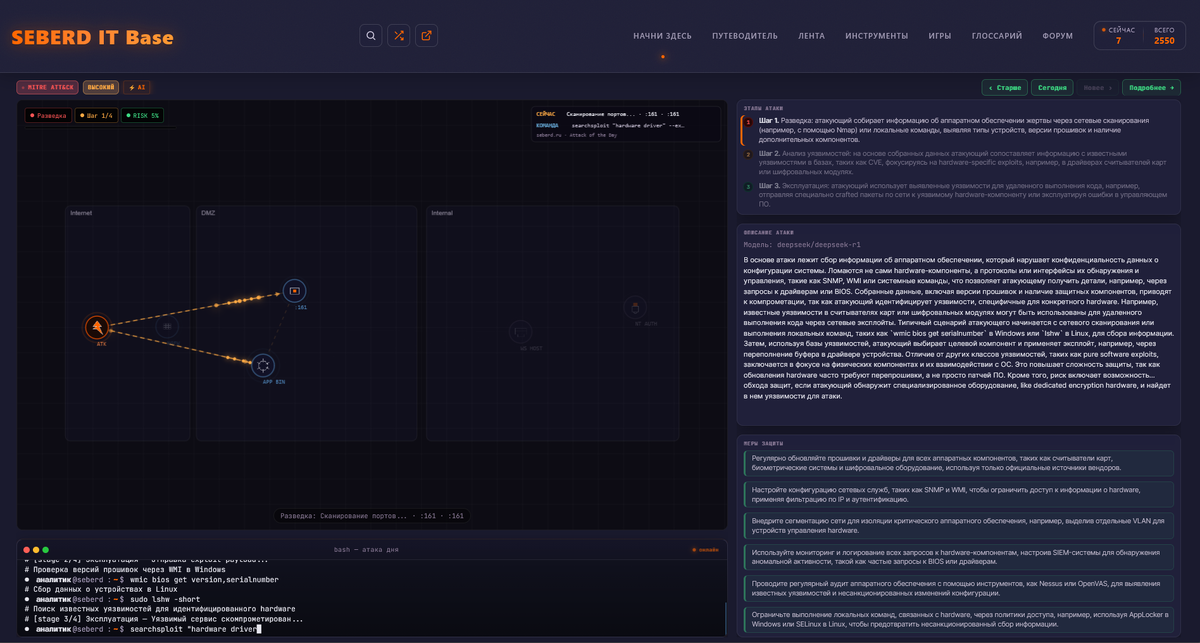

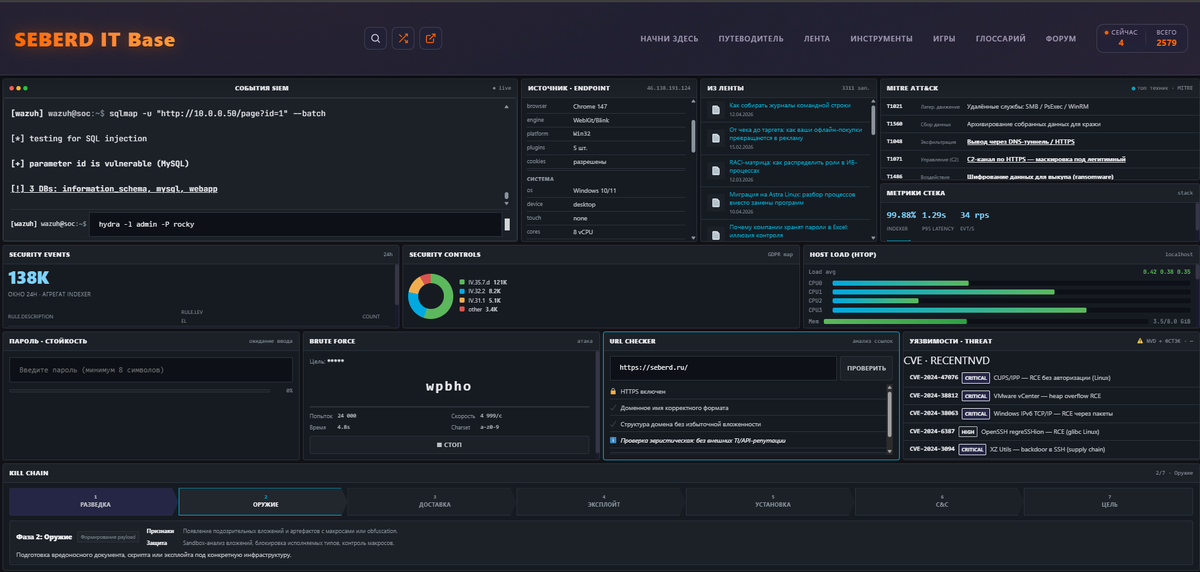

Я решил не делать такой главной. Вместо неё стоит живая лента угроз. Это агрегатор, который тянет актуальные данные через RSS и API с десятка источников. Он работает с лентами в форматах RSS/Atom и структурированными ответами сервисов, а не парсит чужой HTML вручную.

Источники:

- ФСТЭК — открытые фиды БДУ и смежные публикации.

- NVD при NIST — карточки по CVE.

- MITRE ATT&CK — открытая матрица тактик и техник, на которую удобно опираться в разборе.

- Плюс другие тематические фиды.

Данные нормализуются и дедуплицируются. Одно и то же событие не плодится в ленте. Затем они передаются в AI-пайплайн, который превращает их в структурированную карточку с разбором.

Технически агрегация идёт на стороне сайта. PHP подтягивает RSS/Atom и складывает результат во временный кеш. Это короткоживущее сохранение ответа источника, которое снижает нагрузку на фиды и даёт ровную картинку при всплесках трафика. Уже из кеша данные попадают в шаблон и в пайплайн. Нагрузка предсказуема, и все посетители видят одинаковую картину. Если часть фидов временно не отвечает, лента не обнуляется. Остаётся кеш и упрощённый режим, пока источники снова не станут доступны.

Результат выглядит так. Интерактивная схема сети с зонами Internet, DMZ и Internal. Анимированный вектор атаки. Терминал с реальными командами разведки. Поэтапное описание техники: разведка, анализ уязвимостей, эксплуатация. Развёрнутое объяснение механики и конкретные меры защиты. Тип атаки привязан к MITRE ATT&CK. Уровень риска выведен явно. Это не дайджест в духе «очередную компанию взломали». Это разбор техники с пониманием того, как она работает изнутри. Счётчик в правом верхнем углу показывает посетителей онлайн сейчас и общее число за всё время.

Будет ли это интереснее обычной главной, я не знаю. Но это честнее. Человек, открывающий сайт про кибербезопасность, скорее всего хочет увидеть что-то про кибербезопасность, а не рекламный текст.

Откуда вообще взялся проект

Я работаю в информационной безопасности: SOC, реагирование на инциденты, архитектура защиты. Не стану называть конкретные места. Это не про карьерный нетворкинг. Важнее другое. Из работы я вынес несколько наблюдений, которые превратились в мотивацию.

Первое наблюдение. Большинство русскоязычного контента по ИБ написано не для читателя. Он написан для алгоритмов, контент-планов и рекламных бюджетов вендоров. Схема стандартная. Компания продаёт продукт и заказывает статью о проблеме. Проблема раздувается до максимума, а в финале оказывается, что именно этот продукт её решает. Это бизнес, и я не считаю людей, которые так работают, мошенниками. Проблема в том, что другого типа контента почти не осталось. Результат я вижу такой: огромный объём материалов либо поверхностно пересказывает документацию, либо обслуживает чью-то воронку продаж.

Второе наблюдение. Места, где можно поговорить об атаке на уровне механики без вывода «купи наш агент» в конце, на русском языке практически нет. Или есть, но разрозненно. Отдельные люди, отдельные посты. Не место, а случайные находки.

Третье наблюдение. Хакер в моём понимании не злодей и не романтический герой. Это человек с определёнными навыками и мотивацией. С защитником его разделяет в основном сторона периметра. Я достаточно работал с разборами реальных атак, чтобы испытывать к противоположной стороне профессиональное уважение, а не ненависть. Это влияет на то, как написаны материалы на сайте: без демонизации, без романтизации, по делу.

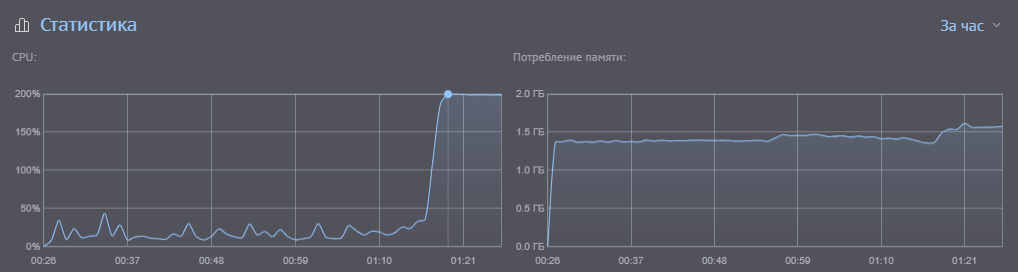

Из всего этого получился seberd.ru. Он живёт на одном небольшом VPS. Ubuntu, два vCPU, около 2 ГБ RAM, диск порядка 30 ГБ. Без кластера и лишней оркестрации. Зато с прогнозируемой нагрузкой. Снаружи Nginx с TLS и gzip, отдельные лимиты на частые API, чтобы чат и опросы не забили узел. За ним связка Apache, PHP и MySQL. Классический LAMP, вокруг которого крутится WordPress.

По смыслу это место в первую очередь для практика ИБ. Ему нужна механика и разбор техники, а не текст, ведущий к продуктовой воронке. Ещё для человека из смежной сферы разработки, сетей, администрирования. Ему нужен опорный кусок теории. И для студента, готового читать внимательно. Позиционирование не «мы для всех», а узкий коридор. Глубина важнее охвата.

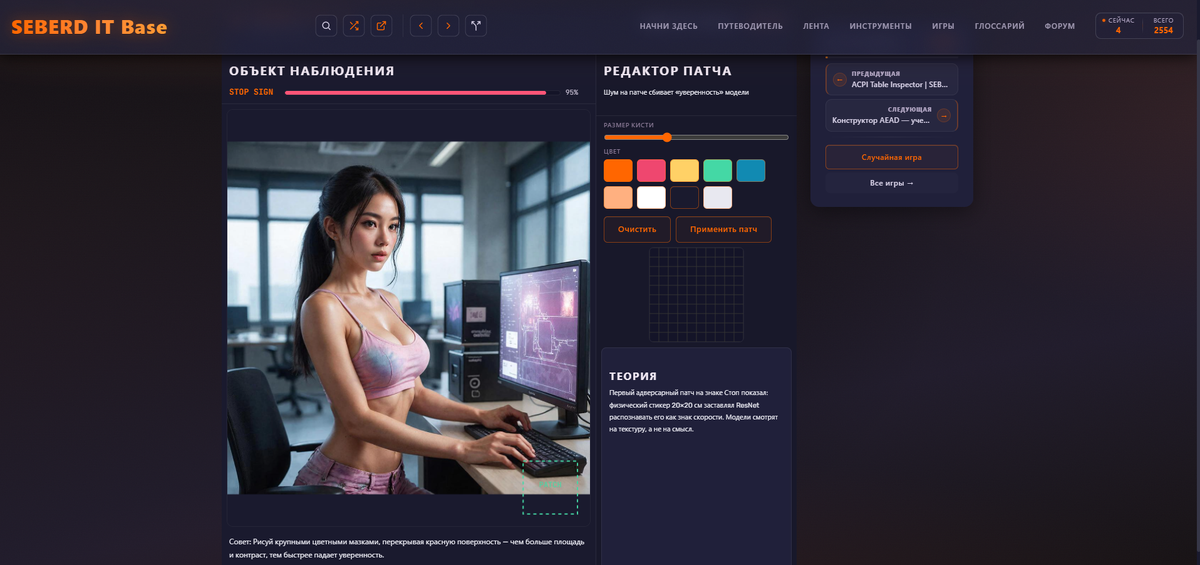

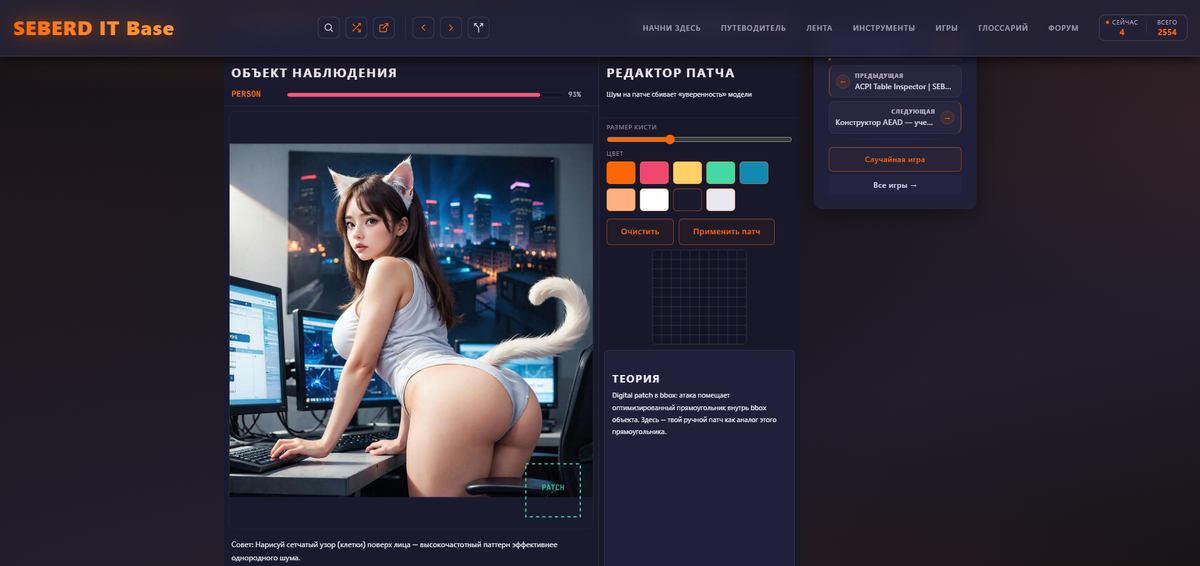

По поводу иллюстраций в статьях. Один преподаватель попросил меня их убрать или заменить. Причина простая ученики начинают смотреть не туда, куда задумано. Не на схему атаки, не на разбор команды, а на… визуальный ряд. Если визуал перетягивает внимание, возможно, дело не в картинке. А в том, как обучают. Но это уже не моя зона ответственности. Каждый делает контент так, как считает правильным.

Как устроена навигация: граф вместо плоского меню

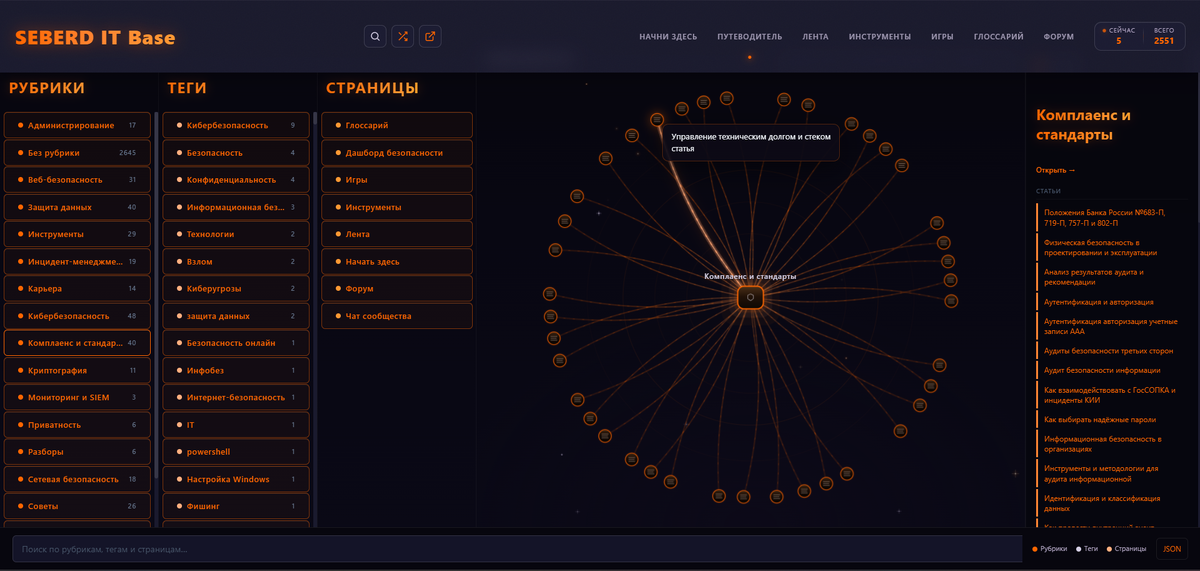

Обычная навигация по категориям в ИБ-контенте выглядит как плоский список. Нажал на «Криптографию», получил список статей. Такой подход работает, когда тем мало. Когда материалов несколько тысяч и между ними есть реальные смысловые связи, плоский список перестаёт отражать реальность.

Раздел «Путеводитель» построен на технологии графов. Каждая рубрика, тег и страница представлены как узел. Между ними показаны связи. Как «Социальная инженерия» пересекается с «Веб-безопасностью». Как «Мониторинг и SIEM» связан с «Инцидент-менеджментом». Как конкретная статья тянет за собой несколько смежных тегов.

Выбираешь узел слева, и справа появляются все связанные материалы. Есть поиск по рубрикам, тегам и страницам. Есть переключение между режимами: рубрики, теги, страницы и raw JSON. Это тот же граф в текстовом виде для скриптов, ботов и интеграций.

Решение реальной проблемы. В ИБ темы не существуют изолированно. Kerberoasting нельзя понять без Kerberos. Kerberos нельзя понять без Active Directory. Active Directory ведёт к Windows-аутентификации, которая пересекается с Pass-the-Hash и NTLM Relay. Граф показывает эти связи явно, а не прячет за тегами в подвале страницы.

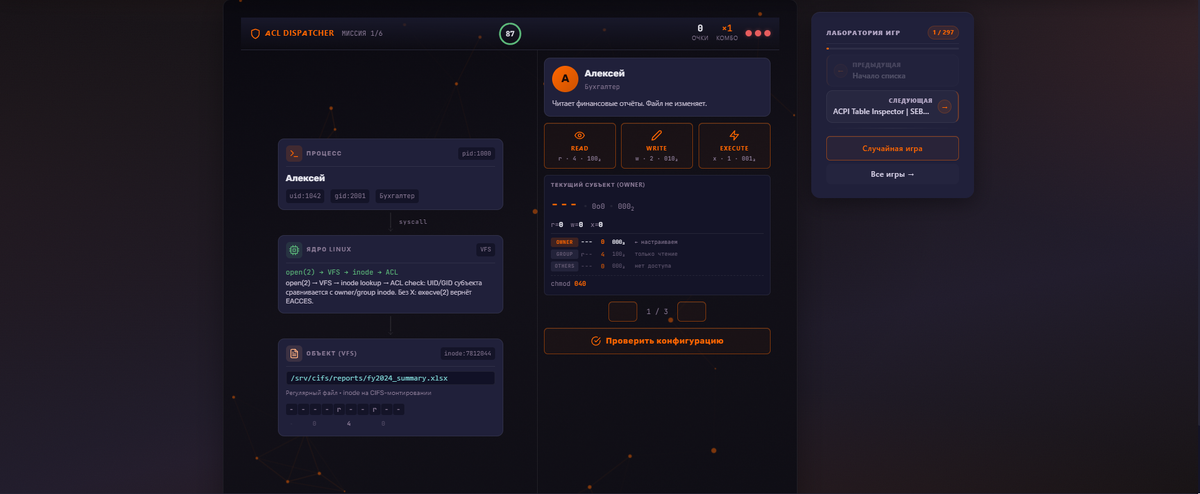

Материал задуман как один контур, а не три разных продукта. Статья задаёт контекст. Лаборатория даёт прожить шаг руками. Путеводитель показывает соседние узлы и смежные темы. Граф отвечает на вопрос «что рядом». Список инструментов и игр отвечает на вопрос «где это потрогать». Пересечение red team, blue team и форензики здесь намеренное. В поле темы так устроены.

Чисто для эксперимента, можно попробовать пролистать ленту от начала и до конца.

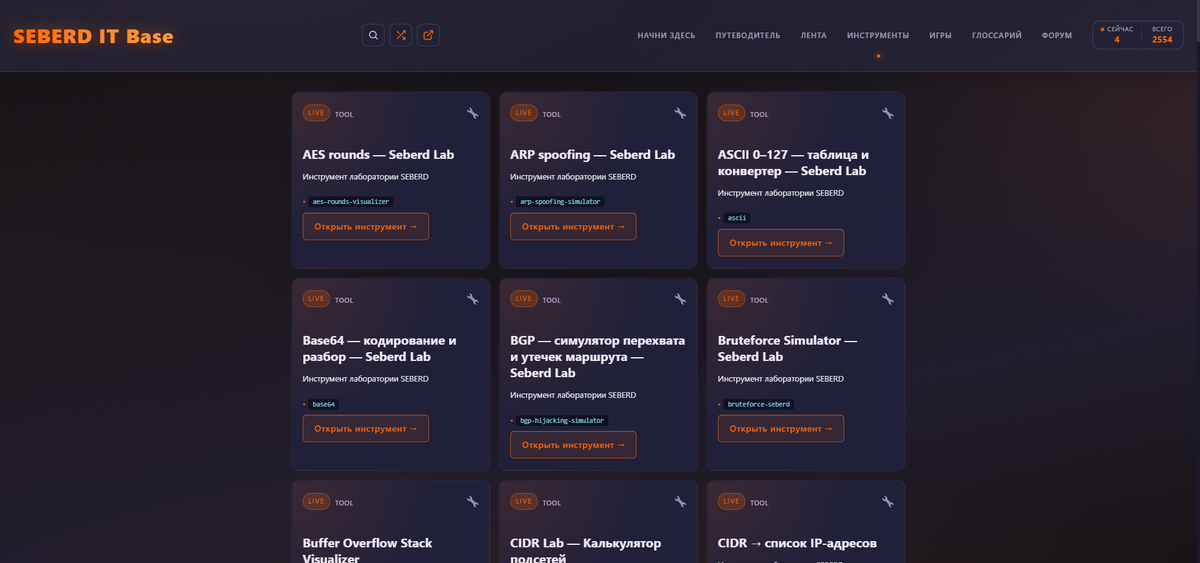

Раздел инструментов: более 100 утилит без регистрации

По поводу инструментов большинство из них сейчас на стадии бета-тестирования. Если коротко — не доделаны. Есть рабочие прототипы, есть демо-режимы, а есть просто заглушки с красивым названием и кнопкой, которая пока никуда не ведёт. Я мог бы написать «скоро всё будет», «мы работаем над этим», «следите за обновлениями». Но давайте честно я один, проект делается в свободное от основной работы время, и физически невозможно одновременно написать 100 инструментов, 200 игр и ещё успевать проверять, чтобы каждый багфикс не сломал половину сайта. Но есть и плюсы регистрация для лаборатории не нужна. Для чувствительного ввода расчёт по умолчанию идёт в JavaScript внутри страницы. Такие данные не отправляются в бэкенд WordPress.

Отдельная оговорка. Часть утилит по смыслу обращается к внешнему миру. Проверка HTTP-заголовков у реального домена. DoH, обращения к публичным API геолокации или угрозовых баз. RDAP через серверный прокси. Иначе браузер упирался бы в CORS. Прокси на том же домене обходит это с жёстким белым списком. Туда уходит не секрет с лабораторной формы, а то, что нужно для проверки, например имя хоста. Часть виджетов подгружает библиотеки с CDN. Это тоже внешний запрос, но не выгрузка пользовательского ввода на мой сервер.

Задача лаборатории — объяснить механику, а не выдать вердикт сканера. Где уместно, у виджетов есть слой «Практика / Как работает / Теория». Сначала руки, потом пошаговое объяснение, потом опорные определения. То, что часть утилит ходит во внешний мир, отграничено выше. Это осознанная цена проверки, а не сбор секретов.

Инструменты разбиты по тематикам.

Криптография: AES Rounds Visualizer с пошаговым отображением каждого раунда, RSA Step Simulator, Diffie-Hellman Simulator, Padding Oracle Attack Visualizer, Hash Avalanche Effect, Hash Length Extension Demo, OTP Crack Simulator, Frequency Analysis, XOR Visualizer, HMAC-калькулятор, RSA Key Pair Generator, симулятор шифров Цезаря и Бэкона, конвертер Брайля, квадрат Полибия.

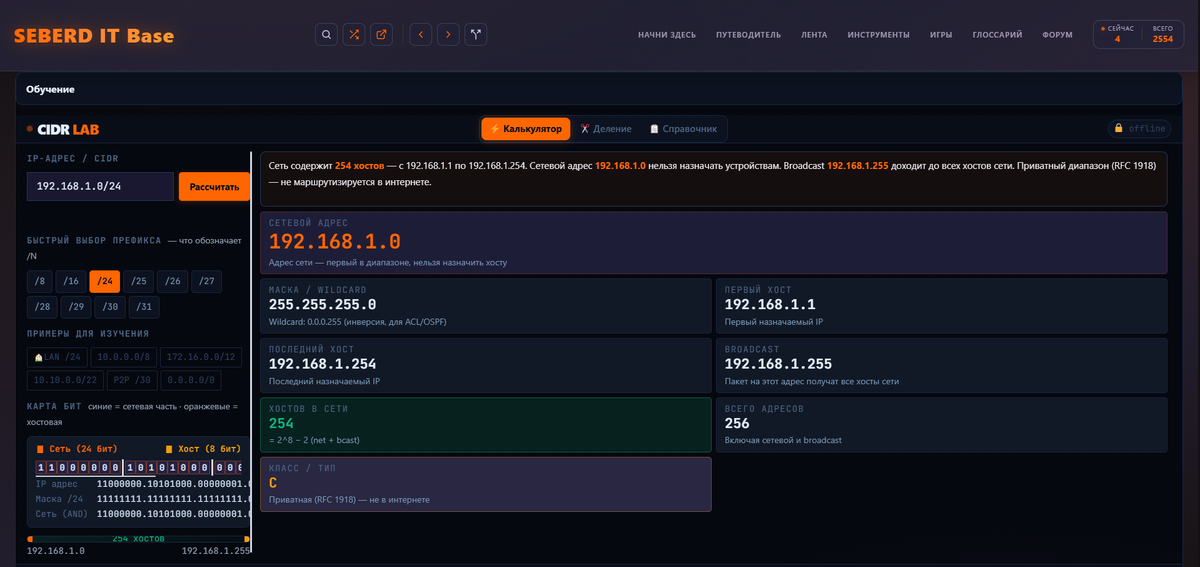

Сетевая безопасность: BGP Hijacking Simulator, TCP Handshake Visualizer, SYN Backlog Visualizer, DNS Lookup через DoH, сравнение DoH и DNS, Traceroute Simulator, CIDR-калькулятор, IPv6 Subnet Calculator, IP Lookup, WHOIS Lookup, Network Topology Builder, Nmap Scan Visualizer, Port Scanner Simulator, VPN Tunnel Visualizer, ARP Spoofing Simulator, MITM Simulator.

Веб-безопасность: XSS Playground, SQL Injection Visualizer, CSRF Attack Simulator, Clickjacking Demo, Path Traversal Simulator, SSRF Visualizer, Cookie Analyzer, JWT-декодер, HTTP Request Builder, HTTP Security Headers Checker, SSL Certificate Decoder, TLS Version Checker, TLS Handshake Visualizer, Open Redirect Tester, Subdomain Takeover Checker, Format String Vulnerability Demo, Buffer Overflow Stack Visualizer, Race Condition Simulator, сравнение Secure vs Insecure Login Flow, Phishing Email Constructor.

Форензика и реагирование: Memory Forensics Simulator, Packet Capture Analyzer, Email Header Analyzer, Log Analysis Trainer, Metadata Stripper, Threat Hunting Timeline, Malware Behavior Sandbox.

Практические инструменты: MITRE ATT&CK Navigator, Kill Chain Visualizer, Threat Model Builder, Incident Response Playbook Builder, Incident Response Simulator, CVSS 3.1 Calculator, Config Security Auditor, Network Topology Builder, Kubernetes RBAC Visualizer, Firewall Builder для iptables, Defense in Depth Visualizer, Zero Trust vs Perimeter Visualizer, Zero-Day Lifecycle Visualizer, Patch Management Simulator, Supply Chain Attack Simulator.

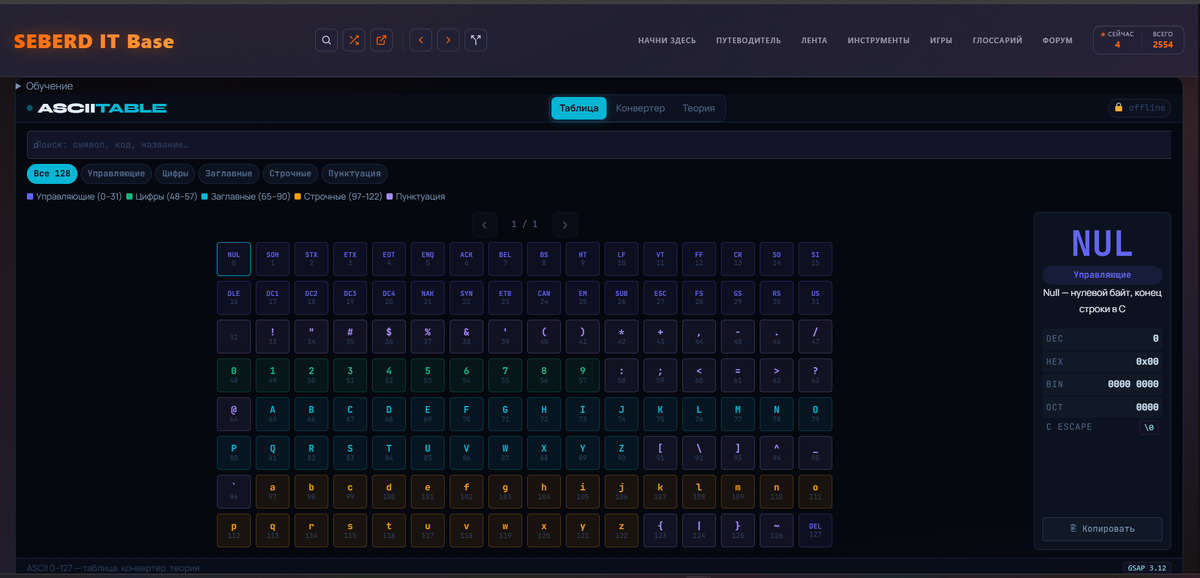

Утилиты общего назначения: генератор паролей, оценщик стойкости пароля, калькулятор энтропии, хеш-калькулятор, chmod-калькулятор, regex-тестер, Base64, URL encoder/decoder, HEX/ASCII/Binary конвертер, JSON Formatter, Cron-декодер, Unix Timestamp, User-Agent Parser, Fingerprint Viewer, ASCII-таблица, конвертер систем счисления, морзянка, QR-генератор и декодер, Diff-просмотрщик.

Отдельного внимания заслуживает AES Rounds Visualizer. Инструмент поддерживает ввод блока и ключа в hex, имеет режим demo, пошаговую навигацию клавишами стрелок, текстовый лог для копирования и три вкладки: «Практика», «Как работает», «Теория». Это учебный инструмент, где видно, что происходит внутри каждого из 10 раундов.

Со стороны длинные списки лаборатории выглядят как каталог. Но блок игр — это сценарии с другим масштабом шага. Дольше удержание, иногда полноэкранный режим, где важна цельность картинки. Триаж SOC, квесты по правилам и blue team — не развлечение. Это попытка закрепить процесс: куда смотреть первым, что спрашивать, где заканчивается дисциплина первой линии.

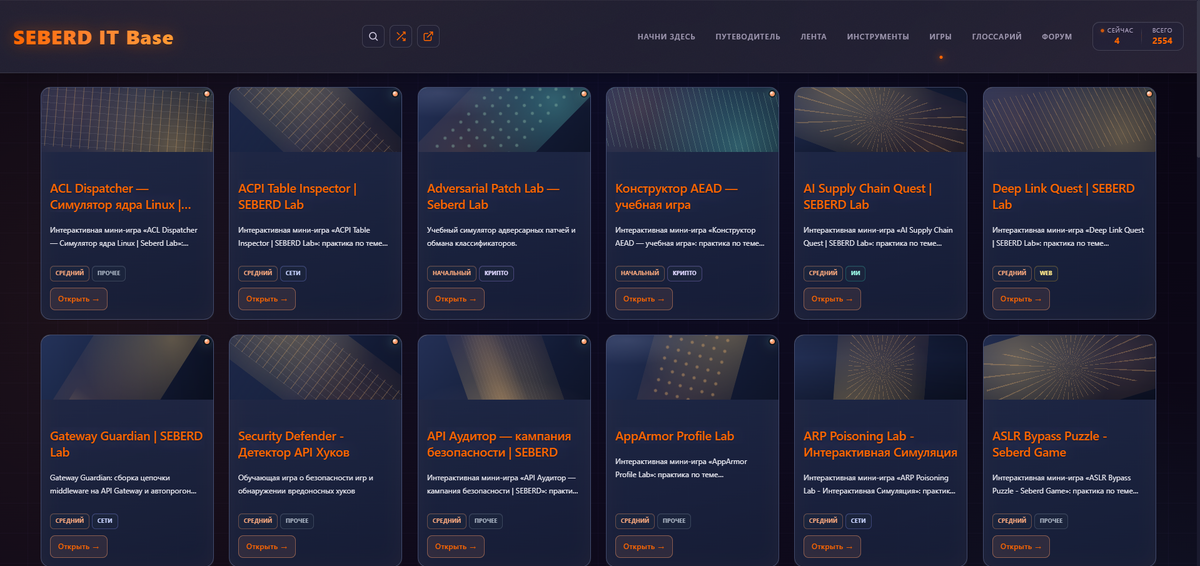

Раздел игр: более 200 браузерных симуляторов

Игры, пожалуй, самое неожиданное в проекте. Их больше 200, они разбиты на 2D, 2.5D и 3D и охватывают весь спектр от базового до глубокого. Многие по традиции ещё недоделаны.

Техники атак на Windows-инфраструктуру: Kerberoasting Simulator, Golden Ticket Forge, Pass-the-Hash Lab, Pass-the-Ticket Quest, NTLM Relay Scenario, DCSync Attack Visualizer, Silver Ticket Lab, Zerologon Exploit Lab.

Классические уязвимости: EternalBlue Recreate, Heartbleed Visualizer, Shellshock Simulator, PrintNightmare Sim, Log4Shell Scenario Lab, WannaCry Timeline, NotPetya Impact Mapper, Spring4Shell Quest.

Низкоуровневые техники: Buffer Overflow Simulator, Heap Spray Visualizer, Heap Feng Shui, Heap Metadata Corruption, ROP Chain Builder, Stack Canary Bypass, Stack Pivot Puzzle, Format String Exploit, Use-After-Free Lab, Dirty Cow Lab, Dirty Pipe Puzzle, Return-to-Libc Lab, Spectre/Meltdown Demo, ASLR Bypass Puzzle, DEP/NX Bit Lab, PIE ASLR Defeat, Branch Prediction Exploit.

SOC и мониторинг: SOC Tier1 Triager, SIEM Alert Triager, EDR Alert Triager, Log Analysis Hunt, Netflow Anomaly Hunt, C2 Traffic Analyzer, Beacon Timing Analyzer, Credential Dump Detector, Lateral Movement Mapper.

Разработка правил: Sigma Rule Builder, YARA Rule Writer Quest, Snort Signature Writer, Suricata Rule Lab, Auditd Rule Designer, SELinux Policy Builder, AppArmor Profile Lab, Seccomp Filter Quest, CSP Header Designer.

Облачная безопасность: AWS Security Hub Quest, Azure Key Vault Race, GCP Service Account Lab, Cloud IAM Miner Quest, Cloud Trail Anomaly, S3 Bucket Permission Hunt, EC2 Metadata Abuse, Lambda Layer Audit, Kubernetes Secrets Hunt, Helm Chart Audit Lab, Terraform Misconfig Hunt, Infrastructure as Code Audit.

Нестандартные темы: Automotive CAN Bus, Medical Device Hack Lab, IEC 61850 Lab, Modbus Security Quest, SCADA Protocol Parser, Drone Protocol Reverse, Satellite Comms Security, Radio Replay Attack, NFC Relay Lab, RFID Clone Quest, BLE Pairing Attack, Jamming Detection Lab, SDR Spectrum Analyzer, OBD2 Diagnostic Quest, Zigbee Key Exchange.

Другие: Phishing Detective, LLM Jailbreak Scenario, Prompt Injection Defender, Federated Learning Security, Model Poisoning Lab, ML Model Extraction Quest, Ransomware Stop the Clock, Timeline History of Hacking, CTF Bootcamp, GDPR Compliance Checker, PCI DSS Validator Lab, Purple Team Exercise, Blue Team Response Quest и многие другие.

Любая симуляция в браузере упрощает живую систему. Это удобно для первого контакта с идеей и для учебного порядка шагов. Но это не замена стенду, PCAP или полигону с настоящим Active Directory. На инциденте решения принимаются по другим правилам. Здесь я сознательно остаюсь ниже этого порога, чтобы не подменять опыт одним кликом.

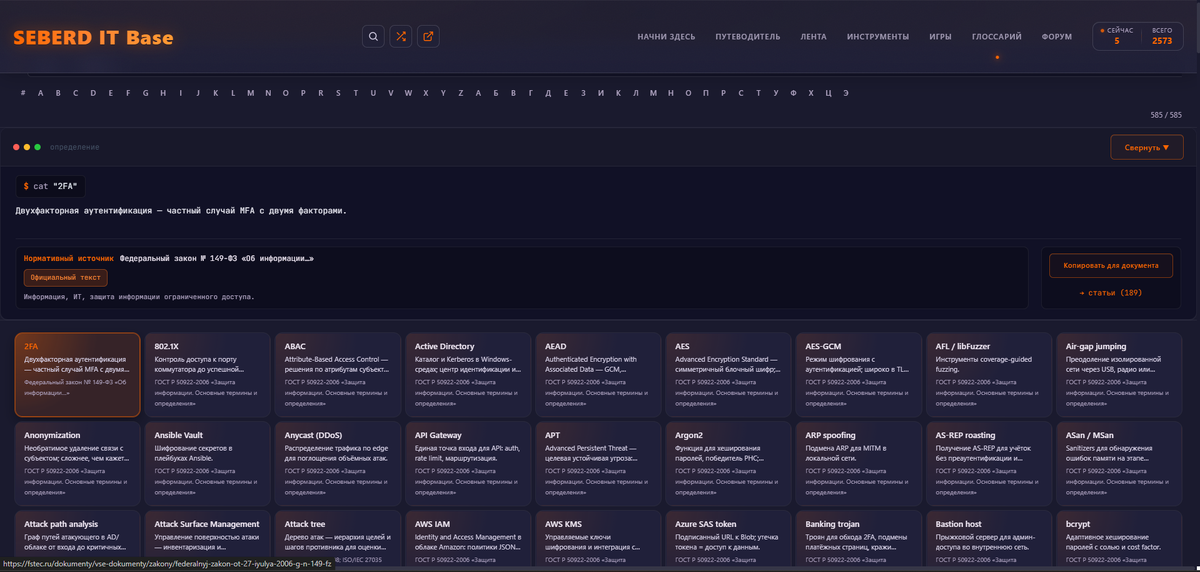

Глоссарий: терминология с источниками

Глоссарий сейчас содержит 89 терминов. В коде темы лежат сиды на сотни записей, часть ещё не выведена. Цифра будет расти. Пока что это совсем немного по охвату всей ИБ, и раздел продолжает наполняться.

Для каждого термина указан нормативный источник. Не просто определение из Wikipedia, а формулировка из конкретного ГОСТа или международного стандарта. ГОСТ Р 50922-2006, ГОСТ Р 53114-2008, ГОСТ Р 58256-2018, ISO/IEC 27000, ГОСТ Р 56546-2015, Федеральный закон 149-ФЗ и другие. Для специалиста, которому нужно не просто понять термин, а сослаться на него в документе, это важно.

Навигация по глоссарию работает по первой букве, есть живой поиск. К каждому термину привязаны статьи по теме.

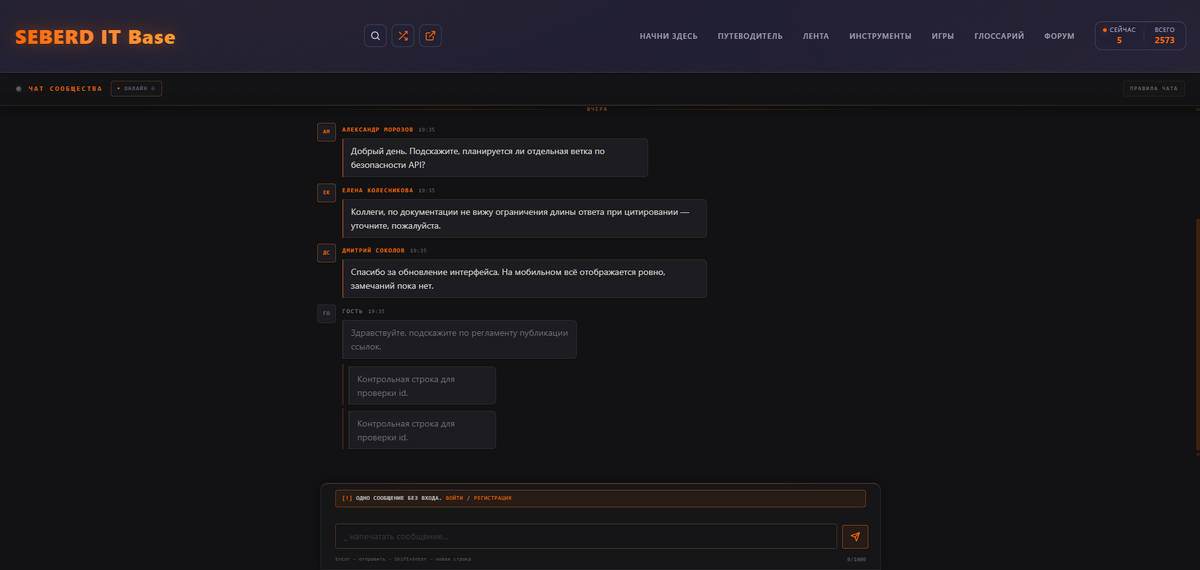

Чат и форум: осознанный подход к безопасности сообщества

Чат сообщества позволяет написать одно сообщение без регистрации. Просто зайти и спросить. Иногда человеку нужно задать один вопрос, и требовать ради этого создавать аккаунт — лишний барьер. Одно сообщение достаточно, чтобы начать диалог. Многоступенчатая проверка на спам исключает очевидные злоупотребления. До этого сообщений было гораздо больше, почти все на английском и ссылками на вредоносные ресурсы.

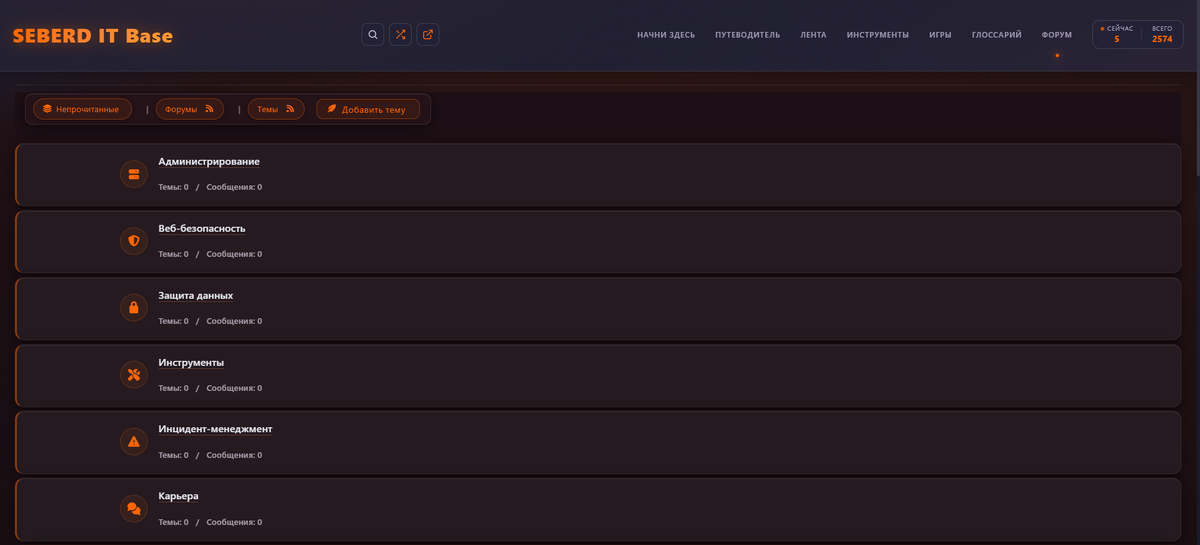

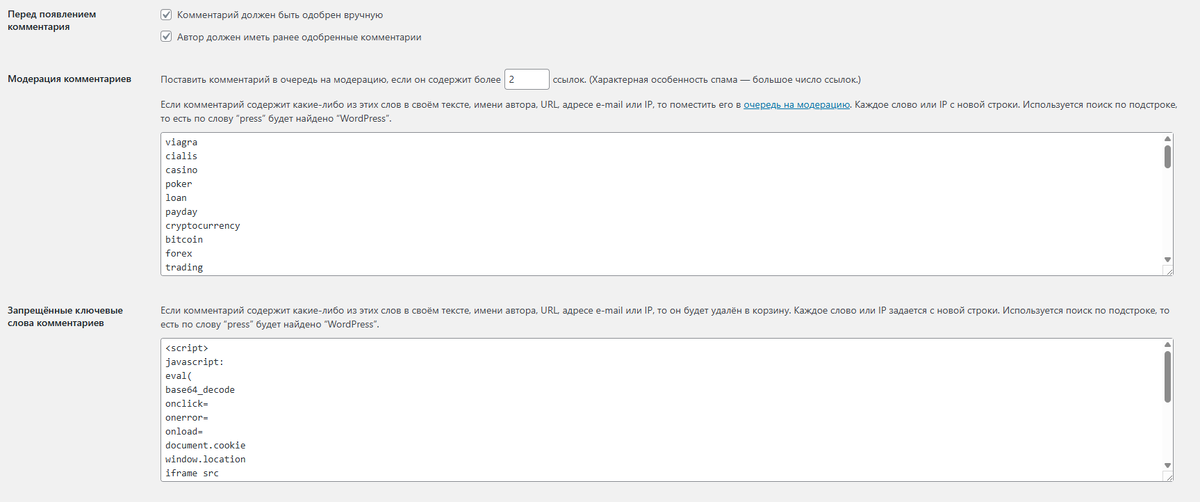

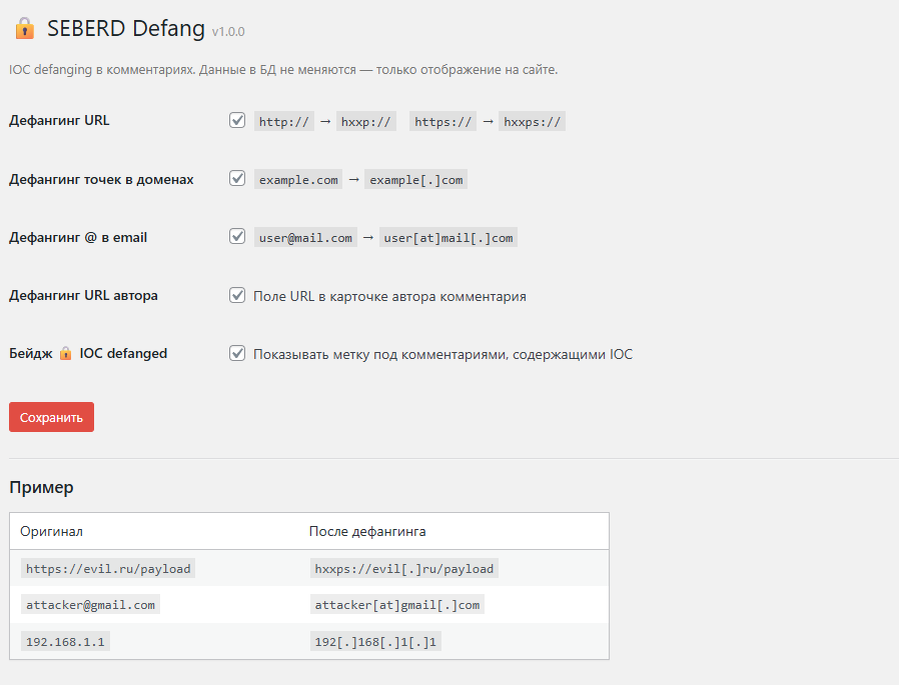

Форум работает на wpForo в связке с WordPress. Рядом с ним есть отдельный плагин SEBERD Defang. При показе нативных комментариев WordPress текст прогоняется через фильтр вывода.

В базе он хранится как есть, меняется только отображение. http/https превращаются в hxxp/hxxps, точки в доменах — в [.], символ @ — в [at]. Пример: https://malware.example.com/payload на экране становится hxxps://malware[.]example[.]com/payload.

Это стандартная практика при публикации IOC, разборе инцидентов и шеринге вредоносных артефактов. Нужно, чтобы случайный клик или автоматический краулер не открыл реальный вредоносный ресурс. На большинстве ИБ-форумов это делается вручную. Здесь это происходит автоматически, что снижает вероятность ошибки и упрощает публикацию разборов. Тела тем и ответов в wpForo — отдельный контур. При необходимости ту же политику можно протащить и туда.

AI в проекте: честно о том, как это работает

«Звучит убедительно» ещё не значит «верно». Стоит отметить — в современном мире часть контента проходит через AI-пайплайн. Скрывать это бессмысленно. Рассмотрим подробнее — один из разделов сайта прямо называется «AI».

— пайплайн многоступенчатый. Черновик статьи формируется по детальному структурированному заданию. Тема, технические понятия, конкретные примеры, структура и требования к глубине. Важно отметить — дальше идёт — редакторский проход. Ключевая особенность — убираются клише, нейтральность там, где должна быть позиция, искусственные конструкции. Таким образом AI — умный, человек работать — давать ему энергию.

Угрозы на главной странице обрабатываются аналогично. Сырые данные из фидов нормализуются и через AI превращаются в структурированные карточки с объяснением механики, командами атаки и мерами защиты.

Для инструментов и игр AI помогает генерировать код интерактивных компонентов. Каждый компонент проходит ревью и правку вручную.

При таком масштабе один человек без инструментов автоматизации физически не напишет более 100 инструментов и 200 игр. Автоматизация помогает справляться с объёмом, но не заменяет позицию. Если AI выдаёт что-то нейтральное там, где я вижу конкретную проблему, я переписываю руками.

Аудит сайта: что работает хорошо, что пока нет

Что работает почти хорошо. Всё отдаётся по HTTPS и HTTP/2. Под капотом WordPress с кастомной темой SEBERD на базе GeneratePress. Плагин лаборатории с маршрутами /tools/ и /games/. Отдельный плагин чата с собственной таблицей в базе. Форум на wpForo. Там, где браузеру мешает CORS, включён узкий серверный прокси с белым списком внешних адресов.

Лабораторные виджеты не просят логин. Чувствительный ввод остаётся в браузере.

Чат защищён от спама. Для комментариев включён автоматический defang IOC. Граф-навигатор работает и выдаёт структуру в JSON. Глоссарий содержит нормативные ссылки.

Что требует доработки. Карточки инструментов и игр почти не имеют описаний. Под каждым заголовком написано только «Инструмент лаборатории SEBERD» или «Мини-игра по теме ИБ». Поиск и категоризация внутри этих разделов не реализованы полноценно. Глоссарий содержит 89 терминов. В одной только теме Windows-аутентификации их можно насчитать десятки.

Отдельные страницы по-прежнему тянут смысловой слой через JavaScript. Без скрипта иногда остаётся только оболочка. Форум только набирает аудиторию. Автодефанг IOC для тел тем wpForo пока не на том же уровне, что для комментариев. Roadmap загружается динамически и в момент проверки не рендерил контент на стороне сервера.

Наблюдение по безопасности. Сайт построен на WordPress со всеми обычными рисками. Актуальность ядра и плагинов, доступ к wp-admin, XML-RPC. На периметре Nginx режет лишнее, выставлены HSTS, X-Frame-Options, X-Content-Type-Options, Referrer-Policy, Permissions-Policy и жёсткий CSP. Проверить заголовки напрямую из тестовой среды не удалось из-за ограничений прокси, но список разрешённых внешних источников нужно держать в синхроне с тем, что реально подключают тема и лаборатория. Новый скрипт или домен почти всегда означает правку конфига. Для сайта про кибербезопасность это первое, на что смотрят.

До готовности очень далеко. Я работаю над этим каждый день

Этот пункт важнее, чем кажется. Проект сырой. Не в смысле «есть мелкие баги», а в смысле «большинство задуманного ещё не реализовано». Карточки инструментов без нормальных описаний. Граф-путеводитель работает, но требует развития. Форум только начинает работу. Глоссарий неполный. Roadmap загружается динамически и может быть недоступен без JavaScript.

Я занимаюсь этим практически каждый день. Без команды, без инвестиций, без контент-менеджера. Это личный проект одного человека параллельно с основной деятельностью. Каждый день что-то добавляется, переделывается, ломается и чинится.

Хочется честно сказать: я не знаю, куда этот проект придёт. Может получиться хорошая база знаний. Может застрять на полпути, как большинство проектов одного человека. Пока я просто делаю то, что считаю правильным, и стараюсь не врать себе о текущем состоянии.

Что я хочу от этого проекта в итоге

Не статичную библиотеку, которую читают и закрывают. Живой ресурс, где что-то происходит каждый день. Угрозовая картина обновляется в реальном времени, а не раз в квартал. Можно зайти и в браузере, без установки, пройти пошагово через раунды AES или посмотреть, как работает Kerberoasting. Можно задать вопрос без создания аккаунта.

Я не против того, что сайты монетизируются. Я против конкретного вектора, при котором безопасность становится инструментом запугивания ради продажи. Реальная картина угроз подгоняется под продуктовую линейку. Проблемы раздуваются, а решения совпадают с прайс-листом. Это нечестно по отношению к людям, которые ищут реальное понимание.

При этом я понимаю, что один человек не может сделать всё. Отсюда AI в пайплайне, открытый форум, чат без регистрации. Если люди, которые лучше меня разбираются в конкретных темах, захотят участвовать, будет только лучше.

Хакер в моём понимании — не всегда злодей и не романтический герой из голливудского кино. Это человек с определёнными навыками и мотивацией, которого разделяет с защитником в основном сторона периметра. Взаимное уважение между красными и синими командами в реальной практике гораздо продуктивнее, чем образ непримиримого противостояния. Это тоже часть того, что я хочу отразить в материалах сайта.

- Хакер, это специалист с глубокими знаниями компьютерных систем, который находит и использует уязвимости в программном обеспечении или сетях. Они могут действовать как в противоправных целях (киберпреступники), так и в целях повышения безопасности (этичные хакеры), анализируя защиту и обходя ограничения

Если вам интересен такой подход, заходите на seberd.ru. Форум и чат открыты.

Если что-то не так или есть что добавить, я читаю комментарии. Ошибку в CVE, ссылке на технику или формулировке прошу сопровождать ссылкой на первоисточник. В комментарий или на форум. Так исправление доходит быстрее всего.