За пределами новостной ленты: другой уровень реальности

Когда говорят о кризисе, обычно имеют в виду события, которые транслируются в СМИ: санкции, политические заявления, колебания курсов. Для IT-директора, специалиста по информационной безопасности или руководителя проекта, чья работа завязана на российские регуляторы, это лишь внешний шум. Основная реальность определяется другими факторами: сроками выполнения приказов ФСТЭК, необходимостью прохождения аттестации, аудитами по 152-ФЗ, миграцией инфраструктуры, поддержанием работоспособности систем.

Эти процессы обладают собственной инерцией. Они запущены задолго до любых текущих событий и будут продолжаться независимо от них, потому что их драйвер — не политическая конъюнктура, а требования закона и потребности бизнеса в цифровой устойчивости. Попытка остановить их равносильна сознательному нарушению регуляторных норм, что ведет к административной и даже уголовной ответственности. Поэтому операционный центр тяжести смещается с реактивных действий на внешние вызовы к планомерному исполнению давно утвержденных дорожных карт.

Например, компания, проходящая аттестацию объекта информатизации по требованиям ФСТЭК, не может «заморозить» этот процесс из-за изменений на геополитической карте. Работа с аккредитованной испытательной лабораторией, сбор доказательной базы, устранение замечаний — все это подчинено жесткому внутреннему графику, сдвиг которого повлечет срыв сроков легализации критической ИТ-инфраструктуры. Аналогично, проекты по импортозамещению или миграции в отечественные облака имеют бюджетные циклы и договорные обязательства, не привязанные к новостному фону.

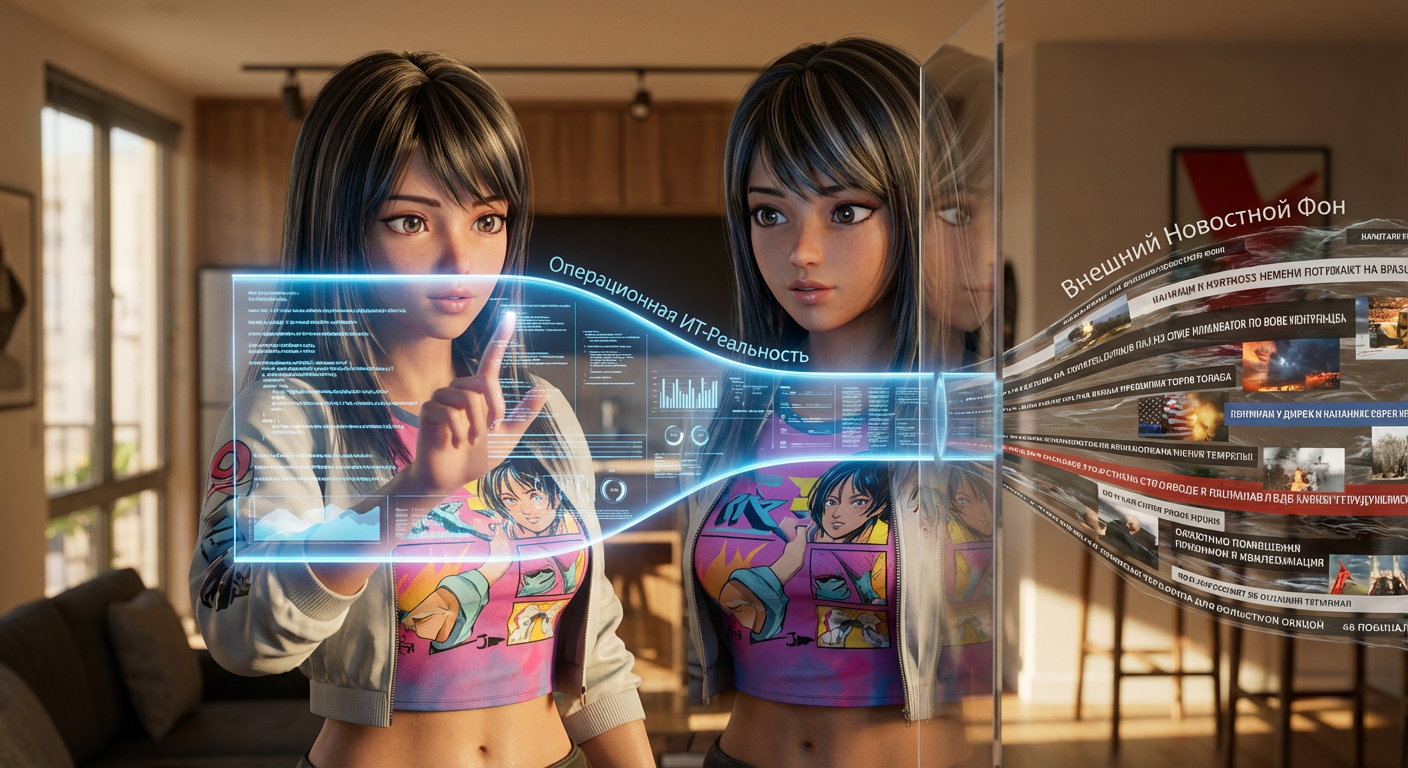

[ИЗОБРАЖЕНИЕ: Диаграмма, показывающая два параллельных потока: «Внешний контекст» (новости, санкции) и «Операционная реальность IT/ИБ» (регуляторные сроки, проекты миграции, аудиты). Потоки почти не пересекаются, подчеркивая их независимость.]

Регуляторика как стабилизирующий каркас

В условиях неопределенности именно регуляторные требования выступают в роли четких и неизменных ориентиров. Законодательство в сфере защиты информации, в частности 152-ФЗ «О персональных данных» и приказы ФСТЭК, формирует жесткий каркас, внутри которого и должна выстраиваться вся деятельность. Этот каркас не подвержен сиюминутным колебаниям, он меняется эволюционно, через официальные поправки и разъяснения.

Для специалиста это означает, что фокус внимания должен оставаться на базовых принципах: обеспечении конфиденциальности, целостности и доступности информации (триада CIA); категорировании информационных систем; реализации требуемых мер защиты в соответствии с установленным уровнем актуальных угроз. Кризисная ситуация лишь проверяет, насколько глубоко эти принципы интегрированы в бизнес-процессы.

Практические следствия для работы ИБ-службы

Как это выглядит на практике? Резко возрастает ценность внутренней документации — политик, регламентов, процедур реагирования на инциденты. Они превращаются из формальных бумаг в реальные инструкции по выживанию. Проверка и актуализация этих документов становится приоритетной задачей.

Второй ключевой аспект — управление доступом и учетными записями (Identity and Access Management, IAM). В периоды изменений высоки риски как утечки данных увольняющимися сотрудниками, так и ошибок в настройках прав у новых. Жесткий контроль за жизненным циклом учетных записей, регулярные сверки списков доступа и принцип наименьших привилегий выходят на первый план. Это прямая реализация требований как 152-ФЗ (защита ПДн), так и отраслевых стандартов ФСТЭК.

Третий аспект — обеспечение бесперебойности (Business Continuity). Кризис — это стресс-тест для систем резервного копирования, планов переключения на резервные площадки и схем взаимодействия с подрядчиками. Соответствуют ли эти планы текущей архитектуре после миграции части сервисов? Проведены ли учения? Ответы на эти вопросы — суть работы в регуляторном поле.

Бизнес-логика против паники: пересмотр приоритетов

Бизнес в кризис консервирует ресурсы и фокусируется на ключевых, доходообразующих процессах. Задача IT- и ИБ-подразделений — доказать, что их активность не является затратной обузой, а напрямую влияет на сохранение этой способности бизнеса генерировать доход и минимизировать риски.

Это требует перевода языка регуляторики на язык бизнес-ценностей. Вместо «нам нужно выполнить требование приказа ФСТЭК №239» звучит «эта мера снижает операционный риск остановки производства из-за киберинцидента на 70%». Бюджетные запросы начинают обосновываться не только ссылками на законы, но и расчетами возможных финансовых потерь от простоев, штрафов регулятора или репутационного ущерба.

[ИЗОБРАЖЕНИЕ: Инфографика, сопоставляющая регуляторные требования (152-ФЗ, приказы ФСТЭК) с бизнес-выгодами: «Защита ПДн» -> «Избежание штрафов до 300 тыс. руб.», «Аттестация ИС» -> «Допуск к госзаказу», «Резервное копирование» -> «Снижение времени простоя».]

Приоритизация проектов меняется. Наверх списка поднимаются:

- Завершение начатых критических проектов по импортозамещению, от которых зависит дальнейшая техническая поддержка инфраструктуры.

- Аудит и укрепление периметра: анализ правил межсетевых экранов, обновление сигнатур СОВ, проверка систем обнаружения вторжений.

- Централизация управления и мониторинга для оперативного получения картины по всей распределенной инфраструктуре.

- Инвентаризация активов и данных: без точного понимания, что, где и как защищать, любые меры будут неэффективны.

Техническая реализация в новых условиях

Смена технологического ландшафта требует адаптации не только бизнес-подходов, но и технических практик. Уход зарубежных вендоров и платформ ставит перед специалистами задачу освоения отечественных решений, что часто сопряжено с их доработкой и интеграцией в существующие процессы.

Ключевым становится навык работы с отечественными средствами защиты информации (СЗИ), операционными системами, системами виртуализации и базами данных. Их настройка, администрирование и, что критически важно, обеспечение их совместимости между собой — новая рутина. Например, развертывание отечественной СОВ (системы обнаружения вторжений) требует не просто ее установки, а тонкой настройки под конкретную среду, написания собственных правил корреляции событий и интеграции с SIEM-платформой.

Пример настройки одного из типичных требований — обеспечение журналирования для выполнения приказа ФСТЭК №239:

# Пример команды для настройки централизованного сбора журналов (лог-агент)

# с сервера на отечественный SIEM или лог-сервер.

log_agent --config /etc/agent/config.yaml --server --cert /etc/ssl/company_cert.pem

Архитектура резервного копирования также пересматривается. Если раньше мог использоваться облачный сервис международного провайдера, то теперь схемы строятся на основе отечественных облаков или собственных ЦОДов, расположенных на территории РФ, с учетом требований о локализации данных 152-ФЗ. Проверка восстановления из резервной копии из рутинной процедуры превращается в критически важную операцию.

Коммуникация и управление ожиданиями

Одна из самых сложных задач в этот период — выстраивание четкой коммуникации между ИБ-службой, IT-отделом, топ-менеджментом и бизнес-подразделениями. Необходимо управлять ожиданиями: объяснять, почему некоторые сервисы временно деградируют в функциональности при миграции, почему ужесточаются политики паролей или почему для доступа к системе требуется дополнительная двухфакторная аутентификация.

Регулярные отчеты для руководства должны быть максимально предметными и привязанными к метрикам: «Уровень защищенности ИСПДн повышен с 85% до 92% в соответствии с методикой ФСТЭК», «Среднее время восстановления после сбоя (MTTR) снижено с 4 часов до 1.5 часов». Это формирует доверие и понимание ценности проделанной работы.

Отдельное внимание — коммуникации с регулятором. Своевременное уведомление об изменениях в информационных системах, корректное оформление документов для аттестационных испытаний, участие в отраслевых совещаниях (при возможности) помогают оставаться в правовом поле и оперативно получать разъяснения по сложным вопросам.

Вывод: кризис как этап эволюции

Таким образом, для профессионального сообщества в сфере IT и ИБ, работающего в поле российского регуляторики, кризис — не апокалипсис, а этап эволюции. Это период, когда формальные требования законов и стандартов наполняются практическим, жизненно важным смыслом. Успешность прохождения этого этапа определяется не эмоциональными реакциями, а степенью зрелости процессов, глубиной интеграции требований ФСТЭК и 152-ФЗ в операционную деятельность и способностью говорить с бизнесом на языке управляемых рисков и обеспечения непрерывности.

Инфраструктура, которая живет «по законам бизнеса», — это инфраструктура, где каждый элемент защиты обоснован, каждый процесс документирован, а устойчивость к внешним потрясениям заложена в архитектуру и регламенты. Именно такой подход превращает затратный центр в стратегический актив, способный не просто пережить кризис, но и стать основой для следующего витка развития компании в новых реалиях.