«Правильно настроенные пороги — это не просто цифры в правилах корреляции, а система управления вниманием SOC. Они определяют, какие сигналы из миллионов событий в день превратятся в десяток инцидентов для расследования. Ошибка в настройке либо завалит аналитиков шумом, либо сделает систему слепой к реальным атакам. Баланс достигается не интуицией, а методичной работой с данными и контекстом.»

Почему пороги определяют эффективность защиты

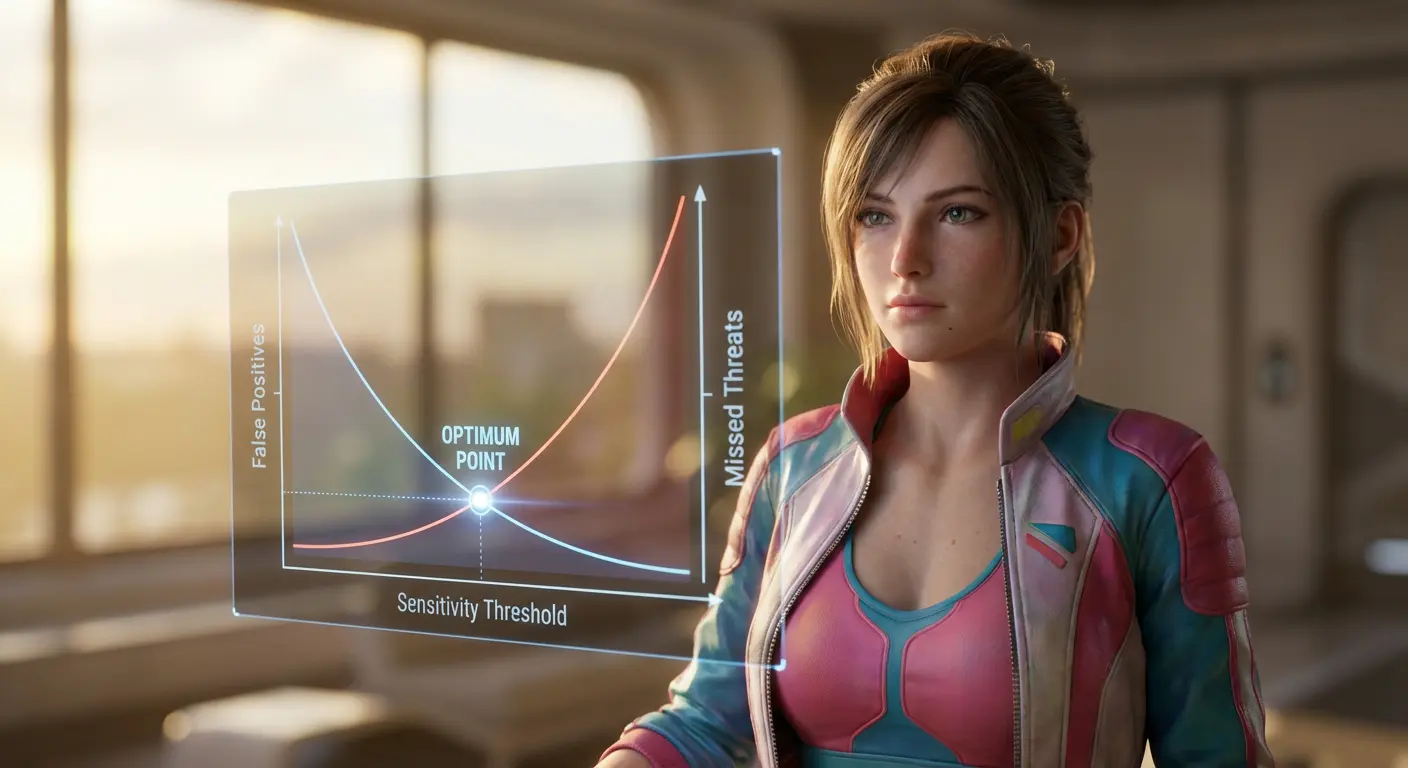

Порог срабатывания — это условие, при котором событие безопасности переходит из категории лога в инцидент. Слишком чувствительная настройка порождает поток ложных срабатываний, которые перегружают аналитиков и ведут к «усталости от предупреждений». Слишком высокий порог отфильтрует угрозу вместе с шумом. Поиск оптимального значения — это всегда компромисс между полнотой обнаружения (recall) и точностью (precision).

Отправная точка для этого поиска — понимание нормальной активности вашей инфраструктуры. Без baseline, построенного на исторических данных за 30–90 дней, любая настройка будет субъективной. Этот анализ выявляет не только средние значения, но и закономерности: суточные и недельные циклы нагрузки, поведение сервисных учётных записей, фоновую активность систем мониторинга.

Важно принять как данность: пороги не могут быть вечными. Развёртывание новых сервисов, миграция в облако, изменение бизнес-процессов — всё это меняет «нормальность». Процесс регулярного пересмотра и калибровки правил должен быть встроен в операционную деятельность SOC, а не выполняться по остаточному принципу.

Типы порогов и методы их определения

| Тип порога | Метод расчёта | Когда применять |

|---|---|---|

| Статический числовой | Фиксированное значение, например «>10 попыток входа за 5 минут». | Стабильные среды с предсказуемой нагрузкой, базовые правила (например, блокировка при множественных отказах). |

| Статистический (на базе стандартного отклонения) | Расчёт от исторического baseline: среднее значение + N × стандартное отклонение. | Переменная нагрузка, поведенческий анализ (UEBA), обнаружение аномалий в метриках. |

| Процентный от baseline | Отклонение на X% от нормального уровня активности (например, трафика или числа запросов). | Мониторинг потребления ресурсов, выявление скачков активности, DDoS-симптомы. |

| Адаптивный (машинное обучение) | Модель динамически обновляет представление о «норме» и порогах аномальности. | Сложные, многомерные сценарии, где ручная настройка непрактична, продвинутые целевые угрозы. |

| Контекстно-зависимый | Порог меняется в зависимости от атрибутов: время суток, роль пользователя, критичность ресурса. | Мониторинг привилегированных учётных записей, доступ к критическим системам, активность в нерабочее время. |

Практический алгоритм настройки порогов

Следующий пятиэтапный подход позволяет систематизировать процесс калибровки, минимизируя риски как для безопасности, так и для операционной нагрузки SOC.

Этап 1: Сбор и анализ baseline

Соберите данные за минимальный период в 30 дней, исключив из выборки известные инциденты и плановые работы. Для каждого отслеживаемого события (например, неудачные попытки входа) рассчитайте ключевые статистические показатели: среднее значение, стандартное отклонение, перцентили (95-й, 99-й), распределение по времени. Это формирует объективную картину «нормы».

Этап 2: Расчёт начального порога

На основе собранной статистики задайте первоначальное значение. Для статистического подхода используйте формулу: Порог = Среднее + N × Стандартное отклонение. Коэффициент N определяет строгость: N=3 даёт около 99.7% покрытия нормальной активности (низкий уровень ложных срабатываний), N=2 — около 95%. Стартуйте с более строгого значения (N=3).

Для контекстных правил введите весовые коэффициенты. Например, для действий привилегированной учётной записи порог может быть в два раза строже (множитель 0.5), а для активности в нерабочее время — в полтора раза (множитель 0.7).

Этап 3: Тестирование в режиме наблюдения (shadow mode)

Активируйте правило без генерации реальных алертов, только с записью в отдельный лог о том, что срабатывание произошло бы. В течение 7–14 дней анализируйте эти записи, чтобы оценить долю ложных positives. Целевой показатель для критических правил — не более 10–15% ложных срабатываний. На этом этапе выполняется тонкая корректировка порога.

Этап 4: Поэтапное внедрение и документирование

Включите правило сначала для тестовой группы (например, одного департамента или сегмента сети). Мониторьте влияние на нагрузку аналитиков и качество расследований. Параллельно обязательно документируйте обоснование выбранного порога: исходные данные, допущения, принятые риски. Эта документация критически важна для будущего аудита и передачи знаний.

Этап 5: Установка цикла регулярного пересмотра

Определите периодичность рекалибровки в зависимости от критичности правила: ежемесячно для ключевых, ежеквартально для важных, раз в полгода для остальных. Автоматизируйте сбор метрик эффективности. Любые значимые изменения в инфраструктуре должны запускать внеплановый пересмотр связанных правил.

Чеклист перед активацией правила

| Пункт | Обоснование |

|---|---|

| ✓ Baseline собран за ≥30 дней без учёта инцидентов | Исключает искажение статистики аномальными событиями. |

| ✓ Проведено тестирование в shadow mode ≥7 дней | Позволяет оценить реальную частоту срабатываний без нагрузки на SOC. |

| ✓ Задокументировано обоснование порога | Упрощает аудит, передачу знаний и последующую настройку. |

| ✓ Определён процесс эскалации для алерта | Без чёткого workflow аналитики теряют время на координацию. |

| ✓ Настроено автоматическое обогащение события контекстом | Снижает время расследования (IP, геолокация, история учётной записи). |

Примеры настройки для типовых сценариев

| Сценарий | Исходные данные (baseline) | Расчёт порога | Дополнительные условия |

|---|---|---|---|

| Brute-force аутентификации | Среднее = 8 отказов/мин, STDDEV = 5, 95-й перцентиль = 22 | Порог = 8 + 2.5×5 = 20.5 → округление до 21 попытки за 5 мин. | Исключить сервисные учётные записи, агрегировать по IP-источнику. |

| Аномальный исходящий трафик | Среднее = 1.2 GB/день, STDDEV = 0.4 GB, заметная сезонность по дням недели | Порог = 95-й перцентиль × 1.3 = ~2.8 GB/день. | Раздельные пороги для будней/выходных, исключение легитимных backup-окон. |

| Доступ к критическим ресурсам вне рабочего времени | Рабочее окно 9:00–18:00. Легитимные доступы вне окна — ~3%. | Порог: любое событие вне окна → алерт с низкой severity для ручной проверки. | Whitelist для дежурных инженеров, обязательное требование MFA для таких сессий. |

| Массовое чтение файлов пользователем | Среднее = 45 файлов/час, STDDEV = 30, 99-й перцентиль = 120 | Порог Warning = 120 файлов/час, Critical = 200 файлов/час. | Учёт типа файлов (конфиденциальные), роли пользователя (администратор vs рядовой). |

Метрики для оценки качества настройки порогов

Управление порогами невозможно без измерений. Следующие метрики дают объективную картину эффективности правил корреляции.

| Метрика | Как считать | Целевое значение | Частота контроля |

|---|---|---|---|

| Precision (Точность) | Истинные срабатывания / (Истинные + Ложные срабатывания) | > 0.85 для правил высокой критичности | Еженедельно |

| Recall (Полнота) | Истинные срабатывания / (Истинные + Пропущенные угрозы) | > 0.90 для критических сценариев* | По итогам инцидентов, ежемесячно |

| Нагрузка на аналитика (Alert volume) | Общее число алертов / число аналитиков в смену | 15–40 алертов за смену на человека | Ежедневно |

| Среднее время расследования | Среднее время от получения алерта до классификации (истинный/ложный) | < 25 минут для алертов высокой важности | Еженедельно |

| Процент эскалации | Доля алертов, переданных на уровень L2/L3 | 10–25% (зависит от модели SOC) | Ежемесячно |

| Coverage (Покрытие) | % критических активов, охваченных активными правилами мониторинга | > 95% для активов Tier-1 | Ежеквартально |

* Оценка recall часто требует ретроспективного анализа логов после выявления инцидента другими средствами.

Особенности настройки в распределённых и гибридных инфраструктурах

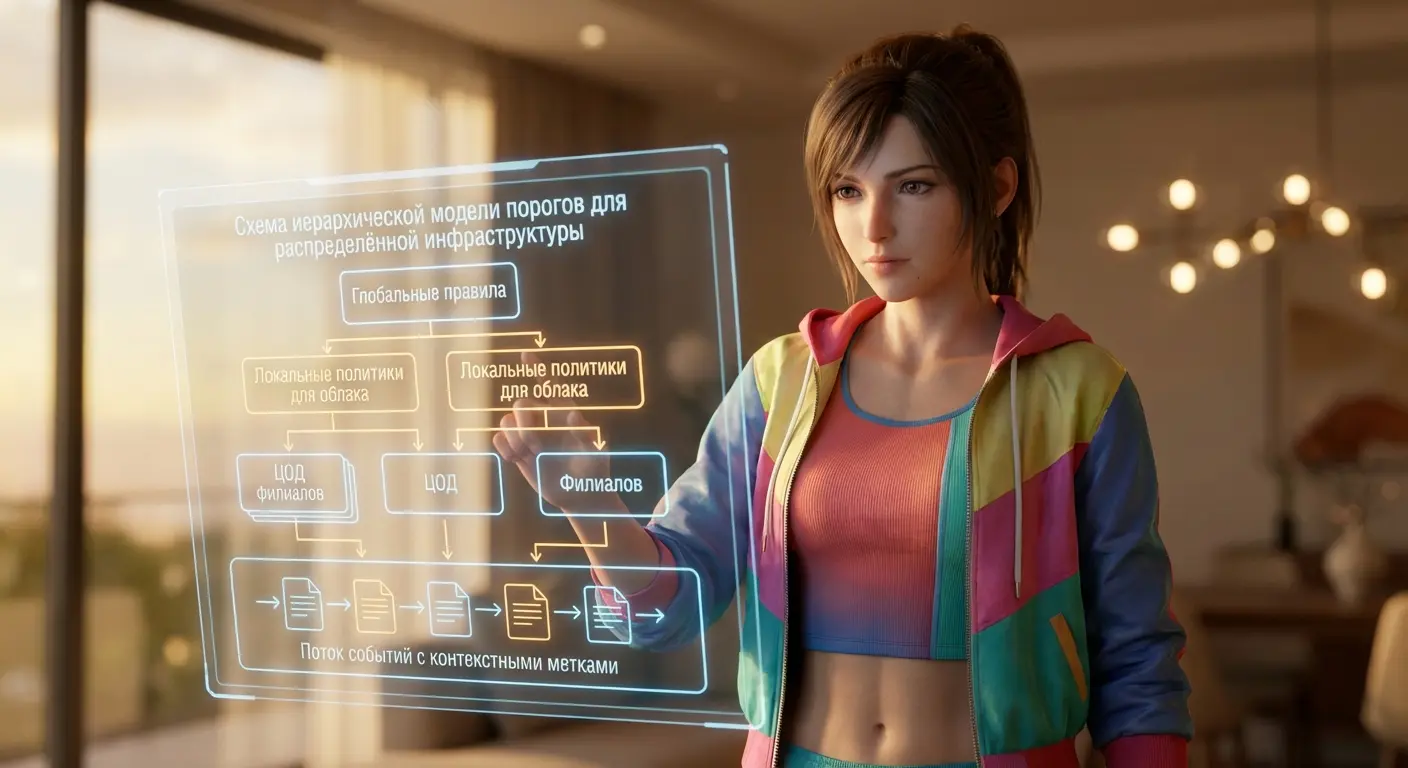

Единые пороги для всей инфраструктуры теряют смысл, когда в неё входят филиалы с низкопропускными каналами, облачные среды и изолированные сегменты. Разница в масштабе, сетевых задержках и характере нагрузки требует дифференцированного подхода.

Эффективной стратегией становится иерархическая модель. Глобальные правила задают общую логику и базовые пороги, а локальные политики — уточняют их для конкретного сегмента. Например, правило детектирования сканирования портов может иметь общий порог в 1000 попыток/час, но для небольшого сегмента с 20 серверами локальный порог снижается до 100 попыток.

Альтернатива — переход к относительным порогам. Вместо абсолютного значения «>1000 запросов/сек» используется условие «>300% от медианного значения для этого сервиса за последние 24 часа». Такой подход автоматически учитывает естественный рост нагрузки и масштабирование.

Пример из практики: Правило обнаружения горизонтального перемещения (lateral movement) изначально срабатывало при 50+ уникальных подключениях с хоста. Анализ реальных инцидентов показал, что в небольших сетевых сегментах атака развивалась через 10–15 хостов. Внедрение контекстных порогов (15 подключений для малых сегментов, 40 — для крупных) сократило среднее время обнаружения таких атак на 40% без увеличения числа ложных срабатываний.

Интеграция с системами автоматического реагирования (SOAR)

Пороги здесь приобретают новое значение — они становятся триггерами для автоматических действий. Точность критична: ложное срабатывание может привести к блокировке легитимного сервиса.

Целесообразно ввести многоуровневую систему порогов, где каждый уровень определяет степень автоматизации ответа:

| Уровень реакции | Пример правила | Автоматическое действие | Требования к точности |

|---|---|---|---|

| Информирование (Informational) | Вход в систему после 23:00 | Обогащение лога контекстом, запись в SIEM. | Низкий порог, допустим высокий % ложных срабатываний. |

| Предупреждение (Warning) | 10+ неудачных входов, затем успешный с того же IP | Уведомление аналитика L1, сбор дополнительных артефактов, временное ограничение сессии. | Precision > 0.75. |

| Критический (Critical) | Массовое копирование файлов + всплеск исходящего трафика + доступ из новой геолокации | Запуск playbook: блокировка учётной записи, изоляция хоста, немедленная эскалация. | Precision > 0.95. Рекомендуется требовать срабатывания по двум независимым правилам или комбинации нескольких аномальных факторов. |

Настройка порогов срабатывания — это не разовая техническая задача, а циклический процесс управления безопасностью. Его успех зависит от качества исходных данных, дисциплины в измерении эффективности и готовности адаптировать правила к меняющейся среде. Ключевой результат — управляемый поток инцидентов, где каждый алерт заслуживает внимания и может быть эффективно обработан.