«Шифрование полного диска — это уже не дополнительная опция, а обязательная базовая гигиена. Если ваш ноутбук или сервер не зашифрован, вы, по сути, держите данные в стеклянном сейфе. Развёртывание BitLocker вручную на сотнях машин — тупиковый путь, ведущий к человеческим ошибкам. Реальная защита начинается там, где управление ключами восстановления выведено из-под контроля рядового пользователя и встроено в централизованную инфраструктуру, такую как Active Directory. Это превращает разрозненные устройства в управляемый, контролируемый периметр, соответствующий требованиям регуляторов.»

Требования к инфраструктуре

Для корректной работы автоматического развёртывания BitLocker необходима правильно подготовленная среда.

| Компонент | Требования | Пояснение |

|---|---|---|

| Серверная часть (AD) | Windows Server 2012 R2 и выше, доменные службы Active Directory (AD DS). | Обязательно требуется расширение схемы AD для добавления объектов хранения ключей восстановления (msFVE-RecoveryInformation). Права на запись этих объектов должны быть делегированы учетным записям компьютеров. |

| Клиентские устройства | Windows 10/11 Pro, Enterprise или Education, подключённые к домену. | Поддержка TPM (Trusted Platform Module) версии 1.2 или 2.0 — аппаратный корень доверия. На системном диске должен быть выделенный раздел восстановления (обычно создаётся установкой, размер ≥500 МБ). |

Настройка групповой политики для автоматического шифрования

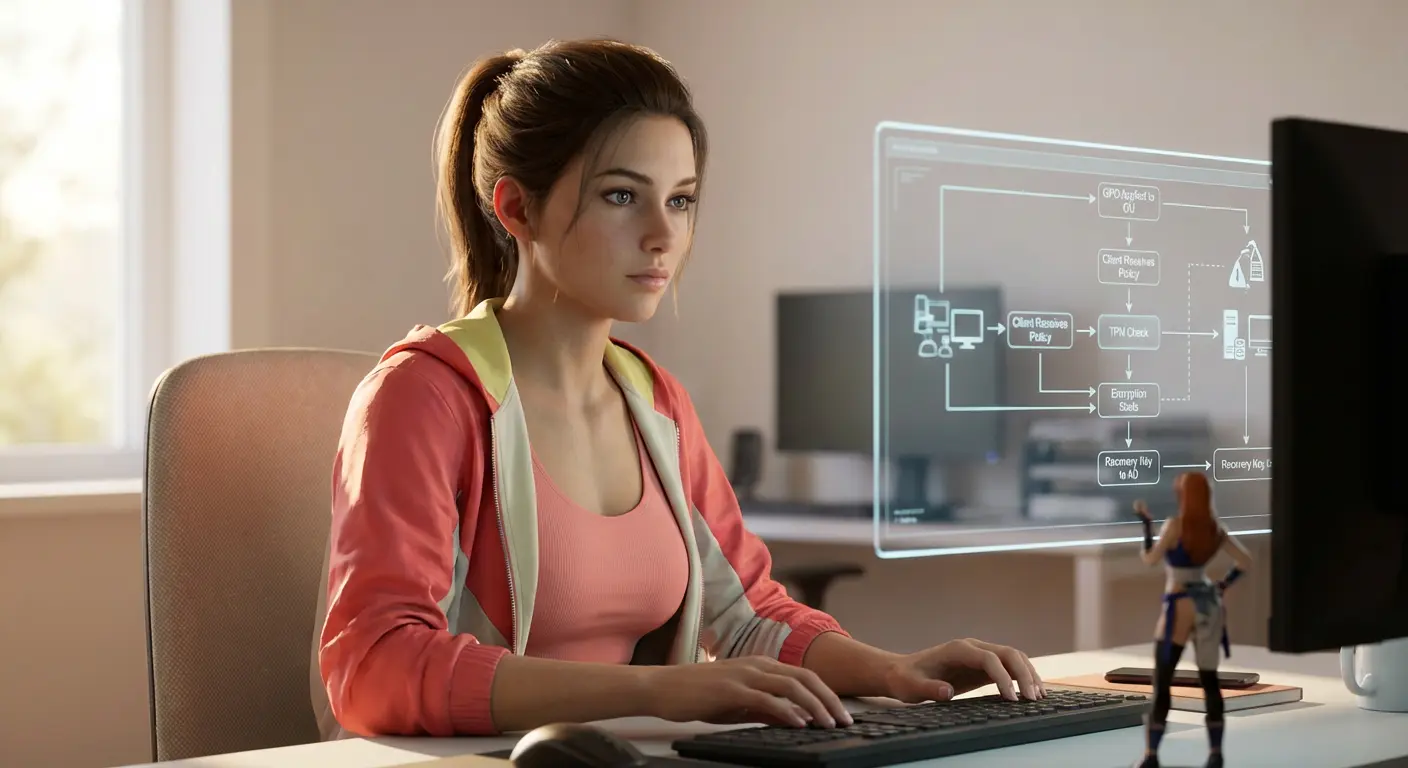

Настройка выполняется один раз в консоли управления групповыми политиками (GPMC) и применяется ко всем компьютерам в целевом подразделении (OU). Настоятельно рекомендуется начать с тестовой группы устройств.

- Создайте или выберите тестовое подразделение (OU) в Active Directory и переместите в него несколько компьютеров для проверки.

- Создайте новую групповую политику (например,

BitLocker_AutoEncrypt) и свяжите её с тестовым OU. - Откройте редактор управляющих шаблонов для созданного GPO. Настройка ведётся по пути:

Конфигурация компьютера → Политики → Административные шаблоны → Компоненты Windows → Шифрование диска BitLocker.

Ключевые настройки, которые необходимо включить и настроить:

Операционные диски

- Выбор метода шифрования диска и стойкости шифра: Установите значение «XTS-AES 256-бит». Это современный стандарт, устойчивый к атакам типа «холодной загрузки». Для обратной совместимости можно оставить «AES-CBC 128-бит» как допустимый вариант.

- Настройка параметров восстановления для операционных дисков: Включите и настройте. Активируйте параметр «Сохранять информацию для восстановления в Active Directory Domain Services». Критически важно включить смежную опцию «Не разрешать восстановление 48-значным цифровым паролем восстановления» — это предотвратит создание ключа, не сохранённого в AD, и обход системы защиты.

Диски данных (фиксированные и съёмные)

- Контроллеры фиксированных дисков данных: Включите политику «Шифровать устройства при первом подключении». Это обеспечит прозрачное шифрование новых внутренних дисков.

- Контроллеры съёмных дисков данных: Установите «Запретить запись на съёмные диски, не защищённые BitLocker». Это ключевой контроль для предотвращения утечки данных на незашифрованные USB-накопители.

Проверка состояния и управление шифрованием

После применения политики и перезагрузки клиентского компьютера начнётся фоновое шифрование. Состояние можно проверить командой:

manage-bde -status C:Результат покажет процент выполнения и метод защиты. После успешного сохранения ключа в AD убедитесь в его наличии:

# PowerShell: Поиск ключей восстановления в конкретном подразделении AD

Get-ADObject -Filter 'objectClass -eq "msFVE-RecoveryInformation"' `

-SearchBase "OU=Рабочие станции,DC=example,DC=local" `

-Properties msFVE-RecoveryPasswordТипичные проблемы при развёртывании и их решение

Ошибки на этом этапе часто связаны с недостатками подготовки инфраструктуры.

| Проблема | Симптом / Ошибка | Причина и решение |

|---|---|---|

| Схема AD не расширена | Ключи восстановления не сохраняются, в журналах событий клиента ошибки, связанные с AD. | Схема Active Directory не содержит необходимых атрибутов для BitLocker. Необходимо запустить adprep /forestprep с учетной записи члена группы «Администраторы предприятия» с контроллера домена, на котором установлены последние версии файлов схемы. Предварительно проверьте наличие роли «Средства удаленного администрирования сервера» (RSAT-AD-PowerShell). |

| TPM не готов или отсутствует | Шифрование не запускается, ошибка 0x80310027 или 0x80310004. | Модуль TPM может быть выключен в BIOS/UEFI или не инициализирован. Политика «Разрешить использование BitLocker без совместимого доверенного платформенного модуля» — временное, небезопасное решение. Правильный путь — включить и очистить (Clear) TPM через настройки системы или командой Clear-Tpm в PowerShell с последующей перезагрузкой. |

| Устройство было зашифровано до ввода в домен | Ключ восстановления хранится только локально, в AD объект не создан. | Требуется вручную выполнить резервное копирование существующего ключа в AD: manage-bde -protectors -adbackup C: -id {GUID-защитника}. В дальнейшем для таких устройств политика будет работать. |

| Отсутствуют права на запись в AD | Компьютерная учётная запись не может создать объект в контейнере для хранения ключей. | Необходимо делегировать права «Создание дочерних объектов» для объекта «Компьютеры» или целевого OU на группу «Аутентифицированные пользователи» или «Доменные компьютеры». Это стандартный этап подготовки, который часто упускают. |

Критически важные параметры для соответствия

Для построения защиты, соответствующей требованиям регуляторов вроде ФСТЭК России и 152-ФЗ, обратите внимание на три столпа:

- Централизованное хранение ключей восстановления в AD. Ключ восстановления не должен находиться на зашифрованном устройстве или у пользователя. Его потеря — это гарантированная потеря данных при сбое оборудования. AD выступает доверенным депозитарием, доступ к которому контролируется отдельно.

- Использование современного алгоритма XTS-AES 256-бит. Устаревший CBC-режим уязвим для некоторых видов криптоанализа. XTS-AES специально разработан для шифрования дисков и считается стандартом для новых развёртываний.

- Обязательное шифрование съёмных носителей. Контроль периферии — основа предотвращения утечек. Политика должна явно запрещать запись на незашифрованные USB-диски, превращая их в бесполезный пластик без ключа.

Автоматизация через групповые политики переводит шифрование дисков из категории «точечных ручных операций» в категорию «инфраструктурного сервиса». Это не просто экономия времени администратора. Это создание предсказуемого, контролируемого и аудируемого состояния безопасности для всего парка устройств, покидающих физический периметр организации. Управление ключами через Active Directory интегрирует эту защиту в уже существующие процессы управления доступом и аутентификацией, закрывая одну из самых критичных уязвимостей — хранение секретов на конечной точке.