«Основная идея защиты данных — не просто создать бекапы, а выстроить систему, которая гарантирует восстановление бизнес-процессов после любого инцидента. Это практическая инженерия отказоустойчивости, где политики хранения и стратегии восстановления важнее выбора конкретного софта.»

Ключевые метрики сохранности данных: RPO и RTO

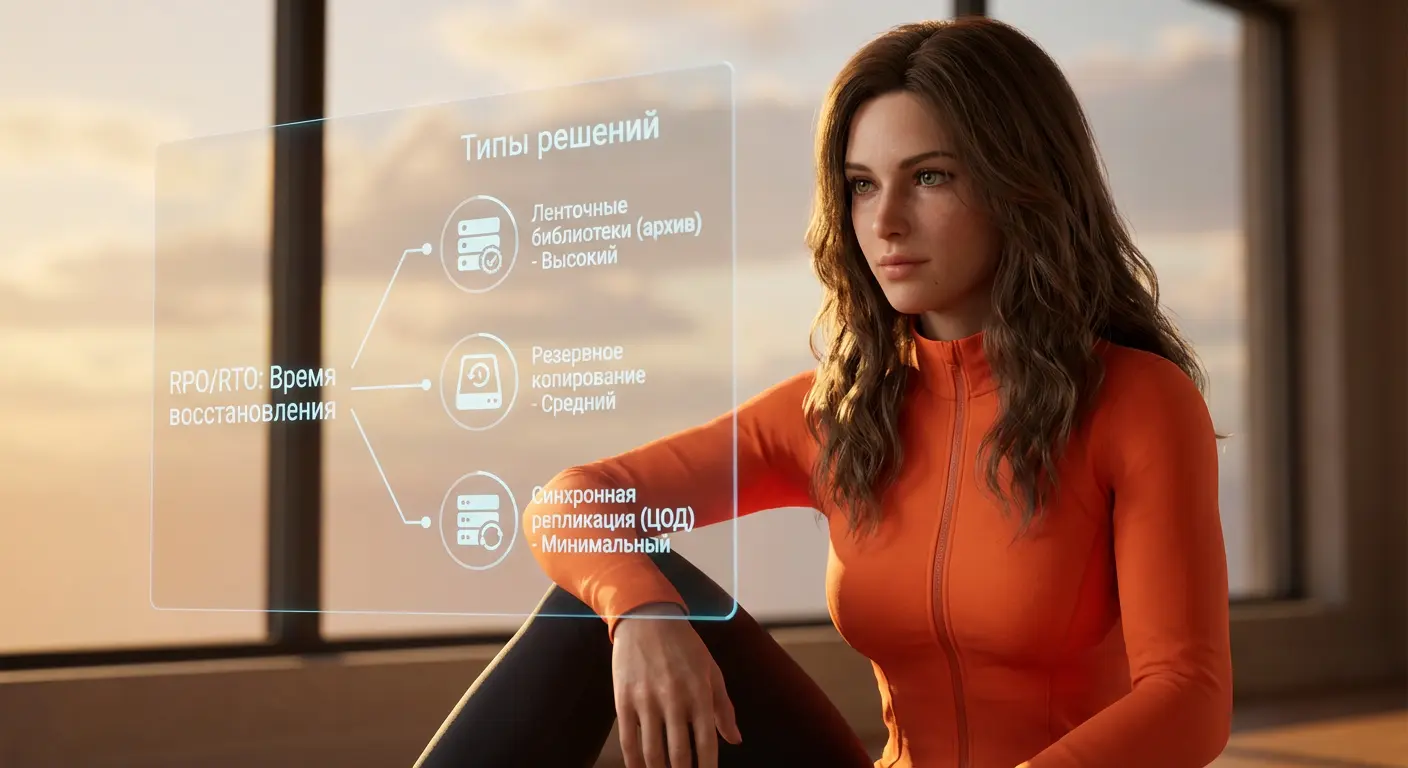

Эффективность стратегии защиты определяется двумя ключевыми показателями, которые должны быть рассчитаны для каждой критически важной системы до выбора технических решений.

RPO (Целевая точка восстановления)

RPO определяет максимально допустимый объем данных, который организация готова потерять. Это не просто временной интервал, а индикатор того, как часто нужно синхронизировать основную систему с резервной копией. Например, RPO в 4 часа означает, что бизнес-процессы могут продолжиться с данными, актуальными на момент 4 часа назад. Для достижения низкого RPO часто необходимы технологии непрерывного резервного копирования или репликации данных, а не просто ночные снапшоты.

RTO (Целевое время восстановления)

RTO — это максимально допустимая длительность простоя системы. В него входит не только копирование данных, но и развертывание инфраструктуры, конфигурирование сетей и приложений. Достижение низкого RTO, например, в 1 час, обычно требует готовых аварийных стендов, развернутых в облаке или на втором ЦОД, с автоматизированными сценариями переключения (failover).

Параметры RPO и RTO напрямую определяют архитектуру и бюджет решения: чем они ниже, тем сложнее и дороже система.

Классификация данных по уровням защиты

Распределение ресурсов на защиту данных должно быть пропорционально их ценности и рискам, связанным с потерей. Отечественные стандарты, такие как ГОСТ Р 57580.1-2017, задают методологию для такой классификации.

ГОСТ Р 57580.1-2017: Уровни защищенности информации

Стандарт помогает структурировать подход, выделяя уровни в зависимости от потенциального ущерба. Практическое применение выглядит так:

| Уровень | Типичные данные | Практические требования к защите |

|---|---|---|

| Уровень 1 (Высший) | Персональные данные (обрабатываемые по 152-ФЗ), коммерческая тайна, финансовая отчетность, ключи шифрования. | Обязательное шифрование на стороне хранилища и при передаче. Строгий контроль доступа с многофакторной аутентификацией (MFA). Детальное журналирование всех операций. Резервные копии должны храниться изолированно с защитой от удаления. |

| Уровень 2 (Средний) | Внутренняя документация, операционные отчеты, исходный код приложений, почтовые архивы. | Шифрование по умолчанию, ролевая модель доступа. Регулярное бэкапирование по схеме не реже, чем раз в сутки. Контроль целостности данных. |

| Уровень 3 (Базовый) | Справочная информация, публичные документы, кэши, лог-файлы без конфиденциальных данных. | Базовая антивирусная защита, разграничение сетевого доступа. Резервное копирование может быть выборочным или менее частым. |

Защита от программ-вымогателей как часть стратегии

В современных условиях резервные копии стали последним рубежом обороны не столько от сбоев оборудования, сколько от целенаправленных атак. Программы-вымогатели часто специально ищут и шифруют или удаляют бэкапы. Поэтому стратегия защиты данных должна быть асимметричным ответом на эту угрозу.

Угрозы и меры противодействия

Основные векторы атак на систему резервного копирования:

- Компрометация учетных записей с правами доступа к системам бэкапа.

- Использование уязвимостей в самом ПО для управления резервными копиями.

- Шифрование сетевых путей к хранилищам данных, делающее их недоступными.

- Целевое внедрение вредоноса в образы виртуальных машин, которые затем копируются в бэкапы.

Эффективные контрмеры, выходящие за рамки базовых:

- Неизменяемые (immutable) хранилища: Использование объектных хранилищ с функцией WORM (Write Once, Read Many), которые физически не позволяют удалить или изменить данные в течение заданного срока. Это ключевая технология против вымогателей.

- Воздушный зазор (Air Gap) 2.0: Не обязательно физический разрыв. Достаточно логической изоляции — хранилище резервных копий подключается к сети только на время передачи снапшота, а затем отключается. Управление доступом к нему осуществляется через отдельный, сильно защищенный контроллер.

- Детальный мониторинг активности: Аналитика SIEM-системы на предмет аномальных действий: массовое удаление файлов, попытки доступа к хранилищу бэкапов в нерабочее время, смена прав на резервные каталоги.

- Разделение обязанностей (SoD): Разные команды (или разные сотрудники с разной аутентификацией) отвечают за настройку задач бэкапа, их выполнение и восстановление данных. Это исключает сценарий, где один скомпрометированный аккаунт может уничтожить все копии.

Стратегия резервного копирования 3-2-1 в контексте ransomware: Одна из трех копий должна быть неизменяемой (immutable). Два разных типа носителей могут означать, например, быстрые SSD для недавних копий и ленточную библиотеку или объектное хранилище для долгосрочных архивов. Удаленное расположение должно быть в отдельном домене безопасности, не имеющем доверительных отношений с основной инфраструктурой.

Практический пример: требования финансовой организации

Для кредитной организации, подпадающей под регулирование Банка России и 152-ФЗ, стратегия формируется от требований регуляторов и бизнес-непрерывности.

| Параметр | Значение | Техническая и организационная реализация |

|---|---|---|

| Срок хранения данных | От 5 до 10 лет (в зависимости от типа данных) | Многоуровневое хранение: «горячие» копии на SSD (30 дней), «холодные» на ленточных библиотеках или объектных хранилищах. Автоматический переход между уровнями. |

| RPO | 15 минут для ядра банковской системы (АБС) | Синхронная или полусинхронная репликация транзакций между ЦОДами. Использование журналов транзакций (WAL, redo logs). |

| RTO | 2 часа для критичных систем | Автоматизированные сценарии Disaster Recovery в резервном ЦОДе с pre-configured инфраструктурой. Регулярные «учения» по отработке сценариев. |

| Требуемый уровень защиты по ГОСТ | Уровень 1 для данных клиентов | Шифрование данных на уровне хранилища (Storage Encryption) и на уровне приложения. Ключи шифрования хранятся в аппаратных модулях безопасности (HSM). Все операции с бэкапами журналируются в защищенный SIEM. |

| Защита от ransomware | Обязательная | Неизменяемые снапшоты в выделенном сегменте сети. Ежеквартальные тесты на восстановление из этих снапшотов после симуляции атаки. |

Оценка рисков и матрица классификации данных

Прежде чем назначать уровни защиты, необходимо провести оценку рисков для каждого информационного актива. Упрощенная, но практичная модель рассматривает три атрибута безопасности.

| Категория данных | Конфиденциальность | Целостность | Доступность | Итоговый уровень риска / защиты |

|---|---|---|---|---|

| База паспортных данных клиентов | Критическая (санкции по 152-ФЗ, репутационный ущерб) | Высокая (искажение данных приведет к сбою процессов идентификации) | Средняя (кратковременная недоступность приемлема) | Высокий / Уровень 1 |

| Система онлайн-платежей | Высокая (финансовые транзакции) | Критическая (искажение суммы или счета недопустимо) | Критическая (простой = прямая финансовая потеря) | Критический / Уровень 1 с особыми RTO/RPO |

| Внутренний Wiki-портал | Средняя (могут быть служебные инструкции) | Средняя | Низкая (можно работать несколько часов по старым инструкциям) | Средний / Уровень 2 |

Методика оценки: Для каждого актива оценивается ущерб от нарушения конфиденциальности (раскрытия), целостности (изменения) и доступности (потери). Оценка ведется в деньгах, репутации или штрафах. Полученные значения определяют приоритет инвестиций в защиту.

Тестирование восстановления: практические учения

Политика резервного копирования без регулярного тестирования восстановления — это лишь благое пожелание. Процесс должен быть регламентирован как учения по гражданской обороне.

| Этап | Действия | Что проверяем и фиксируем |

|---|---|---|

| Планирование сценария | Выбирается конкретный инцидент: отказ дискового массива, криптование сервера вымогателем, удаление базы данных ошибочной командой. Определяется точка восстановления (backup) и целевая среда (виртуальный стенд, резервный ЦОД). | Четкий сценарий, известный всем участникам. Определены ожидаемые RTO и RPO для этого теста. |

| Проведение работ | Команда действует по инструкциям DRP (Disaster Recovery Plan). Все шаги документируются: время начала/окончания, возникающие ошибки, принятые импровизированные решения. | Фактическое время каждого шага. Фактическая точка восстановления данных (соответствует ли заявленному RPO?). Целостность восстановленных данных (запускаются ли проверочные скрипты?). |

| Валидация и анализ | Проверяется не только запуск системы, но и корректность работы ключевых бизнес-транзакций. Например, после восстановления АБС проводится тестовая проводка платежа. | Отчет с анализом расхождений между плановыми и фактическими метриками. Список узких мест (например, медленная загрузка данных из облака). Рекомендации по обновлению инструкций и архитектуры. |

Рекомендуемая периодичность: Полноценные комплексные учения с привлечением бизнес-подразделений — не реже раза в год. Частичные тесты восстановления отдельных систем или из определенных типов бэкапов (например, из immutable-хранилища) — ежеквартально.

Управление резервными копиями: архитектура и контроль

Архитектура, соответствующая современным угрозам

- Стратегия 3-2-1-1-0: Расширение классической схемы. 3 копии данных, 2 разных типа носителей, 1 копия вне площадки, 1 копия — неизменяемая (immutable), 0 ошибок при автоматическом тестировании восстановления.

- Шифрование: Обязательно на всех этапах. Данные шифруются на источнике (source-side encryption) перед отправкой, что защищает их при передаче и на стороне хранилища. Ключи должны управляться отдельной системой (KMS), а не храниться рядом с данными.

- Принцип наименьших привилегий для бэкапов: Учетная запись, от которой работает служба резервного копирования, должна иметь права только на чтение исходных данных и запись в целевое хранилище. У нее не должно быть прав на удаление или модификацию уже созданных резервных копий — это право выделяется отдельной, более привилегированной и защищенной ролью.

Распространенные критические ошибки

- Единый домен безопасности: Резервное хранилище находится в той же Active Directory, что и продакшен-серверы. При компрометации домена злоумышленник получает доступ и к бэкапам.

- Отсутствие мониторинга успешности копирования: Система годами пишет бэкапы «в пустоту» из-за смены пароля или полного хранилища.

- Верификация только по логам, а не по данным: Не проверяется, что из бэкапа реально можно восстановить конкретный файл или таблицу БД.

Нормативная база: на что ориентироваться в РФ

Стратегия защиты данных должна закрывать не только бизнес-требования, но и регуляторные. Ключевые документы для российского ИТ-контекста.

| Документ | Область применения | Прямые требования к сохранности данных |

|---|---|---|

| 152-ФЗ «О персональных данных» | Любой оператор ПДн в РФ. | Определение уровней защищенности (УЗ). Обязательность резервного копирования (ст. 19). Сроки хранения, после которых данные должны быть обезличены или уничтожены. Требования к безопасности при передаче и хранении. |

| Приказы ФСТЭК России (например, № 21, № 31, № 239) | Госинформационные системы (ГИС), КИИ, защищаемая информация. | Детальные требования к резервному копированию, включая периодичность, типы носителей, необходимость «электронной подписи» резервных копий, раздельное хранение. Часто обязателен «воздушный зазор». |

| Стандарт Банка России СТО БР ИББС | Кредитные и финансовые организации. | Жесткие требования к RTO/RTO (часто менее 2-4 часов). Обязательность аварийных ЦОДов. Требования к криптографической защите и управлению ключами. Регулярные обязательные учения по восстановлению. |

| ГОСТ Р ИСО/МЭК 27001-2022 | Добровольная сертификация СМИБ. | Требует установленной политики резервного копирования (контроль A.8.13), регулярного тестирования резервных копий (A.8.14) и управления средствами защиты от вредоносного ПО (A.8.8), что напрямую связано с защитой бэкапов. |

Чек-лист для запуска программы защиты данных

Внедрение — это проект, который лучше разбить на фазы.

Фаза 1: Инвентаризация и оценка (2-4 недели)

- Составить реестр информационных систем и хранимых в них данных.

- Провести классификацию данных по уровням критичности и требованиям регуляторов.

- Определить владельцев данных и ответственных за восстановление для каждой системы.

- Зафиксировать текущие фактически достижимые RPO и RTO.

Фаза 2: Проектирование и выбор решений (4-6 недель)

- Утвердить целевые RPO/RTO для каждой категории систем.

- Выбрать архитектуру резервного копирования (3-2-1-1-0). Определить технологии: репликация, снапшоты, streaming backup.

- Определиться с типами хранилищ: локальное, ленточное, облачное (с учетом локализации).

- Спроектировать схему шифрования и управления ключами.

Фаза 3: Внедрение и документирование (непрерывно)

- Развернуть инфраструктуру и настроить процессы копирования.

- Написать и согласовать детальные инструкции Disaster Recovery Plan (DRP) для каждого сценария.

- Провести первое учебное восстановление по самому простому сценарию.

- Интегрировать мониторинг успешности бэкапов и попыток несанкционированного доступа к ним в SIEM.

Фаза 4: Эксплуатация и совершенствование (непрерывный цикл)

- Еженедельно: проверка отчетов об успешности копирований.

- Ежеквартально: выборочное тестирование восстановления файла, базы, виртуальной машины.

- Ежегодно: комплексные учения с имитацией серьезного инцидента.

- Регулярно: пересмотр классификации данных и политик при изменении законодательства или бизнес-процессов.

Итогом становится не просто набор скриптов, а отлаженный операционный процесс, где каждый знает свою роль, а данные защищены пропорционально их ценности от аппаратного сбоя, человеческой ошибки и целевой кибератаки.