«Говорить о важности резервного копирования — всё равно что доказывать, что вода мокрая. Но если откинуть прописные истины, под словом «бэкап» скрывается не единый процесс, а сложный технологический цикл, который нужно интегрировать в инфраструктуру, а не просто «настроить по графику». Ошибка в этой интеграции превращает архив из страховки в кладбище данных, на восстановление с которого у вас не будет ни времени, ни работоспособных процедур.»

Суть процесса: не копия, а среда для восстановления

Резервная копия — это не просто файл-дубликат. Это законченный, целостный и проверенный снимок состояния системы или данных на определённый момент времени, предназначенный для одного действия: восстановления. Её ценность определяется не фактом создания, а скоростью и гарантией успешного применения в аварийной ситуации. Если процесс восстановления не отработан, данных для вас не существует.

Хранение носителя с копией должно быть изолировано от основной инфраструктуры не только физически (в другом здании), но и логически — в сегменте сети, недоступном для типовых векторов атак вроде ransomware, которые целенаправленно ищут и шифруют именно бэкапы.

Зачем это нужно на практике

Список угроз стандартен, но их последствия часто недооценивают:

- Выход из строя оборудования. Восстановление с бэкапа — не мгновенный процесс. Время простоя (downtime) бизнес-сервиса напрямую зависит от того, насколько быстро развернётся резервная копия.

- Целенаправленные кибератаки. Современное вредоносное ПО, особенно шифровальщики, первым делом пытается найти и уничтожить или зашифровать резервные копии. Если бэкап лежит на сетевом ресурсе с общим доступом, он уязвим.

- Человеческий фактор и ошибки конфигурации. Неверное обновление, ошибочная команда в БД или скрипт, удаляющий не те файлы. Только проверенная резервная копия позволяет откатиться к рабочему состоянию без потерь.

- Требования регуляторов. Для работы с персональными данными (152-ФЗ) или в критической информационной инфраструктуре (КИИ, ФСТЭК) наличие восстановимых резервных копий — часто не рекомендация, а обязательное требование. Их отсутствие может повлечь административную ответственность.

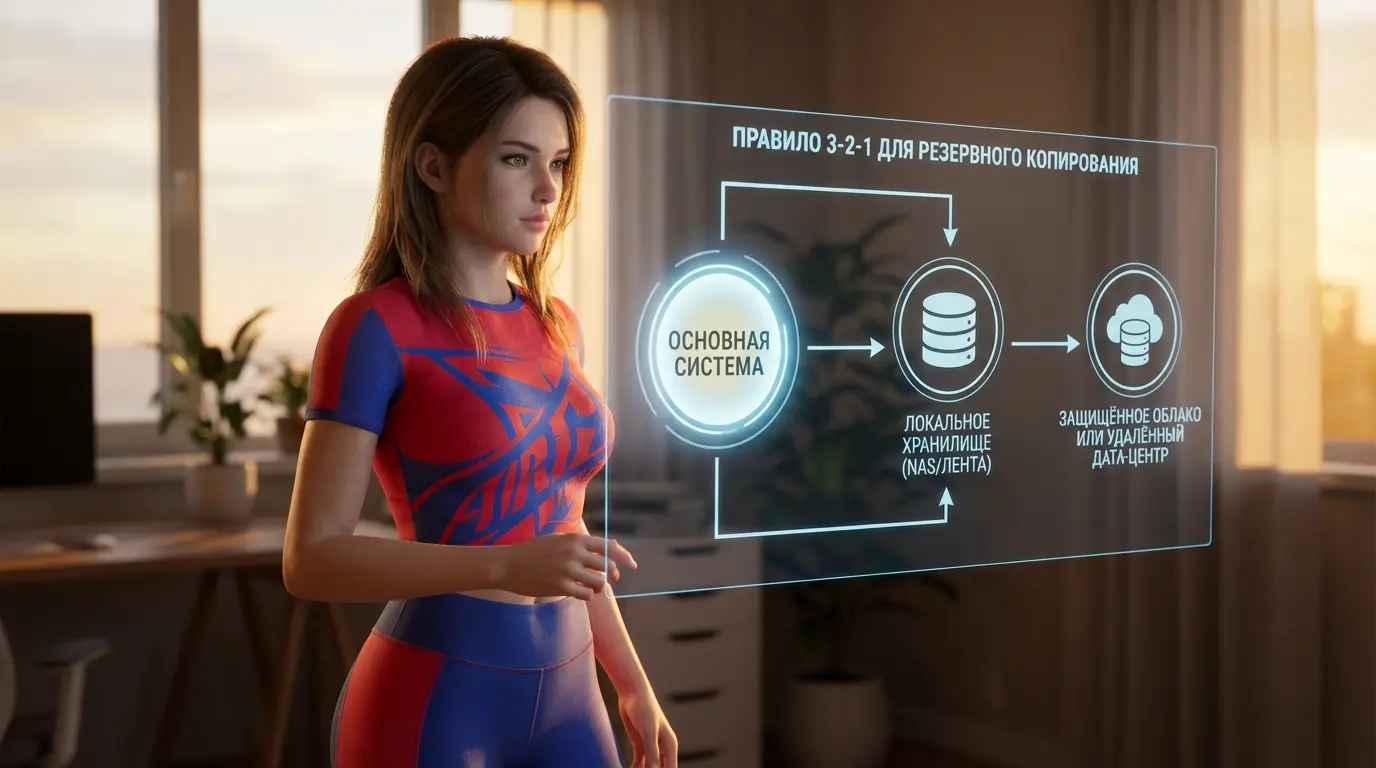

Стратегия хранения: 3-2-1 и её адаптация

Классическое правило «3-2-1» (три копии данных, на двух разных типах носителей, одна копия вне площадки) — хорошая основа, но её нужно детализировать.

«Вне площадки» сегодня не обязательно означает физическую транспортировку лент. Это может быть изолированный сегмент в облаке провайдера с жёстким контролем доступа. Ключевое — обеспечить воздушный зазор (air gap) или его логический эквивалент, чтобы компрометация основной сети не означала автоматическую компрометацию резервов.

Типы и частота: не только full, incremental и differential

Разговор о типах копирования часто сводится к механике. Гораздо важнее понять их влияние на две цели: время создания копии (backup window) и время восстановления (recovery time objective, RTO).

| Тип копии | Принцип работы | Влияние на RTO | Типовой сценарий |

|---|---|---|---|

| Полная (Full) | Копирует все выбранные данные целиком. Требует больше всего места и времени. | Восстановление самое быстрое: нужна только одна последняя копия. | Раз в неделю как база для других типов. Обязательно перед крупными изменениями в системе. |

| Инкрементная (Incremental) | Копирует только данные, изменившиеся с момента последней копии любого типа. Быстрая, экономная. | Восстановление самое долгое: нужна цепочка из полной копии и всех последующих инкрементальных. Разрыв в цепи ведёт к потере данных. | Ежедневно между полными копиями. Снижает нагрузку на систему в рабочее время. |

| Дифференциальная (Differential) | Копирует данные, изменившиеся с момента последней полной копии. Объём растёт со временем. | Восстановление требует двух элементов: последней полной копии и последней дифференциальной. | Ежедневно или раз в несколько дней, если инкрементальные цепочки считаются ненадёжными. |

На практике часто используют гибрид: еженедельно — полное копирование на изолированное хранилище, ежедневно — инкрементальное на быстрое сетевое. Это баланс между скоростью бэкапа и сложностью восстановления.

Ротация и жизненный цикл: GFS и не только

Хранить все копии вечно невозможно и не нужно. Нужна политика ротации, которая автоматически управляет жизненным циклом данных. Одна из распространённых схем — Grandfather-Father-Son (GFS).

| Уровень (поколение) | Частота создания | Срок хранения | Цель |

|---|---|---|---|

| Son (Дневные) | Ежедневно | 7-14 дней | Восстановление после недавних инцидентов, откат ошибок. |

| Father (Недельные) | Раз в неделю (обычно полная копия) | 1-2 месяца | Более глубокая точка восстановления, защита от latent-дефектов, проявившихся не сразу. |

| Grandfather (Месячные/годовые) | Раз в месяц / раз в год | От 1 года до 7-10 лет (по закону или политике) | Архив, соответствие регуляторным требованиям (фискальные данные, персональные данные). |

Эта схема автоматически удаляет устаревшие копии, освобождая место, и гарантирует наличие «глубоких» точек восстановления.

Критичный этап: защита самих копий

Резервная копия, доступная для записи или удаления злоумышленнику, — это угроза, а не защита. Минимизируйте риски:

- Шифрование. Обязательно на съёмных носителях и при передаче в облако. Ключи шифрования должны храниться отдельно от зашифрованных данных.

- Неизменяемое хранилище (Immutable Storage). Функция, которая на заданный срок (например, 7 дней) делает данные доступными только для чтения. Даже администратор не сможет их удалить. Ключевая защита от ransomware и внутренних инсайдеров.

- Строгий контроль доступа. Принцип наименьших привилегий. Доступ к управлению бэкапами и их восстановлению — только у выделенной, минимальной группы сотрудников. Все действия логируются.

- Изоляция. Сервер резервного копирования (backup server) должен быть выделенным, с минимальным набором сервисов, в отдельном сегменте сети.

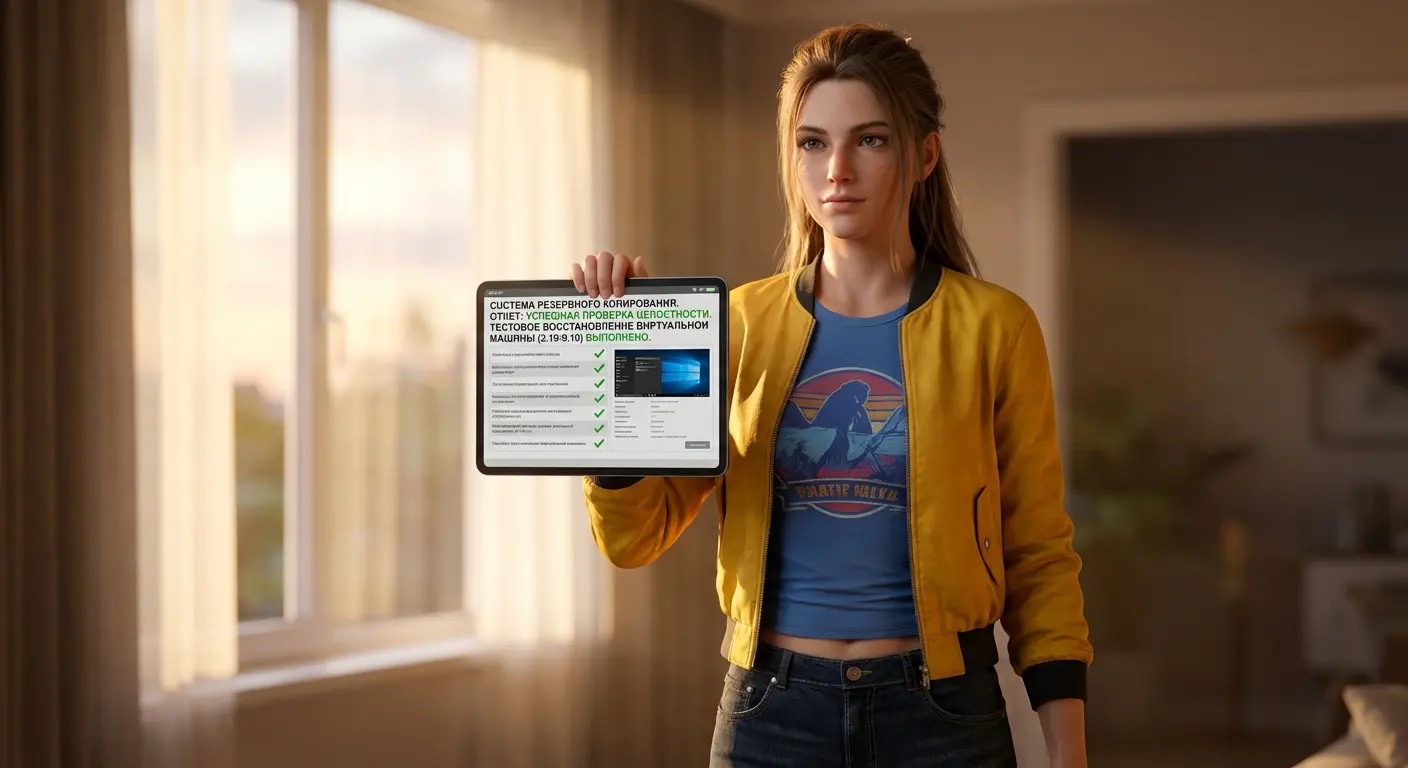

Валидация: единственная гарантия работоспособности

Процесс без проверки — это ритуал. Валидация резервных копий должна быть автоматизирована и регулярна.

- Проверка целостности. Не просто «файл создан», а проверка контрольных сумм (checksum) сразу после создания и периодически в процессе хранения.

- Тестовое восстановление (Fire Drill). Регулярно, по расписанию, восстанавливайте данные из копии на тестовый стенд. Цель — не просто скопировать файлы, а убедиться, что восстановленная база данных открывается, приложение запускается, виртуальная машина загружается. Только это подтверждает, что копия пригодна для использования.

- Документирование. Фиксируйте не только факт создания копии, но и результаты всех проверок восстановления. Это доказательство для аудиторов и руководства, что система работает.

Вывод: от ритуала к системе

Эффективное резервное копирование — это не настройка одной утилиты. Это комплексная система, в которой:

- Цель определена. Вы знаете, что именно нужно восстановить (файлы, БД, всю систему), за какое время (RTO) и на какой момент (Recovery Point Objective, RPO).

- Процессы автоматизированы и проверяемы. Создание, шифрование, перемещение и ротация копий происходят без ручного вмешажения, но с обязательной валидацией.

- Копии защищены. Они изолированы от основных рисков, зашифрованы, а их целостность контролируется.

- Восстановление отработано. У команды есть чёткие, проверенные на практике инструкции, а не надежда «как-нибудь восстановим».

Итоговая стоимость простоя бизнеса из-за потери данных всегда многократно превышает инвестиции в построение такой системы. Но эти инвестиции должны быть не в софт, а в архитектуру, процессы и, главное, в регулярную, скучную проверку того, что всё это работает, когда в этом возникнет острая необходимость.