«Каждое использование одного и того ‘надёжного’ пароля в новом месте — это не усиление защиты, а ослабление всей вашей цифровой позиции. Реальная безопасность начинается с понимания, что пароль — это не секрет, а временный ключ, который рано или поздно может быть скомпрометирован. Задача — сделать так, чтобы эта компрометация не стала для организации катастрофой.»

Почему уникальность паролей — это не рекомендация, а обязательное условие

У подавляющего большинства пользователей в корпоративной среде десятки учетных записей: от критичных систем до второстепенных сервисов. Повторение пароля превращает безопасность в конструкцию из домино — падение одного элемента гарантированно обрушивает всю цепь. Основной вектор атак сегодня строится не на взломе шифрования, а на эксплуатации человеческой привычки к удобству.

Реальные риски повторного использования паролей

- Credential stuffing (перебор учётных данных) — автоматизированная атака, при которой злоумышленники используют пары логин-пароль из публичных утечек для массовой проверки на других платформах. Скрипты могут проверить тысячи комбинаций за минуты.

- Каскадная компрометация — взлом корпоративной почты или VPN через утекший пароль от личного аккаунта в соцсети или игровом сервисе, где защита данных слабее.

- Расширение атаки при фишинге — получив пароль через фишинговую страницу, злоумышленник проверяет его на всех известных корпоративных порталах компании.

- Внутренние угрозы по неосторожности — сотрудник регистрируется на внешнем ресурсе, используя вариацию рабочего пароля, который позже оказывается в утечке.

Реальность такова, что базы с миллионами паролей находятся в открытом доступе. Специализированное ПО для автоматического перебора делает ручной взлом устаревшим понятием. Уникальность пароля для каждого сервиса — это единственный способ разорвать автоматизированную цепь атаки.

Требования к паролям в регулируемой среде

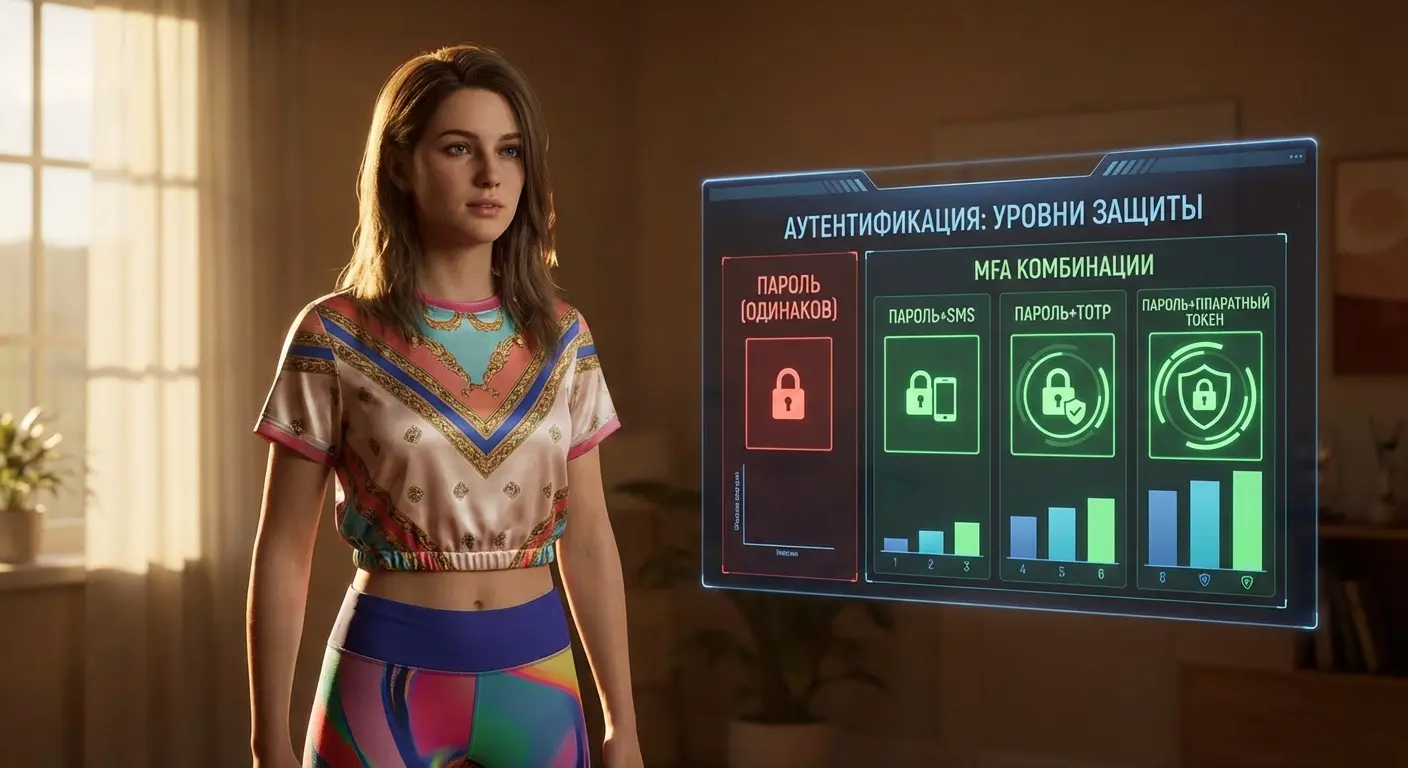

Подход к парольной политике должен быть дифференцированным. Требования для аккаунта с многофакторной аутентификацией (MFA) и без нее — принципиально разные.

| Параметр | Учётная запись с MFA | Учётная запись без MFA |

|---|---|---|

| Минимальная длина | 8 символов | 14 символов (рекомендуется 16+) |

| Сложность (верхний/нижний регистр, цифры, спецсимволы) | Рекомендована | Обязательна |

| Срок действия (ротация) | 90-180 дней | 90 дней (или чаще для привилегированных учётных записей) |

| Блокировка после неудачных попыток | После 10 попыток | После 5 попыток |

| Логика | MFA выступает компенсирующим контролем, допуская более короткие и удобные для запоминания пароли. | Единственная линия обороны — сам пароль, поэтому он должен быть максимально стойким к перебору. |

Ключевой вывод: если невозможно технически или организационно внедрить MFA для всех систем, парольная политика должна ужесточаться пропорционально критичности аккаунта.

MFA: сдвиг парадигмы от «секрета» к «подтверждению»

Многофакторная аутентификация — это не просто «второй пароль». Это принципиально иной подход, который разделяет факторы проверки:

- Знание (something you know): пароль или PIN. Этот фактор может быть скомпрометирован.

- Владение (something you have): физический токен, мобильное устройство с приложением-аутентификатором, SMS. Фактор, который сложнее украсть удалённо.

- Свойство (something you are): биометрические данные. Фактор, который крайне сложно передать или скопировать.

Истинная сила MFA — в требовании факторов из разных категорий. Пароль + SMS — это всё ещё два фактора «знания» и «владения», хотя SMS критикуется за уязвимости. Пароль + код из приложения-аутентификатора (TOTP) — гораздо более надежная комбинация.

Технические реализации второго фактора

- Аппаратные токены (YubiKey, Рутокен): физические USB- или NFC-устройства, наиболее защищённый вариант, устойчивый к фишингу.

- TOTP-приложения (Google Authenticator, Аутентификатор VK): приложение на телефоне, генерирующее одноразовые коды по времени. Удобный баланс безопасности и доступности.

- Push-уведомления: запрос на подтверждение входа, приходящий в мобильное приложение. Удобно, но требует постоянного интернет-соединения.

- Биометрия: отпечаток, лицо. Используется как удобный второй фактор на доверенных устройствах, но не подходит для удалённой аутентификации в чистом виде.

Внедрение в корпоративной инфраструктуре: от политик до привычек

Настройка политик в Active Directory

Базовый уровень защиты задаётся через групповые политики. Пример конфигурации для домена с обязательным MFA для доступа извне:

Minimum password length: 8

Password must meet complexity requirements: Enabled

Minimum password age: 1 day

Maximum password age: 90 days

Enforce password history: 24 passwords

Account lockout threshold: 10 invalid attempts

Account lockout duration: 30 minutesПринудительное применение MFA для административных сессий или доступа через VPN настраивается через интеграцию с сервером политик сети (NPS) или напрямую в Azure AD с помощью политик условного доступа (Conditional Access), которые требуют MFA при попытке входа с нового устройства или из недоверенной сети.

Корпоративные менеджеры паролей — технологический фундамент

Требовать от сотрудников запоминать десятки уникальных сложных паролей нереалистично. Решение — внедрение доверенного менеджера паролей.

- Как это работает: Сотрудник запоминает один главный мастер-пароль к хранилищу. Хранилище генерирует, хранит в зашифрованном виде и автоматически подставляет уникальные длинные пароли для каждого сервиса.

- Ключевые преимущества:

- Исключается повторное использование паролей.

- Пароли становятся по-настоящему сложными (например, 20+ случайных символов).

- Возможность безопасного делегирования доступа к паролям между сотрудниками.

- Ведение журнала аудита: кто, когда и к какому паролю получил доступ.

- Примеры корпоративных решений: Keeper, 1Password Business, Bitwarden (в том числе с развертыванием on-premise).

План поэтапного внедрения

| Этап | Цель | Ключевые действия |

|---|---|---|

| Анализ и планирование (1-2 нед.) | Оценить текущий ландшафт и риски. | Аудит учётных записей, выявление систем без MFA, выбор технологий (менеджер паролей, решение для MFA). |

| Пилот для IT и руководства (2-3 нед.) | Отработать процессы и выявить проблемы. | Внедрить выбранные решения в IT-отделе, настроить политики сброса паролей, собрать обратную связь. |

| Поэтапное развертывание (1-2 мес.) | Охватить все критичные системы и персонал. | Обучение сотрудников, обязательное внедрение MFA для почты, VPN, облачных сервисов, подключение менеджера паролей. |

| Контроль и ужесточение (постоянно) | Поддержание и повышение уровня безопасности. | Регулярные проверки на наличие утекших паролей (через сервисы мониторинга утечек), аудит использования MFA, ужесточение политик для привилегированных учётных записей. |

К чему приводит игнорирование: примеры инцидентов

Кейс: Финансовая утечка через уязвимость в цепочке

Предыстория: В компании существовала строгая парольная политика для внутренних систем, но доступ к стороннему облачному сервису для отчётности был настроен по простому паролю без MFA. Пароль от этого сервиса совпадал с паролем, который финансовый analyst использовал для личной почты.

Развитие инцидента: База данных сайта, где была зарегистрирована личная почта, оказалась в утечке. Через несколько недели злоумышленники успешно вошли в облачный сервис отчётности. Так как сервис содержал детализацию по контрагентам и шаблоны платёжных поручений, это позволило подготовить и провести целевые мошеннические операции.

Итог: Прямые финансовые потери, остановка операционной деятельности на время расследования и существенный репутационный ущерб. Инцидент можно было полностью предотвратить либо включением MFA для облачного сервиса, либо использованием уникального пароля через менеджер.

Цифры, которые меняют восприятие

- Внедрение даже простого TOTP-based MFA блокирует более 99% массовых автоматических атак на учётные записи.

- Использование корпоративного менеджера паролей сокращает количество обращений в службу поддержки на тему сброса пароля до 50%.

- Мониторинг утечек с автоматическим оповещением о компрометации пароля позволяет отреагировать на инцидент до того, как злоумышленник его использует.

Заключительный барьер между злоумышленником и корпоративными данными всё чаще строится не на сложности одного секрета, а на архитектуре, где утечка одного элемента не приводит к коллапсу. Уникальные пароли, управляемые технологически, и обязательная многофакторная аутентификация — это уже не «передовые практики», а необходимый минимум для соответствия требованиям 152-ФЗ и отражения реальных угроз.