«Регулятор видит в AAA не три отдельных шага, а единый, неделимый контур контроля. Разрыв между аутентификацией, авторизацией и учётом — это не технический нюанс, а прямой признак формального подхода к безопасности. Именно на эту целостность и смотрят аудиторы, проверяя не настройки, а способность системы дать три неоспоримых ответа: кто был, что мог и что сделал».

Архитектура AAA в контексте 152-ФЗ и требований ФСТЭК

Аутентификация, авторизация и учёт — это не просто три буквы в аббревиатуре. В системах, обрабатывающих персональные данные, они образуют обязательный и неделимый цикл контроля доступа. Требования ФСТЭК превращают эту модель из рекомендации в жёсткий технический стандарт. Корректная связка компонентов AAA формирует основу для ответов на ключевые вопросы проверки:

- Можем ли мы доказать, кто именно получал доступ?

- Можем ли мы подтвердить, что у него были для этого права?

- Можем ли мы восстановить полную и неизменную хронологию его действий?

Если на любой из этих вопросов нет чёткого, технически реализованного ответа, система контроля доступа признаётся неработоспособной. AAA — это скелет безопасности, на который наращиваются все остальные меры защиты.

Требования к реализации AAA в системах, подпадающих под 152-ФЗ

Приказ ФСТЭК № 239 и сопутствующие документы задают конкретные технические условия. Реализация AAA должна им соответствовать на уровне конфигурации оборудования и ПО, а не только на бумаге.

| Компонент AAA | Требование ФСТЭК | Техническая реализация |

|---|---|---|

| Аутентификация | Защита учётных данных при передаче. Блокировка при множественных сбоях. | Использование протоколов с шифрованием сеанса (TACACS+, RADIUS с TLS). Реализация временной блокировки учётной записи после серии неудачных попыток. |

| Авторизация | Разграничение прав на основе ролей. Принцип минимальных привилегий. | Централизованное управление политиками. Авторизация на уровне отдельных команд (CLI) или операций (GUI). Отказ от роли «суперадминистратора» по умолчанию. |

| Учёт (Accounting) | Фиксация начала и завершения сессии, всех критических действий. Хранение журналов не менее года. | Направление логов на защищённый внешний сервис (syslog, SIEM). Обеспечение целостности и неизменяемости логов с помощью механизмов WORM или цифровой подписи. |

Типичная ошибка — применять требование о защищённой аутентификации только к сетевым устройствам, игнорируя сервисы, которые непосредственно работают с данными: базы данных, корпоративные порталы, API. Аутентификационный трафик ко всем таким точкам входа также должен быть зашифрован.

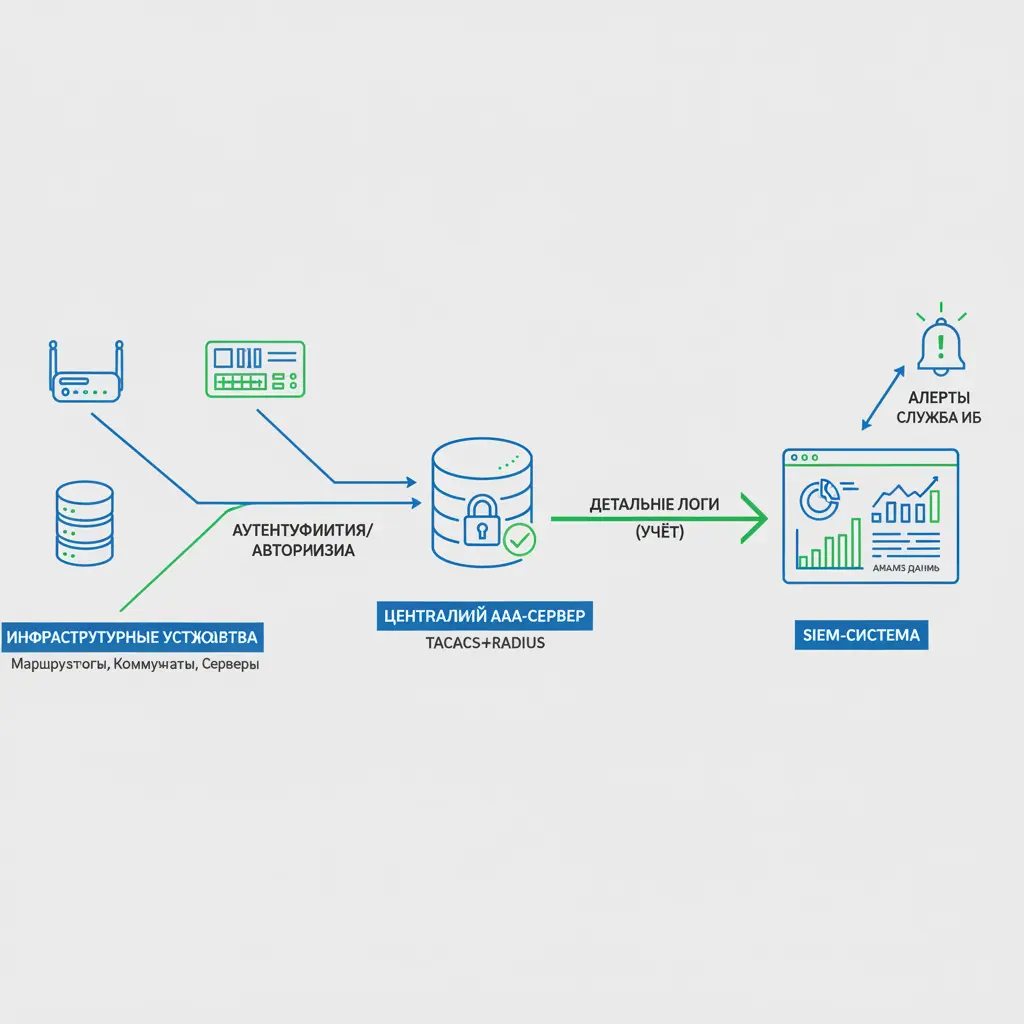

Реализация AAA-архитектуры на практике

Соответствовать требованиям невозможно с локальными учётными записями на каждом устройстве. Нужна централизованная инфраструктура, ядром которой обычно выступает сервер, поддерживающий TACACS+ или RADIUS. К нему подключаются все сетевые устройства, серверы и рабочие станции в периметре защиты.

Для административного доступа к инфраструктуре TACACS+ часто предпочтительнее RADIUS, так как он разделяет процессы аутентификации и авторизации и позволяет детализировать политики до уровня каждой команды. Это означает, что политика может разрешить администратору просматривать конфигурацию, но запретить её изменять, и каждое такое действие будет гарантированно залогировано.

В системах обработки персональных данных базовую схему усиливают дополнительными мерами:

- Двухфакторная аутентификация (2FA) для всех привилегированных учётных записей, включая доступ к самому серверу AAA. Одноразовые пароли или аппаратные токены становятся обязательными.

- Регулярная ревизия прав с акцентом на поиск неиспользуемых учётных записей и избыточных привилегий. Периодичность проверки должна быть формально установлена, например, ежеквартально.

- Сегрегация обязанностей в управлении AAA: администратор, настраивающий политики, не должен иметь технической возможности их бесконтрольно обойти. Например, права на изменение правил авторизации и права на доступ к резервным методам аутентификации (аварийным консолям) должны быть разделены.

Интеграция с системами аудита и SIEM

Журналы с сервера AAA — это сырьё для аудита. Их настоящая ценность раскрывается при автоматической передаче в SIEM-систему. Там настраиваются правила корреляции для выявления аномалий, что формально закрывает требование о непрерывном мониторинге. SIEM можно настроить на обнаружение паттернов, которые локальные логи не покажут:

- Сессии администраторов, начинающиеся в нерабочее время или с географически нелогичных IP-адресов.

- Последовательные неудачные попытки входа для одного аккаунта с последующим успехом — признак успешного подбора.

- Выполнение редких для конкретного пользователя критических команд (удаление данных, изменение правил безопасности, отключение аудита).

- Попытки остановки служб логирования или очистки журналов, что само по себе является ключевым событием безопасности.

Аудитор проверит не только наличие логов, но и факт их активного анализа. Наличие работающих правил корреляции в SIEM будет прямым доказательством выполнения требований по мониторингу.

Методология контроля и поддержания работоспособности

Устойчивость AAA-инфраструктуры — это процесс, а не разовая настройка. Её необходимо поддерживать через формализованные процедуры:

- Контроль изменений. Любая модификация политик AAA (создание аккаунта, выдача прав) должна проходить через систему управления изменениями. Каждое изменение привязывается к заявке-обоснованию и оставляет след в отдельном, защищённом от модификации журнале аудита изменений.

- Независимая ревизия. Периодическая проверка конфигураций и матриц доступа должна проводиться лицом или подразделением, функционально независимым от команды администрирования. Цель — выявить накопленные исключения из политик и потенциальные конфликты интересов.

- Тестирование восстановления. Регулярные учения по восстановлению сервера AAA и критических журналов аудита из резервных копий. Потеря этой инфраструктуры парализует доказательную базу и делает невозможным расследование инцидентов.

Обнаруженные несоответствия требуют не просто исправления, но и анализа первопричины с последующей корректировкой регламентов. Отсутствие этого цикла «контроль — анализ — корректировка» будет расценено как формальное отношение к управлению доступом.

Заключение

Внедрение AAA в рамках требований 152-ФЗ — это построение замкнутого и проверяемого контура управления доступом. Технические средства (TACACS+, SIEM) и организационные регламенты должны работать как единый механизм. Такой подход превращает разрозненные требования регулятора в работающую систему, которая не только защищает данные, но и создаёт неопровержимую доказательную базу для аудитора. Без этого фундамента, обеспечивающего неразрывность аутентификации, авторизации и учёта, остальные меры защиты остаются декларацией, не выдерживающей первой же серьёзной проверки на целостность.