«Аудит безопасности третьей стороны — это не просто проверка списка требований, а рентген для ваших реальных процессов. Он переводит язык регламентов и штрафов на язык инженерных ошибок и управленческих пробелов, показывая, где ваша защита держит удар, а где существует лишь на бумаге. Это взгляд, который ваша команда, погружённая в ежедневную рутину, уже не способна обеспечить.»

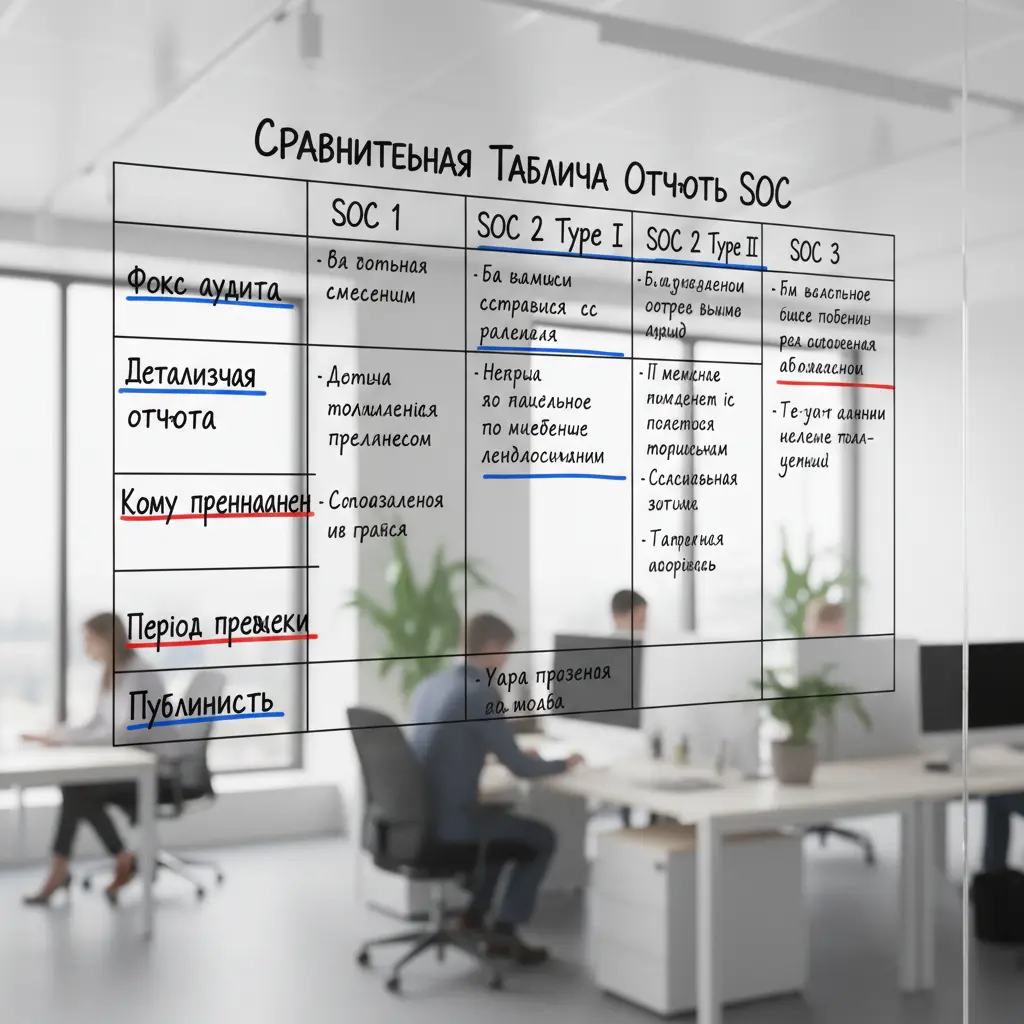

Основные виды SOC-аудитов

Стандарт SOC (Service Organization Control) систематизирует оценку поставщиков услуг. Его цель — не красивая грамота на стену, а объективное доказательство, что внутренние механизмы контроля действительно функционируют. Существует три типа отчётов, каждый решает свою задачу и адресован разной аудитории.

- SOC 1 — фокус на финансовых рисках. Этот отчёт важен, когда процессы аутсорсера напрямую влияют на бухгалтерскую отчётность клиента. Он проверяет контроль над учётными записями, транзакциями, закрытием периодов. Его часто запрашивают аудиторы клиента в рамках финансовой проверки.

- SOC 2 — стандарт доверия для IT- и облачных провайдеров. Оценка строится на пяти принципах: безопасность, доступность, целостность, конфиденциальность и приватность. Практическую ценность имеет отчёт типа II, который включает проверку эффективности контролей не на конкретную дату, а за период (обычно 6-12 месяцев). Он содержит технические детали конфигураций и результаты тестов, предназначен для технических специалистов и менеджеров по безопасности заказчика.

- SOC 3 — публичная, обезличенная версия SOC 2. Это обобщённое заключение без технических деталей и конкретных недостатков, которое можно публиковать на сайте. Сам по себе он не несёт информации для глубокой оценки рисков, но служит публичным маркетинговым подтверждением факта прохождения аудита.

Критерии выбора: как найти аудитора, а не формалиста

Итог аудита — подробный отчёт или реальные улучшения в безопасности — на 80% зависит от выбора исполнителя. Формалист будет механически сверять факты с чек-листом, тогда как специалист сначала погрузится в контекст вашего бизнеса и архитектуры.

- Опыт в конкретной отрасли перевешивает дипломы: Сертификаты — обязательный входной билет. Но реальную ценность представляет практический опыт в вашей сфере (финтех, ритейл, госсектор). Специалист, видевший десятки аналогичных систем, сразу отличит критическую архитектурную уязвимость от мелкого формального несоответствия.

- Свободная ориентация в российском регуляториуме: Для систем, работающих с данными в РФ, знания SOC или ISO 27001 недостаточно. Аудитор должен понимать тонкости 152-ФЗ, нюансы приказов ФСТЭК (особенно № 21, 31, 239, 358) и требования к СЗИ. Его рекомендации должны быть пригодны для демонстрации государственным проверяющим, без долгой адаптации.

- Риск-ориентированный подход в методологии: Уточните, как строится работа. Если основа — простое сравнение «требование vs. факт», это тревожный сигнал. Правильный аудит начинается с идентификации ключевых активов и угроз, и лишь затем анализирует, как существующие контроли эти угрозы покрывают. Отсутствие такого подхода — признак поверхностности.

- Реальная, а не декларируемая независимость: Проверьте, не аффилирована ли аудиторская компания с интеграторами, продающими средства защиты. Такой конфликт интересов почти гарантирует «находку» проблем, которые «решаются» покупкой конкретного продукта. Ищите отзывы от технических директоров, прошедших через аудит, а не от отделов маркетинга.

- Фокус на внедрение, а не на констатацию: Итоговый документ, содержащий лишь список нарушений, — это провал аудитора. Результатом должна стать приоритизированная дорожная карта с конкретными, реализуемыми шагами, интегрированная в процессы разработки и эксплуатации.

Место аудита в российском законодательстве: 152-ФЗ и ФСТЭК

Отчёт SOC или аналогичная независимая проверка не отменяет обязательных мероприятий по 152-ФЗ, но становится их логическим развитием. Он показывает переход от формального «отчитаться» к осознанному управлению безопасностью.

- Внешнее подтверждение для регулятора: Положительное заключение независимого аудита служит весомым аргументом при проверке ФСТЭК или Роскомнадзора. Оно свидетельствует, что требования (например, того же приказа ФСТЭК № 358) не просто прописаны, но и эффективно работают.

- Доказательная база для операторов ПДн: Для организаций, использующих сертифицированные ФСТЭК СЗИ, результаты аудита могут дополнить пакет документов, демонстрируя не только наличие инструментов, но и зрелость процессов их эксплуатации.

- Юридический статус отчёта: Чтобы документ имел максимальный вес в диалоге с государством, аудиторская организация должна соответствовать критериям субъектов оценочной деятельности. В идеале — иметь аккредитацию в национальной системе (Росаккредитация) в области оценки соответствия требованиям безопасности информации.

- Инструмент для выполнения требований закона: 152-ФЗ обязывает операторов периодически анализировать эффективность и актуализировать меры защиты. Внешний аудит задаёт объективный, независимый ритм для этого процесса, переводя его из разряда «внутренних отчётов» в плоскость верифицируемой деятельности.

Структура и этапы аудита

Эффективный аудит — это управляемый проект с чёткими границами. Последовательность этапов обеспечивает полноту проверки и снижает операционные риски для проверяемой компании.

- Определение границ и целей (Scoping): Чёткий ответ на вопросы: что именно проверяется (облачная платформа, ЦОД, процессинговый центр) и для чего (подтверждение соответствия для партнёра, подготовка к проверке ФСТЭК, внутренняя инициатива). От этого зависит глубина и методы.

- Планирование и подготовка: Согласование детальной программы, графика, списка интервью, методов тестирования (опрос, изучение документов, технические тесты). Сбор и предварительный анализ базовой документации: политик безопасности, топологий сети, описаний процессов.

- Полевой этап (Fieldwork): Непосредственный сбор свидетельств: проведение интервью с сотрудниками, анализ логов SIEM и систем учёта, тестирование контрольных процедур (например, процесс выдачи прав), проверка конфигураций критичных систем.

- Анализ и оценка: Сопоставление собранных данных с критериями аудита. Выявление и приоритизация несоответствий (findings) на основе оценки потенциального ущерба для бизнеса, а не только факта формального нарушения.

- Обсуждение проекта отчёта: Критический этап для исключения ошибок. Предварительные выводы обсуждаются с командой проверяемой компании для уточнения контекста, технических нюансов и поиска взаимоприемлемых формулировок.

- Завершение и пост-аудит: Формирование и выпуск финального отчёта. Однако реальная работа для команды безопасности начинается после — реализация плана мероприятий по устранению замечаний. Прогресс по нему часто становится предметом последующей, точечной проверки.

Независимость как инструмент преодоления «профессиональной слепоты»

Внутренние проверки, как бы хорошо они ни были организованы, почти всегда страдают от когнитивного искажения — «слепоты к знакомому». Специалист, который проектировал систему или годами её обслуживает, подсознательно ищет доказательства её правильности, а не её слабостей. Внешний аудитор свободен от этой предвзятости и операционной рутины.

Его независимость — это способ увидеть то, что стало невидимым фоном для вашей команды: устаревшие допущения в политиках, неявные зависимости между системами, процедуры, которые давно существуют только в регламенте, но не в практике. Когда регулятор (ФСТЭК) или крупный партнёр оценивает не столько бумаги, сколько реальную устойчивость системы, мнение независимой стороны становится ключевым аргументом в вашу пользу.

Интеграция результатов аудита в модель угроз и УБИ (152-ФЗ)

Максимальную отдачу аудит приносит, когда его выводы не остаются изолированным отчётом, а напрямую интегрируются в цикл управления безопасностью информации (УБИ), обязательный по 152-ФЗ. Это превращает формальные замечания в управляемые риски.

- Источник данных для модели угроз: Каждое выявленное несоответствие — это потенциальный сценарий реализации угрозы. Аудит помогает перевести абстрактные требования из приказов ФСТЭК в конкретные риски: какой актив (например, база ПДн) под угрозой, через какой вектор (слабая настройка СУБД) возможна атака, каков потенциальный ущерб.

- Верификация эффективности мер защиты: Закон предписывает применить меры. Аудит проверяет, работают ли они. Пример: политика регулярной смены паролей есть, но технический анализ показывает, что 30% учётных записей имеют пароли старше года. Это прямое указание на неэффективность меры, требующее корректировки в УБИ.

- Триггер для актуализации модели угроз: Обнаружение новой, неучтённой ранее уязвимости в цепочке поставок ПО или в конфигурации облачного сервиса становится прямым основанием для немедленного пересмотра модели угроз и внесения изменений в план защиты.

- Язык для обоснования инвестиций перед руководством: Сформулированные аудитором приоритетные риски с понятным бизнес-влиянием (простой, штраф, репутационные потери) дают руководству чёткие, измеримые основания для выделения бюджета. Это фактическое исполнение требования 152-ФЗ об информировании лиц, принимающих решения.

Аудит как репетиция перед проверкой ФСТЭК

Проверка регулятора — это процесс, где оператор должен доказать обоснованность, полноту и эффективность принятых мер защиты. Независимый аудит, проведённый заранее, становится «генеральной репетицией», но с консультантом, который заинтересован в вашем успехе, а не в выявлении максимального числа нарушений.

- Превентивное устранение критических нарушений: Аудитор изучает те же процессы, что и инспектор ФСТЭК, но его цель — помочь найти и исправить слабые места до визита проверяющих. Это снимает риск самых серьёзных претензий и потенциальных штрафов.

- Формирование структурированной доказательной базы: Детализированный отчёт с положительным заключением (после устранения замечаний) — весомый аргумент для проверяющих. Он демонстрирует проактивный, системный подход к безопасности, что само по себе влияет на ход и тон проверки.

- Проверка работы СУБ в «боевых» условиях: ФСТЭК всё чаще смотрит на практику, а не на красоту документов. Аудитор проверяет именно это: реально ли работает процесс управления инцидентами, ведётся ли журнал учёта съёмных носителей, выполняются ли регламенты обновлений. Выявленные расхождения между документированным и реальным процессом — главная цель для исправления.

- Снижение репутационных и операционных рисков: Помимо прямых штрафов, существует риск выдачи предписания с жёсткими сроками исправления или даже временного ограничения обработки данных. Регулярный аудит и работа по его результатам минимизируют вероятность такого сценария, сохраняя непрерывность бизнеса.

Периодичность и глубина проведения аудитов

Жёстких законодательных требований к периодичности независимых аудитов нет, но логика управления рисками и лучшие практики формируют чёткие рекомендации.

Годовой цикл считается базовым для большинства организаций, обрабатывающих персональные данные или являющихся критичными элементами инфраструктуры. За год обычно происходят существенные изменения: обновление технологического стека, смена ключевого персонала, модификация бизнес-процессов. Аудит позволяет «пересобрать» картину безопасности с учётом этих изменений.

Для ИСПДн 1-го и 2-го класса (по приказу ФСТЭК № 239) или для компаний в высокорисковых отраслях может быть оправдан более частый, полугодовой цикл. Альтернативный подход — ежегодный комплексный аудит, дополненный целевыми (тематическими) проверками критических областей (например, конфигурационная безопасность или управление привилегированным доступом) раз в квартал.

Внеплановый аудит инициируется по конкретным событиям-триггерам:

- Внедрение новой критически важной информационной системы или переход в облако.

- Слияние, поглощение или выделение юрлица, влекущее за собой миграцию данных и инфраструктуры.

- Критический инцидент информационной безопасности, выявивший системные проблемы.

Здесь аудит служит инструментом валидации принятых решений или анализа причин сбоя.

Хранение отчётов рекомендуется не менее пяти лет. Это связано не только с потенциальными требованиями регулятора. Сравнительный анализ отчётов за несколько лет — мощный инструмент стратегического планирования. Он позволяет увидеть динамику: какие проблемы решаются навсегда, какие возникают снова в новой форме, как растёт или падает общая зрелость системы защиты. Эти данные бесценны для CISO при общении с советом директоров.