«Покрытие кода — это не цифра для отчёта, а карта неизвестного. Его цель — не отчитаться, а выявить те логические развилки, которые мы сознательно не проверили. Именно в этих слепых зонах и прячутся риски для безопасности.»

Что скрывается за одним процентом

Покрытие кода — это не просто дробь «проверенных строк к общему числу строк». Эта цифра сводит сложную задачу к упрощённой абстракции. Формула создаёт иллюзию контроля над пространством состояний программы, которое на самом деле растёт экспоненциально с каждым новым условным оператором. Инструменты измеряют не все возможные пути выполнения, а лишь те, что были выполнены в момент прогона тестов. Разрыв между этими понятиями — основная ловушка метрики.

Высокий процент часто маскирует слепые зоны. Команды негласно маркируют целые участки как «не требующие проверки»: автогенерированные классы, простые геттеры, элементарные валидаторы. Но уязвимости появляются именно в таких местах — в сеттере без проверки границ, который вызывает переполнение буфера, или в устаревшем методе сериализации, оставшемся от старого API.

Для аудитора в рамках 152-ФЗ голый процент без методологического обоснования не имеет ценности. Ключевой вопрос: на основе какой модели рисков или перечня требований определялась эта полнота? Если формализованного обоснования нет, то даже 95% покрытия — лишь красивая, но пустая цифра в отчёте.

Пять слоёв анализа вместо одной цифры

Чтобы оценить качество тестирования, необходимо рассматривать покрытие как многослойную модель. Каждый слой высвечивает свой класс потенциальных дефектов и рисков.

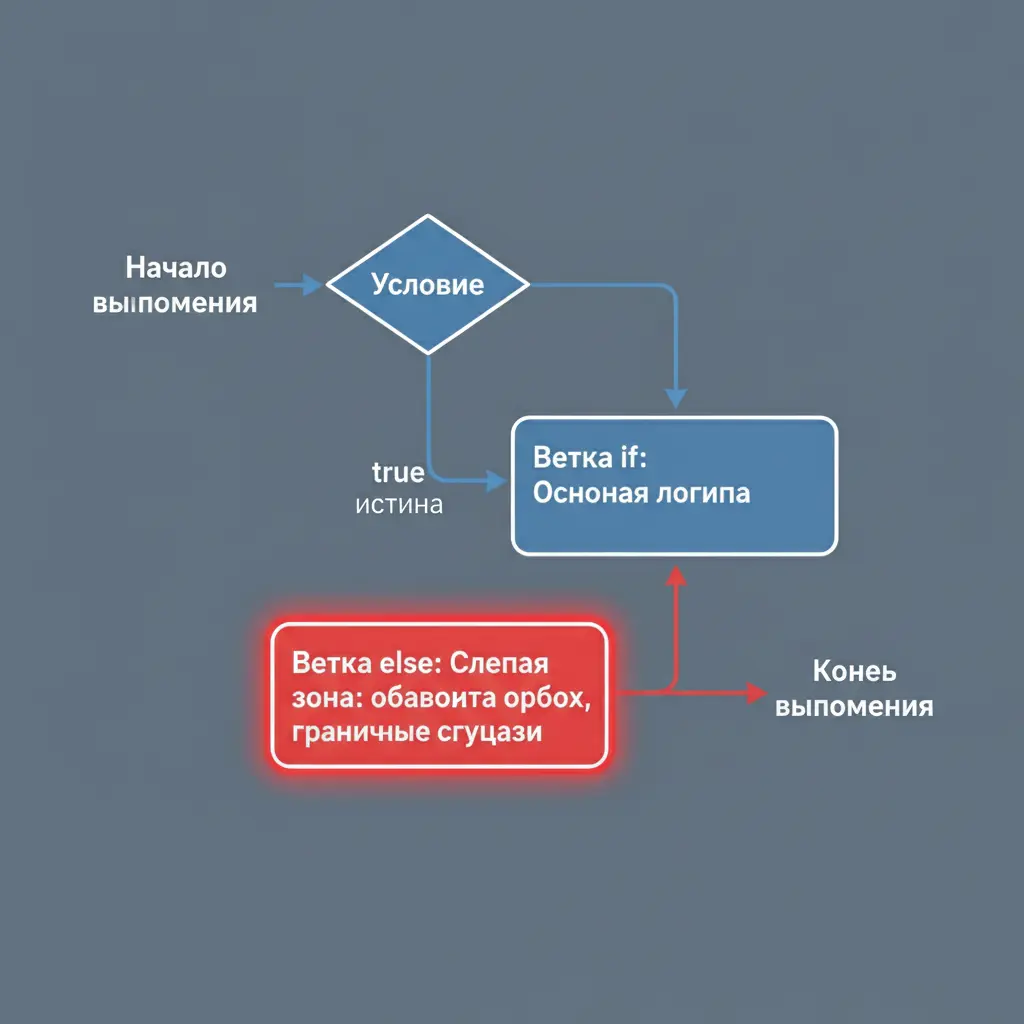

1. Покрытие ветвей (Branch Coverage)

Этот базовый критерий проверяет, была ли пройдена каждая ветвь операторов if-else или switch-case. Его главный недостаток — слепота к комбинациям условий внутри одного логического выражения. Код может формально проходить все ветки, но скрывать ошибку, которая проявится только при сочетании, например, A=true и B=false.

Особое внимание нужно уделять веткам по умолчанию, таким как else или default. Часто они содержат обработку исключительных, ошибочных или граничных состояний. Из-за сложности их эмуляции тесты туда не заходят, превращая эти блоки в слепые зоны, где может остаться отладочная логика, недокументированное поведение или фатальные ошибки.

2. Покрытие условий (Condition Coverage)

Этот слой углубляется на уровень элементарных булевых выражений. Для условия if (a > 0 && b < 10) требуется проверить четыре комбинации истинности подвыражений. Это критично для сложной бизнес-логики, где сбой возможен только при специфичном наборе флагов.

Ловушка кроется в механизме ленивых вычислений (short-circuit evaluation). В выражении if (obj != null && obj.isValid()) при obj=null вызов метода isValid() не происходит. Инструмент может показать, что оба условия «покрыты», но фактически метод мог быть проверен только на одном конкретном типе объекта, скрывая потенциальный ClassCastException или ошибку состояния.

3. Функциональное покрытие (Functional Coverage)

Здесь фокус смещается с факта выполнения строк кода на проверку корректности результата и всех побочных эффектов. Вызвать функцию недостаточно. Важно, чтобы она вернула ожидаемое значение, изменила состояние системы предсказуемо и корректно обработала исключения.

Ключевое отличие — между проверкой состояния и поведения. Можно убедиться, что после списания средств баланс уменьшился. Но функциональное покрытие требует также проверить, что создалась соответствующая запись в журнале аудита, отправилось уведомление и обновились зависимые кэши. Должен быть верифицирован полный контракт функции.

4. Покрытие циклов (Loop Coverage)

Циклы требуют проверки в трёх ключевых режимах:

- Ноль итераций (условие ложно с самого начала).

- Одна итерация.

- Много (минимум две) итераций.

Это позволяет отловить классические ошибки: off-by-one, бесконечные циклы на пограничных значениях, утечки ресурсов внутри тела цикла.

Часто упускают тестирование прерывания цикла (break) по нетривиальному условию, например, из-за исключения в середине обработки. Если цикл обрабатывал транзакции и упал на пятой, система может остаться в несогласованном состоянии, что является прямым риском для целостности данных.

5. Покрытие операторов (Statement Coverage)

Самый базовый уровень, который показывает, была ли выполнена каждая строка исполняемого кода. Без него двигаться дальше бессмысленно, но 100% здесь — лишь минимальный гигиенический порог, а не индикатор качества.

Непокрытые операторы — не всегда повод писать тест. Это может быть «мёртвый код», до которого невозможно добраться в реальных сценариях. Такой анализ служит скорее инструментом рефакторинга, указывая на устаревшие или избыточные участки, которые стоит удалить для уменьшения поверхности атаки.

Контекст 152-ФЗ: от метрики к доказательству

Для систем, обрабатывающих персональные данные или относящихся к критической информационной инфраструктуре (КИИ), подход к анализу покрытия меняется. Из внутренней метрики команды он превращается в элемент доказательной базы для внешнего аудита.

Требования регулятора смещают акцент с вопроса «сколько?» на «что и как?». Простого отчёта из инструмента вроде JaCoCo или Istanbul уже недостаточно. Необходимо представить методологическое обоснование: документ, описывающий, как были выявлены значимые с точки зрения безопасности пути выполнения, какие угрозы моделировались и как они были проверены тестами. По сути, нужно аргументировать адекватность знаменателя в формуле покрытия.

На практике это выглядит как сопоставление карты путей выполнения кода с матрицей тестирования. Аудитор будет проверять не просто наличие теста для метода validateRequest(), а существование отдельных, документированных сценариев для ключевых случаев, например:

| Сценарий | Ожидаемый результат | Проверяемая угроза |

|---|---|---|

| Корректный запрос | Успешная обработка | — |

| Запрос без обязательных полей | Валидационная ошибка | Нарушение целостности |

| Данные в неверном формате (инъекция) | Отклонение запроса, лог атаки | SQLi, XSS, кодовая инъекция |

| Запрос, нарушающий бизнес-лимиты | Отказ с указанием причины | Мошенничество, DoS |

| Недоступность внешнего сервиса | Graceful degradation или штатная ошибка | Отказ в обслуживании |

Каждому такому сценарию должен соответствовать явный путь в коде и конкретный тестовый кейс.

Ложное чувство безопасности — главный риск

Высокий процент покрытия, не подкреплённый качеством самих тестов, создаёт иллюзию защищённости. Это опаснее низкого показателя, потому что проблема маскируется от команды и руководства.

- Тестирование только «счастливого пути». Система проверяется в идеальных условиях, а обработка ошибок, граничные значения и отказы зависимостей остаются непроверенными. Код может быть покрыт на 90%, но падать при первой же нештатной ситуации в продуктиве.

- Реактивное, а не проактивное покрытие. Тесты пишутся post-factum под конкретный исправленный баг, просто чтобы «закрыть» падение в CI. Это не формирует целостной тестовой модели, оставляя непроверенными смежные участки логики, где могут быть аналогичные ошибки.

- «Пустые» тесты-заглушки. Тест вызывает метод, но не содержит значимых проверок (assertions) или проверяет несущественные детали. Инструмент фиксирует выполнение кода, но ценность такой проверки для безопасности нулевая.

Для объектов КИИ отчёт о покрытии должен быть неразрывно связан с матрицей тестирования безопасности. Аудитор будет сопоставлять их, проверяя, что каждый значимый сценарий был не только исполнен, но и его результат был верифицирован.

Отдельная проблема — нефункциональные тесты. Покрытие от нагрузочного тестирования или фаззинга стандартными инструментами не учитывается. Однако именно эти методы выявляют уязвимости, проявляющиеся под давлением или на специально сформированном злонамеренном вводе. Формально «покрытый» модуль криптографии может иметь временные аномалии под нагрузкой, ведущие к утечке данных через side-channel атаку.

Как внедрить осмысленный анализ

Интегрируйте анализ покрытия в CI/CD, но установите дифференцированные пороги для разных типов кода. Высокие требования (например, 80-90% по ветвям) — для модулей бизнес-логики, безопасности и обработки данных. Средние — для инфраструктурных утилит. Низкие или исключения — для автогенерированного кода и шаблонов. Настройте pipeline так, чтобы падение покрытия ключевого модуля ниже порога блокировало слияние без явного, документированного обоснования.

Регулярно, при каждом изменении требований или архитектуры, пересматривайте модель тестовых сценариев. Новый интеграционный модуль — это новые пути выполнения и потенциальные слепые зоны. Используйте инструменты статического анализа (например, построение графа вызовов) для визуализации связей и выявления непокрытых ветвлений в сложных цепочках.

Внедрите практику периодического «аудита логики безопасности». Вручную или с помощью скриптов разбирайте код, отвечающий за аутентификацию, авторизацию, журналирование и обработку конфиденциальных данных. Для каждого условного оператора, который может привести к повышению привилегий, отказу в обслуживании или утечке, должен существовать явный, документированный тестовый сценарий.

Ведите историю изменения покрытия. Резкое падение после коммита — это красный флаг. Восстановление должно быть осознанным — через добавление новых тестов, а не через удаление кода или манипуляции с конфигурацией инструмента, исключающей файлы из анализа.

Дополните метрики покрытия мутационным тестированием. Этот метод искусственно вносит мелкие ошибки (мутации) в код — меняет операторы, константы, условия — и проверяет, обнаружат ли их ваши тесты. Низкий процент «убитых» мутаций при формано высоком coverage — прямой признак того, что тесты выполняют код, но не проверяют его корректность и устойчивость к ошибкам. Для внутреннего аудита и доказательства глубины тестирования перед регулятором это один из самых убедительных аргументов.

Конечная цель — не гонка за абстрактными 100%, а построение прозрачной, доказуемой и актуальной модели корректности системы. В контексте регуляторики эта модель становится не отчётом для галочки, а материальным доказательством зрелости процессов разработки и реализации принципа должной осмотрительности при защите информации.