«Автоматизация учёта ПО сегодня — это не про отчёты в Excel, а про построение самообучающейся системы доказательств. Её цель — превратить сырые данные об установках и лицензиях в структурированный нарратив, который убедит любого аудитора, что рисками управляют, а не просто о них знают. Нужно не слепо собирать инвентарь, а проектировать потоки данных, которые автоматически конвертируются в управленческие действия и юридически значимые артефакты.»

Связь с регуляторными требованиями: от перечня к системе доказательств

Приказ ФСТЭК № 115 требует полного учёта ПО, но его глубинная задача — доказать, что организация сознательно контролирует своё программное окружение, а не просто составляет его списки. Автоматизированная система должна генерировать не данные, а готовые ответы на неизбежные вопросы проверяющего. Эти вопросы редко касаются просто факта наличия программы.

Речь идёт о демонстрации управленческих процессов. Например:

- Какой механизм гарантирует, что любая попытка установки несанкционированного ПО будет не только зафиксирована, но и запустит регламентированный процесс его легализации или удаления?

- Как обеспечивается непрерывное соответствие между количеством установленных копий и действующими лицензионными соглашениями, включая миграцию между версиями?

- Каков максимальный срок от момента публикации критического обновления до его применения на всех значимых системах, и как этот процесс валидируется?

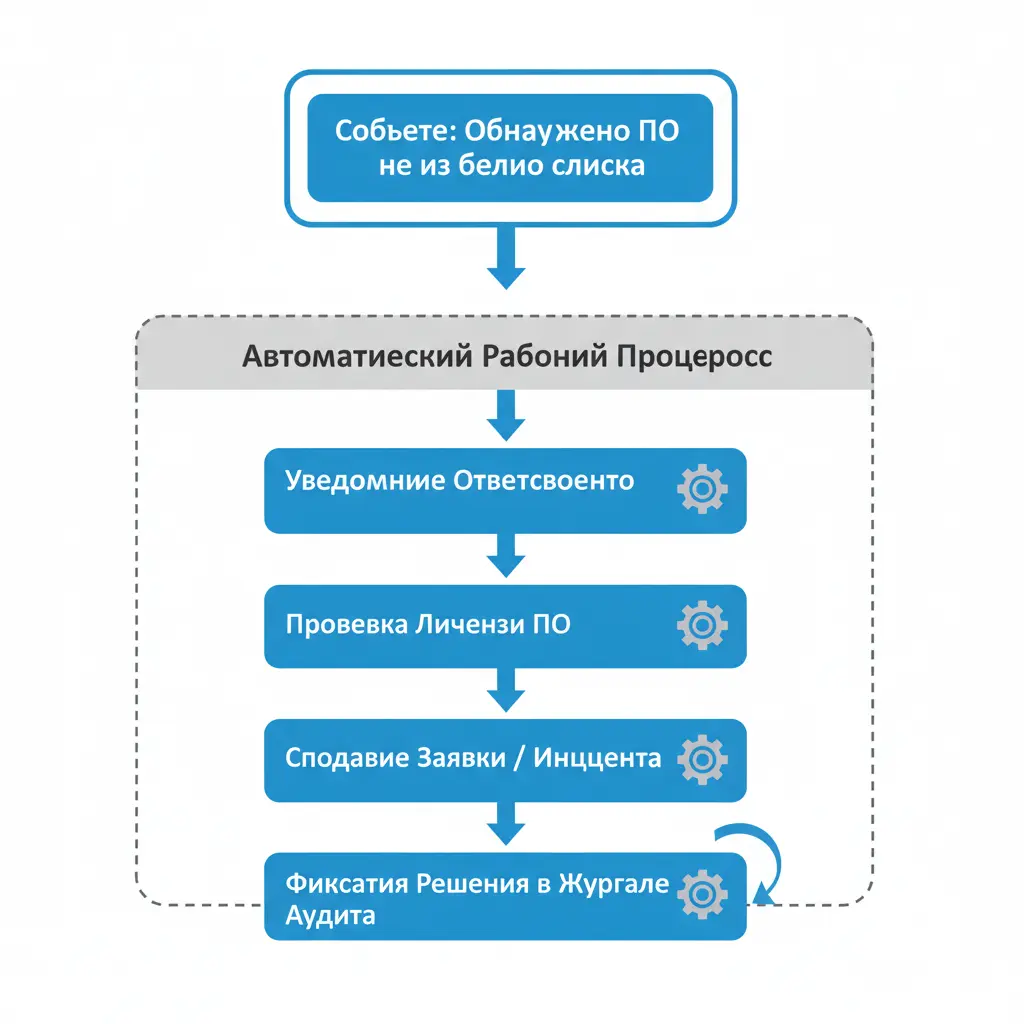

Интеграция меняет изолированные процессы на сквозные. Обнаружение программы вне утверждённого списка автоматически создаёт инцидент в системе Service Desk, назначает ответственного и фиксирует все шаги по её легализации в журнале аудита. Проверка лицензий интегрируется не только с бухгалтерией, но и с договорной базой, чтобы статус «лицензировано» подтверждался конкретными документами, а не версией системного администратора.

Итог — система формирует готовые доказательственные артефакты: журналы принятия решений по неразрешённому ПО, записи об устранённых уязвимостях с привязкой к задачам и исполнителям, протоколы автоматических сверок с базами ФСТЭК. Именно эти документы, а не сырые списки, являются доказательством управленческого контроля для аудитора.

Управление рисками через жизненный цикл, а не календарь событий

Традиционный взгляд на жизненный цикл ПО ограничивается датами релиза и окончания поддержки. Для выполнения требований 152-ФЗ этого недостаточно — нужно управлять непрерывным профилем риска, который формируется цепью событий: выходом патчей, сменой политик вендора, обнаружением уязвимостей, изменением законодательства о защите данных.

Эффективная система оперирует контекстом риска для каждого актива, а не календарём. В карточке программы хранится не только дата EOL, но и данные о всех критических уязвимостях, обнаруженных за последний год её эксплуатации, о применённых компенсирующих мерах (например, правилах WAF или сегментации сети) и о назначенном владельце риска, отвечающем за миграцию.

Это требует интеграции не с общей базой CVE, а с источниками, релевантными для российского сегмента. Подписка на бюллетени ФСТЭК или отраслевых CERT позволяет учесть официальную оценку критичности, которая может отличаться от международной, и получить специфические рекомендации по конфигурации.

Оповещение в такой системе не просто информирует — оно инициирует действие. Например, сигнал об обнаружении уязвимости в базовом компоненте ОС может автоматически создать задачу высокой важности в ITSM, назначить её группе безопасности, временно изолировать уязвимые хосты в специальной VLAN и даже сгенерировать проект изменения в бюджете на срочное обновление.

Архитектура как инструмент обеспечения целостности данных для аудита

Требования к защищённой архитектуре по 152-ФЗ и стандартам ФСТЭК часто сводят к шифрованию и журналированию. Их реальный смысл — гарантировать, что данные, на основе которых делаются выводы о соответствии, достоверны и не подвергались несанкционированному изменению.

Архитектура системы учёта ПО должна обеспечивать юридическую силу предоставляемых доказательств. Это достигается не только криптографией, но и организационными мерами:

| Принцип | Реализация | Цель |

|---|---|---|

| Изоляция | Размещение компонентов системы (сервер сбора, БД, панель управления) в выделенном, защищённом сетевом сегменте с ограниченным доступом. | Исключить возможность несанкционированного изменения данных «изнутри» общего ИТ-окружения. |

| Разделение обязанностей (SoD) | Ролевая модель, где утверждение ПО в белый список, развёртывание агентов и просмотр полных журналов аудита — разделённые привилегии. | Исключить конфликт интересов и обеспечить взаимный контроль. |

| Неотказуемость | Центральный журнал аудита фиксирует полный контекст: кто, когда, с какого IP/хоста, на основании какого документа (ID заявки, ссылка на договор) изменил данные. Записи защищены ЭЦП и привязаны ко времени. | Сделать невозможным последующее отрицание совершённых действий или их подлог. |

| Локализация данных | Агенты на конечных точках передают сырые данные напрямую на сервер внутри периметра организации. Облачные SaaS-варианты с хранением данных за рубежом неприменимы. | Соблюдение требования 152-ФЗ о хранении персональных данных на территории РФ и минимизация рисков перехвата. |

Проблема слепых зон: мобильные устройства и сервисы SaaS

Классические агенты, устанавливаемые на ПК и серверы, бессильны перед персональными мобильными устройствами (BYOD), корпоративными ноутбуками вне офиса и облачными SaaS-сервисами. С точки зрения 152-ФЗ, если через эти каналы обрабатываются персональные данные, они тоже подлежат учёту и контролю, но методы иные.

Контроль смещается с инвентаризации установленного ПО к управлению сессиями и доступом. Интеграция с MDM позволяет отслеживать установку приложений только в рамках управляемого корпоративного профиля. Для SaaS-сервисов точка контроля — это система единого входа (IdP, например, на базе SAML или OAuth). Факт успешной аутентификации пользователя в корпоративном IdP для доступа к сервису становится точкой учёта.

Архитектурно это требует создания специализированных, защищённых каналов сбора данных от MDM и систем аутентификации. Полученные данные (факт использования приложения X пользователем Y в момент времени Z) должны поступать в центральное хранилище, обрабатываться и храниться с соблюдением тех же требований целостности и достоверности, что и данные от классических агентов. Это создаёт единую картину без «тёмных пятен».

Отчетность: от статических документов к динамическим дашбордам для принятия решений

Формирование бумажных отчётов по шаблону — устаревшая парадигма. Ядро современной системы — оперативные дашборды для управления рисками, а отчёт для регулятора становится автоматическим экспортом конкретного среза этих данных.

Стандартные отчёты (перечень ПО, сверка лицензий, отчёт по уязвимостям) генерируются по требованию. Настоящая ценность — в аналитических моделях, которые отвечают на вопросы для принятия решений:

- Где концентрируется неавторизованное ПО и с какими бизнес-процессами (например, задачи аналитики данных) это связано, указывая на неудовлетворённые потребности?

- Как распределены активы с критическими уязвимостями относительно сегментов сети, где обрабатываются персональные данные категории «особые»?

- Какой совокупный финансовый риск (штрафы + стоимость реагирования на инцидент) связан с использованием ПО с истекающей или неподтверждённой лицензией?

Интеграция с SIEM переводит учёт ПО из статического в оперативный контекст. Событие «обнаружена попытка эксплуатации уязвимости CVE-2024-XXXXX» в SIEM, обогащённое данными из системы инвентаризации, мгновенно показывает: на каких конкретно серверах стоит уязвимая версия библиотеки, кто из системных администраторов за них отвечает, какие workaround-меры уже применены и в каком статусе находится заявка на обновление. Это превращает реакцию на инцидент из хаотичной в целевой.

Таким образом, система замыкает цикл управления безопасностью: сбор актуальных данных → их контекстуализация и оценка риска → планирование и постановка задач → контроль исполнения через интеграции → обновление данных. Отчёт для регулятора — это просто автоматически сформированный «снимок» этого живого, работающего процесса.

Итог: изменение операционной модели

Внедрение автоматизированной системы учёта ПО в соответствии с требованиями ФСТЭК и 152-ФЗ — это не ИТ-проект, а изменение операционной модели управления цифровыми активами. Цель — построить прозрачную, самодокументируемую и непрерывную практику контроля над одним из ключевых источников киберрисков.

Конечный результат — не просто выполнение формальных требований и отсутствие штрафов. Это реальное снижение вероятности инцидента за счёт устранения «слепых зон», радикальное упрощение процессов лицензирования и обновлений, а главное — формирование культуры, где данные об ИТ-активах становятся основой для обоснованных управленческих решений, а не обузой для отчётного периода.